Para proteger una infraestructura tecnológica, una de las primeras medidas que se aplican es el bastionado. El concepto es sencillo, se trata de reducir al máximo la superficie de ataque de un sistema eliminando todo aquello que no es necesario y reforzando lo que sí lo es.

Bastionar un sistema equivale a quitarle todo el material inflamable antes de que alguien intente prender fuego. Servicios desactivados, puertos cerrados, configuraciones por defecto reemplazadas, permisos revisados.

El bastionado de redes y sistemas es, hoy en día, una práctica fundamental en cualquier estrategia de ciberseguridad. Cualquier organización que gestione datos, preste servicios digitales o dependa de una infraestructura conectada necesita aplicarlo.

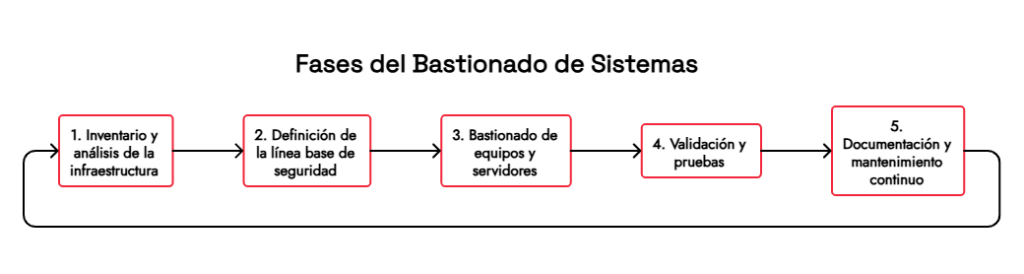

Fases del bastionado de sistemas

El proceso de bastionado no es una acción puntual que se realiza una sola vez. Es un ciclo estructurado que conviene conocer bien antes de aplicarlo.

1. Inventario y análisis de la infraestructura

Antes de endurecer nada, hay que saber qué existe. Esta fase incluye identificar todos los activos (servidores, dispositivos de red, equipos de usuario) y documentar sus configuraciones actuales. Sin un inventario claro, el bastionado es incompleto por definición.

2. Definición de la línea base de seguridad

Una vez conocida la infraestructura, se establece una configuración mínima segura para cada tipo de sistema. Existen marcos de referencia ampliamente utilizados para esto, como los CIS Benchmarks (publicados por el Center for Internet Security) o las guías del NIST, que ofrecen configuraciones recomendadas para los sistemas operativos y aplicaciones más comunes.

3. Bastionado de equipos y servidores

Aquí es donde se ejecuta el trabajo técnico. El bastionado de equipos abarca acciones como:

- Desinstalar software innecesario.

- Deshabilitar servicios y puertos no utilizados.

- Aplicar el principio de mínimo privilegio en cuentas y permisos.

- Cambiar credenciales por defecto.

- Configurar políticas de contraseñas y autenticación.

El bastionado de servidores añade capas específicas como la configuración segura de servicios web, bases de datos, protocolos de acceso remoto y sistemas de registro de eventos. Un servidor mal configurado es, estadísticamente, uno de los vectores de entrada más explotados.

4. Validación y pruebas

Una vez aplicados los cambios, es imprescindible verificar que el sistema sigue funcionando correctamente y que las medidas implementadas son efectivas. Esto incluye pruebas de funcionalidad y escaneos de vulnerabilidades para confirmar que no quedan brechas conocidas.

5. Documentación y mantenimiento continuo

El bastionado de redes y sistemas no termina con la validación. Cada actualización de software, cada nuevo servicio incorporado o cada cambio en la infraestructura puede introducir nuevas vulnerabilidades. La documentación del proceso y la revisión periódica son parte del ciclo.

El bastionado tiene límites: la superficie de ataque expuesta

Bastionar es necesario, pero no suficiente. Y este matiz es importante.

El bastionado actúa sobre lo que está bajo control directo de la organización: sus servidores, sus redes, sus equipos. Sin embargo, la superficie de ataque real de una empresa se extiende mucho más allá de su perímetro interno.

Datos filtrados en la dark web, credenciales comprometidas que circulan en foros clandestinos, servicios de terceros con vulnerabilidades, dominios similares usados para suplantación… Todo eso forma parte del escenario de amenazas al que se enfrenta cualquier organización, y el bastionado no lo cubre.

Aquí es donde la vigilancia continua de la superficie de ataque se convierte en un complemento imprescindible.

Por qué combinar bastionado con cibervigilancia

Un sistema bastionado sin monitorización continua es como una caja fuerte sin alarma, es decir, está bien protegida, pero nadie avisa si alguien está intentando forzarla desde fuera.

La combinación de bastionado con Gestión Continua de la Exposición a Amenazas permite a las organizaciones no solo reducir su exposición interna, sino también detectar en tiempo real qué información o activos propios están siendo expuestos en el exterior.

Kartos, la solución de cibervigilancia de Enthec orientada a empresas, trabaja precisamente en esta capa. Monitoriza de forma continua la superficie de ataque externa de la organización, como credenciales filtradas, activos expuestos, vulnerabilidades, menciones en fuentes de inteligencia y cualquier señal que pueda anticipar un ataque. No reemplaza al bastionado, lo complementa cubriendo lo que este, por naturaleza, no puede ver.

Esta aproximación conjunta de bastionado más vigilancia externa continua es la que mejor se alinea con los marcos de gestión de riesgos modernos, y la que más organizaciones están adoptando a medida que los atacantes sofistican sus métodos.

Un enfoque maduro para un entorno cambiante

La ciberseguridad no es un estado que se alcanza, es un proceso que se mantiene. El bastionado es una pieza central de ese proceso, pero necesita integrarse en una estrategia más amplia que también contemple lo que ocurre fuera del perímetro.

Las amenazas evolucionan, los entornos cambian y los activos se multiplican. Confiar únicamente en medidas de endurecimiento interno, sin visibilidad sobre la exposición externa, deja puntos ciegos que los atacantes saben aprovechar.

Si tu organización quiere construir una postura de seguridad sólida y adaptada a la realidad actual, el punto de partida es conocer a qué está expuesta, tanto por dentro como por fuera.

¿Quieres saber qué información de tu organización está expuesta ahora mismo? Contacta con nosotros y obtén una primera visión de tu superficie de ataque externa sin compromiso.