SIM Swapping: qué es, cómo funciona y cómo evitar esta estafa en 2026

Nuestro teléfono móvil es algo más que un dispositivo: es el centro de nuestra vida digital. Desde él accedemos a nuestras redes sociales, banca online, servicios médicos o comunicaciones de trabajo.

Pero, ¿te has parado a pensar qué ocurriría si alguien lograra secuestrar tu número de teléfono? Esto es precisamente lo que sucede con el SIM swapping, una técnica de suplantación de identidad que va en aumento.

Antes de entrar en detalles, merece la pena presentar una solución que puede ser muy interesante a la hora de detectar un ataque a tiempo. Qondar, nuestra herramienta, es una plataforma de cibervigilancia individual orientada a anticiparse a las amenazas digitales.

Qondar actúa como un sistema de alerta temprana que identifica posibles exposiciones de tu información personal en la red y puede ayudarte a detectar indicios de SIM swapping antes de que sea demasiado tarde.

¿Qué es el SIM swapping?

Puede que lo hayas leído en alguna noticia reciente o lo hayas escuchado nombrar con términos como SIM swap o SIM swapping, pero ¿qué es exactamente el SIM swapping? Se trata de una estafa digital que consiste en duplicar tu tarjeta SIM sin tu consentimiento.

En otras palabras, un ciberdelincuente logra hacerse con una copia de tu línea telefónica, redirigiendo así tus llamadas, mensajes y, lo que es más preocupante, los códigos de verificación que muchos servicios envían por SMS.

El objetivo es claro: acceder a tus cuentas mediante los conocidos sistemas de verificación en dos pasos (2FA). Muchas entidades bancarias, redes sociales y correos electrónicos utilizan este método para confirmar tu identidad, pero si el atacante ya tiene tu número de teléfono, puede recibir estos códigos y acceder a tus datos como si fueras tú.

SIM swap: ¿cómo funciona?

La técnica no es nueva, pero sí ha ganado popularidad en los últimos años. El modus operandi suele seguir este esquema:

- Obtención de datos personales. A través de filtraciones, ingeniería social o incluso redes sociales, el delincuente recopila información suficiente sobre ti (nombre, DNI, dirección, número de teléfono, etc.).

- Suplantación de identidad. Con estos datos, se pone en contacto con tu operador telefónico haciéndose pasar por ti, y solicita un duplicado de la tarjeta SIM argumentando una pérdida o daño del terminal.

- Activación de la nueva SIM. Una vez que el operador valida la solicitud, se activa la nueva SIM, y tu línea deja de estar disponible en tu dispositivo.

- Acceso a cuentas. El atacante intenta acceder a tus cuentas. Si tienen activada la autenticación por SMS, ya tienen la puerta abierta.

En cuestión de minutos, alguien puede tener control total sobre tus datos personales, tus redes, tu banca online y más.

¿Cómo saber si te han hecho SIM swapping?

Detectar un ataque a tiempo puede significar sufrir pérdidas graves o poder bloquear el acceso antes de que cause daño. Aquí están las señales de alerta más claras:

- Tu móvil pierde la cobertura repentinamente en una zona donde normalmente tienes señal. No recibes llamadas ni mensajes, pero no hay una causa técnica aparente.

- Recibes notificaciones de cambios en tu cuenta (contraseñas modificadas, intentos de acceso) en servicios que no has tocado.

- Hay transacciones bancarias no reconocidas o intentos de transferencia en tu cuenta.

- Recibes un SMS o llamada de tu operadora confirmando un cambio de SIM que tú no has solicitado.

- No puedes acceder a tu correo electrónico, redes sociales o banca online con tus credenciales habituales.

Si experimentas alguna de estas señales, actúa de inmediato: llama a tu operadora para bloquear el duplicado, contacta con tu banco y cambia las contraseñas de tus cuentas principales desde un dispositivo seguro.

Una herramienta como Qondar, nuestra solución de cibervigilancia individual, puede alertarte de indicios previos al ataque, como la aparición de tus datos en brechas de seguridad o en foros de la dark web, permitiéndote reaccionar antes de que el SIM swap se materialice.

¿Cómo protegerse del SIM swapping?

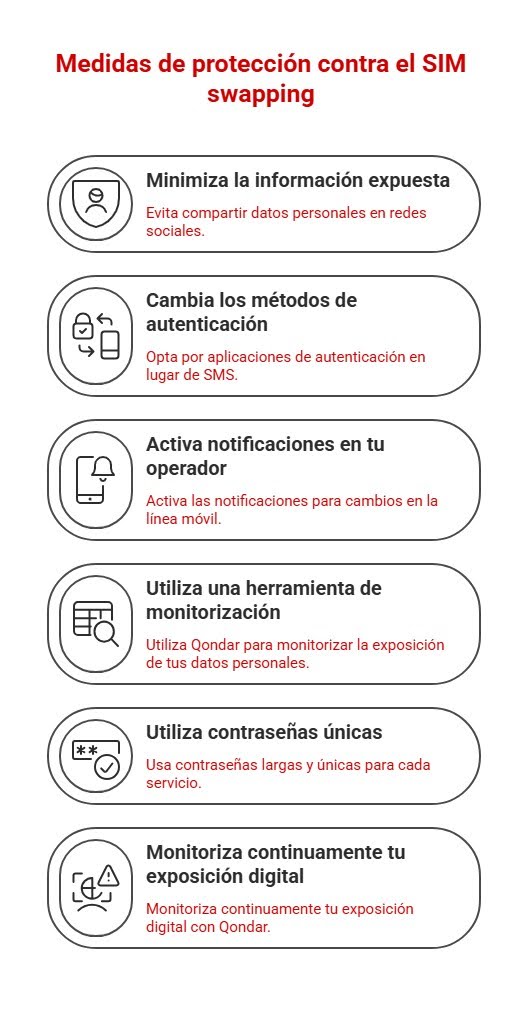

Es normal preguntarse cómo evitar el SIM swapping o qué podemos hacer para protegernos de esta técnica tan peligrosa. A continuación, algunas medidas recomendadas:

1. Minimiza la información expuesta en redes

Evita compartir datos como tu número de teléfono, fecha de nacimiento o dirección en redes sociales. Cualquier dato aparentemente inofensivo puede ser utilizado para completar un perfil falso con el que suplantarte.

2. Cambia los métodos de autenticación

Siempre que sea posible, evita la autenticación por SMS. Opta por aplicaciones de autenticación como Google Authenticator, Authy o llaves físicas (como YubiKey), que no dependen de la línea móvil.

3. Activa notificaciones en tu operador

Algunos operadores permiten notificar cualquier cambio en la línea, como duplicados de SIM o solicitudes de portabilidad. Activa estas notificaciones si están disponibles.

4. Utiliza contraseñas únicas y un gestor de contraseñas

Si el atacante no puede adivinar ni recuperar tu contraseña, tendrá mucho más difícil acceder a tus cuentas incluso con tu número de teléfono. Usa contraseñas largas y únicas para cada servicio, y gestiónalas con un gestor de contraseñas seguro.

5. Monitoriza continuamente tu exposición digital con Qondar

Qondar, la solución de Enthec para usuarios particulares, monitoriza de forma continua si tus datos personales han aparecido en brechas de seguridad, en la dark web, en foros de ciberdelincuentes o en cualquier espacio donde puedan ser utilizados para preparar un ataque de SIM swapping.

Gracias a su modelo basado en CTEM (Continuous Threat Exposure Management), Qondar no hace un análisis puntual de tu situación, sino que evalúa continuamente tu riesgo digital y te envía alertas personalizadas cuando detecta señales de peligro.

SIM swapping: cómo evitarlo con una herramienta de alerta temprana

Los ataques no siempre llegan de forma visible. Muchas veces, antes de que un SIM swap tenga lugar, se produce una filtración de datos personales en internet. Correos electrónicos, contraseñas, números de teléfono o direcciones filtradas en bases de datos robadas son el primer paso del ciberdelincuente.

Qondar te permite saber si tus datos han aparecido en una brecha de seguridad, si se está intentando suplantar tu identidad o si tu número de teléfono ha sido comprometido. Esta información es vital para que puedas tomar medidas a tiempo, como cambiar contraseñas, contactar con tu operador o incluso bloquear temporalmente ciertos servicios.

Gracias a su enfoque basado en el modelo CTEM (Continuous Threat Exposure Management), Qondar no se limita a analizar una foto fija de tu situación digital, sino que evalúa continuamente tus riesgos, adaptándose al entorno cambiante de la ciberseguridad.

¿Por qué el SIM swapping es una amenaza cada vez mayor en 2026?

El SIM swapping no es un problema aislado. Según datos de la Europol y del Centro Criptológico Nacional, este tipo de estafas están en aumento en Europa. Los atacantes ya no solo se centran en grandes figuras públicas, sino que apuntan también a ciudadanos comunes cuyos datos han sido expuestos en internet.

El SIM swapping no es un problema aislado ni nuevo, pero su alcance no ha dejado de crecer. Varios factores explican este aumento:

- Mayor digitalización de servicios críticos. Banca, seguros, sanidad y administración pública usan el teléfono como herramienta de verificación, lo que aumenta el valor del número de teléfono para los atacantes.

- Proliferación de filtraciones de datos. Cada brecha de seguridad que expone millones de registros proporciona a los delincuentes el material que necesitan para preparar ataques de ingeniería social.

- Técnicas cada vez más sofisticadas. Los atacantes usan IA para generar conversaciones convincentes con operadoras, imitar voces o crear documentación falsa.

- Bajas barreras de entrada. Existen kits y tutoriales en la dark web que facilitan la ejecución de este ataque a actores con poca experiencia técnica.

Las consecuencias de ser víctima de una estafa SIM swapping pueden incluir transferencias bancarias no autorizadas, suplantación de identidad para cometer delitos, bloqueo de cuentas personales y profesionales, acceso a servicios médicos o seguros a tu nombre, y pérdida irreversible de activos digitales como criptomonedas.

Por lo tanto, disponer de herramientas que realicen esta vigilancia de manera automática y constante se ha convertido en una auténtica necesidad.

¿Qué hacer si ya has sido víctima de SIM swapping?

Si crees que has sufrido un ataque de SIM swap, actúa con rapidez siguiendo estos pasos:

- Llama a tu operadora inmediatamente. Informa de lo ocurrido y solicita que bloqueen el duplicado fraudulento y restauren el control de tu línea.

- Contacta con tu banco. Notifica la situación para que bloqueen posibles transferencias y revisen la actividad reciente de tu cuenta.

- Cambia contraseñas desde un dispositivo seguro. Prioriza correo electrónico, banca online y redes sociales. Usa una red wifi de confianza, nunca una pública.

- Presenta una denuncia. Contacta con las fuerzas y cuerpos de seguridad del Estado (Policía Nacional o Guardia Civil) y con el INCIBE (017, el teléfono de ayuda en ciberseguridad).

- Revisa y refuerza tu seguridad digital. Elimina el 2FA por SMS en todos los servicios posibles y activa métodos de autenticación más seguros.

¿Qué puedes hacer hoy mismo?

Ahora que sabes qué es el SIM swap y lo fácil que es ser víctima de esta estafa, puedes tomar decisiones más informadas para protegerte.

Te recomendamos:

- Revisar tus métodos de autenticación en los servicios digitales más importantes.

- Evitar usar el número de teléfono como único método de verificación.

- Probar Qondar, nuestra la plataforma de cibervigilancia para particulares, que te ayuda a mantener tus datos a salvo mediante alertas personalizadas.

El SIM swapping es una amenaza real, silenciosa y peligrosa. No hace falta ser una persona famosa para estar en el punto de mira: basta con que tus datos hayan sido filtrados, aunque sea en una web en la que te registraste hace años.

Protegerse requiere una combinación de prevención, buenas prácticas digitales y herramientas que trabajen por ti.

Qondar de Enthec es precisamente eso: un escudo digital que te avisa cuando algo no va bien, cuando tus datos aparecen donde no deberían. Gracias a su capacidad de vigilancia continua y a su modelo de gestión de la exposición a amenazas, se convierte en un aliado clave para evitar el SIM swapping antes de que llegue a producirse.

¿Quieres comprobar si tu información ya ha sido expuesta?

Accede hoy mismo a Qondar y da el primer paso para blindar tu identidad digital. Visita Enthec y protege tus datos antes de que sea tarde.

La relevancia de la inteligencia artificial en la ciberseguridad

La inteligencia artificial (IA) se ha convertido en una pieza clave para muchas personas en diferentes ámbitos personales y profesionales, pero también debemos conocer su capacidad de protegernos ante las amenazas digitales y la relevancia de la inteligencia artificial en la ciberseguridad.

Desde empresas hasta particulares, todos estamos expuestos a ciberataques que evolucionan constantemente, y aquí es donde la combinación de ciberseguridad e inteligencia artificial juega un papel decisivo. La IA aplicada a la ciberseguridad no solo mejora la capacidad de detección y prevención de amenazas, sino que también permite una respuesta más eficiente y rápida ante posibles ataques.

En este artículo descubriremos por qué la inteligencia artificial y la ciberseguridad están tan vinculadas, las aplicaciones de esta tecnología y su impacto positivo en nuestro día a día.

¿Qué es la inteligencia artificial en la ciberseguridad y por qué es esencial en 2026?

La inteligencia artificial en la ciberseguridad es el conjunto de tecnologías, algoritmos y sistemas de aprendizaje automático diseñados específicamente para identificar, prevenir y neutralizar amenazas digitales de forma autónoma y en tiempo real. A diferencia de las herramientas tradicionales, la IA no se limita a reconocer patrones conocidos, sino que aprende continuamente de nuevos vectores de ataque.

El escenario actual de ciberamenazas ha cambiado drásticamente:

- Los ataques deepfake de suplantación de identidad han aumentado un 850% desde 2024, utilizando IA generativa para crear audios y videos falsos de ejecutivos que autorizan transferencias fraudulentas.

- El ransomware adaptativo utiliza machine learning para identificar los datos más valiosos de cada organización antes de cifrarlos, maximizando la presión para pagar rescates.

- Los ataques polimórficos cambian su código en tiempo real, evadiendo sistemas de detección tradicionales que dependen de firmas estáticas.

Según el Global Cybersecurity Report 2026, El 87% de los líderes de seguridad identificaron las vulnerabilidades relacionadas con IA como el riesgo de ciberseguridad de más rápido crecimiento durante 2025, superando incluso al ransomware y los ataques a la cadena de suministro.

Si quieres profundizar más en este tema, te recomendamos que eches un vistazo a nuestra publicación-> Ciberinteligencia: qué es y cuáles son sus ventajas de uso a nivel estratégico y táctico

¿Por qué es importante la inteligencia artificial en la ciberseguridad?

El panorama de amenazas digitales ha alcanzado una complejidad sin precedentes. Los ciberdelincuentes ahora emplean las mismas tecnologías de IA que las organizaciones utilizan para defenderse, creando una lucha digital donde solo los sistemas más avanzados sobreviven.

La inteligencia artificial para la ciberseguridad destaca porque puede:

- Analizar grandes volúmenes de datos en tiempo récord. La IA para la ciberseguridad procesa volúmenes masivos de información que ningún equipo humano podría analizar, como por ejemplo, analizar millones de eventos de seguridad por segundo, reducir el tiempo medio de detección y correlacionar información de múltiples fuentes.

- Detectar patrones sospechosos que podrían pasar desapercibidos para los humanos, a través del análisis de comportamiento anómalo.

- Aprender y adaptarse constantemente para mejorar su efectividad. El factor humano sigue siendo el eslabón más débil en ciberseguridad. Según IBM Security, el 95% de las brechas de seguridad en 2025 involucraron algún tipo de error humano.

La clave está en su capacidad de actuar de forma proactiva y automatizada, haciendo que las barreras de defensa sean más dinámicas frente a amenazas que también están en constante cambio.

Aplicaciones de la IA para la ciberseguridad

La inteligencia artificial aplicada a la ciberseguridad tiene un abanico de aplicaciones que abarcan desde la detección de amenazas hasta la automatización de respuestas. Estas son algunas de las más destacadas:

Detección de amenazas en tiempo real

Gracias a algoritmos avanzados, la IA es capaz de analizar el tráfico de datos y detectar comportamientos anómalos en tiempo real. Por ejemplo, puede identificar un intento de intrusión en una red antes de que cause daños. Esto reduce significativamente los tiempos de reacción y mitiga los posibles riesgos.

Prevención de ataques

La IA puede anticiparse a los movimientos de los atacantes al estudiar patrones previos. A partir de aquí se consigue crear sistemas más robustos, diseñados para prevenir ataques antes de que ocurran. Por ejemplo, algunos modelos de IA son capaces de identificar correos electrónicos de phishing incluso si utilizan técnicas avanzadas de suplantación.

Los ataques de phishing han evolucionado dramáticamente. Los sistemas modernos ya no se basan únicamente en listas negras de dominios maliciosos, sino que emplean procesamiento de lenguaje natural (NLP) y análisis de contenido multimedia.

Automatización de respuestas

Cuando se detecta un ataque, la IA puede tomar decisiones de manera automática, como bloquear un acceso no autorizado o neutralizar un malware. Esto no solo ahorra tiempo, sino que también minimiza los daños potenciales al actuar de inmediato.

Protección de la información

La IA también es crucial para proteger los datos sensibles de empresas y usuarios. Mediante el análisis de patrones de acceso, puede detectar intentos de extracción de datos o accesos no autorizados y bloquearlos en tiempo real.

Threat Intelligence predictiva y compartida

Las plataformas modernas de ciberseguridad e inteligencia artificial integran información de amenazas desde múltiples fuentes globales:

- Análisis de dark web para identificar discusiones sobre vulnerabilidades o datos filtrados de tu organización.

- Correlación de campañas de ataque entre industrias para anticipar qué sectores serán objetivo próximamente.

- Identificación temprana de credenciales corporativas comprometidas en brechas de terceros antes de que se utilicen en ataques de credenciales.

Beneficios de la inteligencia artificial en ciberseguridad

La combinación de ciberseguridad e inteligencia artificial ofrece numerosos beneficios que no solo mejoran la protección, sino que también optimizan los recursos disponibles. Estos son algunos de los más importantes:

Detección temprana de amenazas

Uno de los mayores desafíos en ciberseguridad es identificar una amenaza antes de que cause daños. La IA puede analizar grandes cantidades de datos en segundos, lo que permite detectar anomalías que podrían pasar desapercibidas con métodos tradicionales.

Prevención de fallos humanos

El error humano es una de las principales causas de los ciberataques. Contraseñas débiles, clics en enlaces sospechosos o configuraciones incorrectas son puertas de entrada para los atacantes. La IA ayuda a minimizar estos riesgos, automatizando tareas y alertando sobre comportamientos inseguros.

Aunque no hay que olvidarse de los propios riesgos de la IA.

Adaptabilidad

A medida que los atacantes desarrollan nuevas técnicas, los sistemas de IA pueden adaptarse rápidamente, aprendiendo de cada intento de ataque para fortalecer las defensas. De esta forma se asegura de que las medidas de protección estén siempre un paso por delante.

El futuro de la inteligencia artificial aplicada a la ciberseguridad

El papel de la inteligencia artificial en la ciberseguridad no hará más que crecer en los próximos años. Con el auge del Internet de las Cosas (IoT), la cantidad de dispositivos conectados será cada vez mayor, ampliando la superficie de ataque. La IA será fundamental para gestionar esta complejidad, desarrollando soluciones más inteligentes y personalizadas.

Además, la colaboración entre humanos y máquinas será esencial. Aunque la IA es poderosa, no reemplaza el criterio humano. En cambio, amplifica nuestras capacidades, permitiendo que los expertos en ciberseguridad puedan enfocarse en tareas más estratégicas.

Enthec: tu aliado experto en cibervigilancia

En Enthec sabemos que tanto las empresas como las personas enfrentan desafíos únicos en el ámbito de la ciberseguridad. Por eso, hemos desarrollado soluciones especializadas a través de nuestras plataformas Kartos, diseñada para proteger a empresas, y Qondar, enfocada en la seguridad individual. Ambas emplean Inteligencia Artificial aplicada a la ciberseguridad a través de los threat watchbots.

Kartos como plataforma de cibervigilancia para empresas ayuda a tu organización a detectar en tiempo real información filtrada públicamente, de esta forma localiza las brechas de seguridad que se encuentran abiertas y expuestas.

Por otro lado, Qondar se enfoca en proteger a las personas individuales frente a las amenazas digitales que pueden comprometer su información personal, privacidad y tranquilidad. Monitoriza de forma continua y automatizada la información sensible y los activos digitales de las personas para proteger la privacidad personal y prevenir el uso delictivo o dañino de estos.

En un mundo donde las amenazas evolucionan constantemente, contar con herramientas inteligentes como Kartos y Qondar no es un lujo, sino una necesidad. Tanto si buscas proteger los datos de tu organización como tu información personal, en Enthec estamos aquí para ayudarte a mantenerte seguro.

La combinación de inteligencia artificial y ciberseguridad es la clave para enfrentar los retos del mundo digital. Con Enthec, estás a un paso de la ciberseguridad del futuro.

¿A qué esperas para dar el salto con Kartos y Qondar? Juntos, protegemos tu empresa y tu tranquilidad personal. ¡Contacta!

IAM en ciberseguridad: el pilar fundamental para proteger el acceso en tu organización

Los accesos a sistemas, aplicaciones y datos se multiplican cada año, por lo que controlar quién entra, cuándo y con qué permisos se ha convertido en una prioridad estratégica. El concepto de IAM de ciberseguridad no habla solo de contraseñas o inicios de sesión, sino de una disciplina completa que gestiona identidades digitales y permisos para reducir riesgos y mantener el control.

Muchas empresas invierten en firewalls, antivirus o monitorización de red, pero olvidan que la puerta principal suele ser el acceso de usuarios legítimos. Una filtración de credenciales puede abrir más puertas que cualquier exploit técnico.

Por eso, entender qué es el IAM en ciberseguridad y cómo aplicarlo de forma eficaz es clave para cualquier organización que quiera proteger sus activos digitales.

Qué es IAM en ciberseguridad y por qué importa

Cuando hablamos de IAM en ciberseguridad, nos referimos a los sistemas de Identity and Access Management, es decir, a herramientas y procesos que administran identidades digitales y controlan el acceso a recursos tecnológicos.

En términos simples: IAM define quién puede acceder a qué y en qué condiciones. Pero detrás de esa definición hay todo un ecosistema de políticas, autenticaciones, roles y auditorías.

Elementos esenciales de un sistema IAM

Un sistema de IAM bien implementado suele incluir:

- Autenticación: verificación de identidad (contraseña, biometría, MFA).

- Autorización: asignación de permisos según roles.

- Gestión de identidades: altas, bajas y cambios de usuarios.

- Auditoría y trazabilidad: registro de accesos y acciones.

Estos componentes trabajan juntos para reducir errores humanos, limitar privilegios innecesarios y detectar comportamientos sospechosos.

El problema real: accesos descontrolados y exposición digital

Muchas organizaciones creen tener el control porque usan contraseñas robustas o autenticación multifactor. Sin embargo, el riesgo suele estar en otra parte: la exposición de activos en internet.

Servidores olvidados, cuentas antiguas activas, repositorios mal configurados… Todo eso forma parte de la superficie de ataque. Y si no se vigila de forma continua, el IAM por sí solo no basta.

Aquí entra en juego un enfoque más avanzado: la Gestión Continua de la Exposición a Amenazas (CTEM). Este modelo no solo gestiona identidades, sino que también monitoriza constantemente qué elementos visibles desde el exterior pueden ser explotados por atacantes.

IAM y CTEM: una combinación necesaria

Integrar IAM de ciberseguridad con estrategias CTEM permite pasar de un enfoque reactivo a uno preventivo. No basta con proteger accesos; hay que saber qué podría ser atacado antes de que alguien lo intente.

Por qué combinar ambos enfoques

- IAM controla quién entra.

- CTEM analiza qué puertas están visibles.

- Juntos permiten priorizar riesgos reales.

Un sistema IAM sin visibilidad externa es como tener cerraduras nuevas en una casa con ventanas abiertas. Por eso, cada vez más compañías buscan soluciones que combinen gestión de identidades con vigilancia constante de exposición digital.

Cómo afecta el IAM a la seguridad empresarial

El impacto del IAM de ciberseguridad no se limita al departamento IT. Influye directamente en la continuidad del negocio, la reputación y el cumplimiento normativo.

Beneficios tangibles para la organización

Un modelo sólido de gestión de identidades supone reducir los accesos innecesarios, lo que implica una menor probabilidad de intrusión. También mejora el control interno de la organización, ofrece una mejor experiencia de usuario con accesos centralizados y permite un cumplimiento normativo más sencillo.

Además, se consigue detectar patrones anómalos, como un usuario que inicia sesión desde dos países distintos en pocos minutos.

El papel de la cibervigilancia en la protección del acceso

La evolución de las amenazas ha cambiado las reglas. Hoy, los ataques no siempre buscan vulnerar sistemas directamente; a menudo primero rastrean qué activos existen y cuál puede ser el punto más débil.

Ahí es donde entra la propuesta de Enthec, centrada en soluciones de cibervigilancia orientadas a CTEM. Sus soluciones analizan de forma constante la superficie digital expuesta y detectan riesgos antes de que se conviertan en incidentes.

Kartos: enfoque empresarial

Dentro de este enfoque destaca Kartos, diseñado para empresas que necesitan visibilidad continua de su exposición digital. La solución identifica activos expuestos, filtraciones de credenciales y posibles vectores de ataque relacionados con identidades.

Esto conecta directamente con la estrategia de IAM de ciberseguridad: si sabes qué credenciales o accesos están comprometidos, puedes actuar antes de que alguien los utilice.

Señales de que tu organización necesita mejorar su IAM

Muchas empresas no detectan fallos en su gestión de identidades hasta que ocurre un incidente. Algunas señales de alerta son:

- Usuarios con permisos que no necesitan.

- Cuentas activas de empleados que ya no trabajan.

- Accesos sin registro de auditoría.

- Uso compartido de credenciales.

- Falta de revisión periódica de privilegios.

Si alguno de estos puntos aparece en una auditoría de ciberseguridad, es probable que el sistema IAM necesite ajustes.

Buenas prácticas para fortalecer tu estrategia IAM

Aplicar IAM de ciberseguridad de forma eficaz no depende solo de la herramienta utilizada, sino de cómo se configure y gestione. Estas prácticas ayudan a mejorar resultados:

Políticas de mínimo privilegio

Cada usuario debe tener solo los accesos imprescindibles para su trabajo. Nada más. Esto reduce el impacto si una cuenta se ve comprometida.

Revisión periódica de accesos

Los permisos deben revisarse de forma regular, especialmente tras cambios de puesto o salida de empleados.

Autenticación multifactor

No es una solución mágica, pero añade una capa extra de protección frente al robo de credenciales.

Monitorización continua

Aquí es donde la cibervigilancia cobra valor. Saber qué ocurre fuera de tu red puede ser tan importante como vigilar lo que ocurre dentro.

IAM como parte de una estrategia de seguridad madura

Una organización madura en ciberseguridad no se limita a instalar herramientas: construye un ecosistema coherente. El IAM debe integrarse con monitorización, análisis de riesgos y visibilidad externa.

La tendencia actual apunta a modelos unificados en los que la identidad digital se convierte en el eje central de la protección. No es casualidad: la identidad es el nuevo perímetro.

Por eso, cuando alguien pregunta qué es IAM en ciberseguridad, la respuesta más precisa sería: el sistema que decide quién puede actuar dentro de tu infraestructura digital y bajo qué condiciones.

Las empresas que se adelanten a estas tendencias tendrán ventaja frente a amenazas cada vez más sofisticadas.

El IAM de ciberseguridad se ha convertido en una base imprescindible para cualquier estrategia de protección digital. No importa el tamaño de la empresa: si existen sistemas, datos o usuarios, existe riesgo.

La diferencia está en anticiparse. Combinar gestión de identidades con monitorización continua de exposición permite detectar debilidades antes de que alguien las aproveche.

Si quieres saber cuál es tu nivel real de exposición y cómo reforzar tu control de accesos, este es el momento de revisarlo con Enthec. Analizar tu superficie digital hoy puede evitar un incidente mañana.

Seguridad de la Información: 5 buenas prácticas para implementar en tu empresa

En 2026, la protección de datos se ha consolidado como una prioridad crítica en el entorno empresarial. Las buenas prácticas en seguridad de la información son fundamentales para que las empresas protejan sus activos digitales frente a ciberamenazas que evolucionan a un ritmo sin precedentes, potenciadas por IA y técnicas cada vez más sofisticadas.

En este artículo descubrirás qué son las buenas prácticas en seguridad de la información, por qué son imprescindibles en tu organización y cómo implementar 5 medidas esenciales que fortalecerán tu estrategia de protección de datos.

¿Qué es la seguridad de la información?

El concepto de seguridad de la información hace referencia la protección de la información y los sistemas de información contra el acceso, uso, divulgación, interrupción, modificación o destrucción no autorizados. La seguridad de la información se ha convertido en una obligación crítica para las organizaciones.

Las empresas de todos los tamaños y sectores manejan una gran cantidad de información, desde datos personales y sensibles de empleados y clientes hasta información financiera y de propiedad intelectual o industrial. Esta información es un activo valioso que, si se ve comprometido, puede causar daños graves a los titulares de los datos y perjuicios significativos a la reputación y la viabilidad financiera de una organización.

Por eso, es esencial que las organizaciones establezcan procedimientos para garantizar la seguridad de la información, protegerse contra las amenazas que puedan afectarla y garantizar la continuidad de sus operaciones.

Procedimientos para garantizar la seguridad de la información

Estos procedimientos o prácticas de seguridad de la información deben incluir políticas de seguridad de la información, controles de acceso, formación en seguridad de la información, gestión de incidentes de seguridad y planes de recuperación ante desastres y continuidad de negocio.

- Las políticas de seguridad de la información proporcionan un marco para la gestión de la seguridad de la información en una organización. Estas políticas definen las responsabilidades de los empleados, los requisitos de seguridad para los sistemas de información y los procedimientos para manejar incidentes de seguridad.

- Los controles de acceso son medidas que limitan el acceso a la información a personas autorizadas. Estos pueden incluir contraseñas, tarjetas de acceso y autenticación de dos factores.

- La formación en seguridad de la información es esencial para garantizar que todos los empleados comprendan qué es la seguridad de la información y sus responsabilidades con relación a ella. Esta formación debe cubrir temas como el manejo seguro de la información, la identificación de amenazas de seguridad y la respuesta a incidentes de seguridad.

- La gestión de incidentes de seguridad implica la identificación, el seguimiento y la resolución de incidentes de seguridad. Estos incidentes suelen incluir ataques de phishing, violaciones de datos y diferentes tipos de malware.

Los planes de recuperación ante desastres y continuidad de negocio son planes que detallan cómo una organización responderá a un incidente de seguridad que resulte en una pérdida significativa de información o capacidad operativa y procederá para anular o minimizar sus efectos.

Los 3 términos clave en la seguridad de la información

Tres son los términos clave que permiten entender el concepto y que constituyen las características de la seguridad de la información: confidencialidad, integridad y disponibilidad.

Confidencialidad

Hace referencia a la protección de la información contra la divulgación a partes no autorizadas. Las medidas de confidencialidad incluyen el cifrado de datos, el control de acceso y la autenticación de usuarios.

Integridad

En este caso hace referencia a la protección de la información contra la modificación o eliminación no autorizadas. Esto asegura que la información sea precisa y completa. Las medidas de integridad incluyen el control de versiones, las copias de seguridad y los sistemas de detección de intrusiones.

Disponibilidad

Hace referencia a la garantía de que la información y los sistemas de información estén disponibles para su uso cuando se necesiten. Las medidas de disponibilidad incluyen la redundancia de sistemas, la recuperación ante desastres y la planificación de la continuidad del negocio.

Estas 3 características de la seguridad de la información, han de guiar en las organizaciones el desarrollo de políticas, procedimientos y controles de seguridad.

Sin embargo, la seguridad de la información no es una solución única que pueda aplicarse de manera uniforme a todas las organizaciones. Cada organización debe evaluar sus propios riesgos y desarrollar una estrategia de seguridad de la información que se adapte a sus necesidades específicas.

Además, la seguridad de la información no es un estado estático, sino un proceso continuo. A medida que evolucionan las amenazas y los riesgos, es preciso que evolucionen también las medidas de seguridad. Esto requiere una vigilancia constante, la evaluación regular de las políticas y procedimientos de seguridad y la educación y formación continuas de los usuarios.

5 buenas prácticas en seguridad de la información

Dentro de las buenas prácticas en seguridad de la información, implementar en tu empresa estas cinco que detallamos a continuación es el punto de partida para cualquier procedimiento corporativo de seguridad de la información.

1. Actualizaciones de seguridad

Las actualizaciones de seguridad son fundamentales para proteger los sistemas de información de las organizaciones.

Estas actualizaciones contienen parches que solucionan las últimas vulnerabilidades detectadas en el software. Mantener los sistemas actualizados minimiza el riesgo de ciberataques. En la actualidad, con ciberdelincuentes utilizando IA para identificar y explotar vulnerabilidades a velocidades sin precedentes, los sistemas desactualizados representan uno de los vectores de ataque más explotados.

Descubre los principales tipos comunes de ciberataques, a través de nuestro blog.

2. Control de acceso a la información

El control de acceso es otra práctica crucial. Implica garantizar que solo las personas autorizadas tengan acceso a la información confidencial.

La organización debe implementar políticas de control de acceso basadas en roles para limitar el acceso a la información en función de su categoría y las responsabilidades laborales de sus empleados.

3. Copias de seguridad

Las copias de seguridad regulares son esenciales para la recuperación de datos en caso de pérdida de información.

La organización debe realizar copias de seguridad de manera regular y almacenarlas en un lugar seguro. En caso de un ciberataque, las copias de seguridad permiten restaurar la información y mantener la actividad operativa.

4. Gestión de contraseñas

Una gestión de contraseñas efectiva es vital para la ciberseguridad de la información.

Es fundamental alentar a los empleados a utilizar contraseñas fuertes y únicas para cada cuenta, así como a renovarlas periódicamente. Además, es aconsejable implementar la autenticación de dos factores para añadir una capa adicional de seguridad.

Te puede interesar-> Cómo gestionar contraseñas y credenciales empresariales de forma fácil y segura para evitar amenazas online.

5. Concienciación del personal

El factor humano continúa siendo el eslabón más vulnerable en la cadena de seguridad. En 2026, la ingeniería social potenciada por IA generativa y el phishing ultrapersonalizado son técnicas de ataque altamente efectivas que explotan la falta de concienciación, creando correos y mensajes prácticamente indistinguibles de comunicaciones legítimas.

Tus empleados deben estar informados sobre las mejores prácticas de ciberseguridad y cómo identificar posibles amenazas. La formación regular es fundamental para que se mantengan actualizados sobre las últimas amenazas y cómo prevenirlas.

Enthec te ayuda a proteger la seguridad de la información de tu empresa

Kartos es la plataforma de cibervigilancia impulsada por IA, desarrollada por Enthec que monitoriza de forma automatizada, no intrusiva y continua las vulnerabilidades expuestas de tu organización en tiempo real. Solo necesitas introducir el dominio de tu compañía para que Kartos comience a protegerte.

¿Qué detecta Kartos para fortalecer tus buenas prácticas de seguridad?

- Credenciales comprometidas. Localiza contraseñas corporativas filtradas y cuentas de correo comprometidas en Internet, Deep Web y Dark Web antes de que sean utilizadas en ataques.

- Amenazas de phishing y ransomware. Detecta campañas de suplantación, fraude y estafa en redes sociales, analizando con IA toda la infraestructura de ataque y proporcionando la información necesaria para desactivarlas.

- Vulnerabilidades (CVEs). Identifica en tiempo real vulnerabilidades críticas que afectan a tu infraestructura tecnológica, permitiéndote priorizar la gestión de parches.

- Documentos e información filtrada. Localiza bases de datos y documentación corporativa expuesta accidentalmente en repositorios públicos o mercados clandestinos.

- Protección de marca. Rastrea redes sociales (Telegram, X, LinkedIn, Facebook, Instagram, YouTube, TikTok) en busca de cuentas que suplantan tu identidad corporativa o usan fraudulentamente tu propiedad intelectual.

- Riesgo de terceros. Evalúa el nivel de ciberseguridad de tu cadena de valor sin necesidad de autorización, basándose en datos objetivos tomados en tiempo real.

- Cumplimiento normativo. Proporciona pruebas objetivas de cumplimiento para certificaciones como ENS, ISO 27001 o PCI, facilitando auditorías y renovaciones.

¿Quieres implementar las buenas prácticas en seguridad de la información con una plataforma que detecta amenazas antes de que se materialicen? Infórmate sobre cómo Kartos puede ayudarte.

Egosurfing y reputación online, cómo tu presencia digital afecta tu imagen

La primera impresión ya no ocurre solo en persona. Hoy sucede en Google, en redes sociales o en cualquier rincón de internet donde aparezca tu nombre. Aquí es donde aparece el término el egosurfing, una práctica cada vez más común tanto para particulares como para empresas que quieren saber qué dice la red sobre ellos.

En este artículo vamos a ver el significado del egosurfing, cómo funciona, qué herramientas existen y por qué se ha convertido en un hábito recomendable si te importa tu identidad online.

¿Qué es el egosurfing y por qué debería importarte?

El término hace referencia a la acción de buscar tu propio nombre en internet para comprobar qué información aparece. Dicho así suena simple, pero el egosurfing va mucho más allá de una búsqueda ocasional por curiosidad.

En realidad, se trata de un método para:

- Detectar información incorrecta o desactualizada.

- Descubrir menciones en webs o foros que no conocías.

- Analizar tu huella digital pública.

- Identificar riesgos de reputación o seguridad.

Hoy en día, más del 60 % de la población mundial tiene presencia activa en internet, lo que implica que gran parte de nuestra identidad es visible, indexable y analizable. Controlar esa presencia no es algo reservado a celebridades o empresas grandes, sino una práctica útil para cualquier persona.

Egosurfing: cómo funciona realmente

Entender cómo funciona el egosurfing implica saber primero cómo trabajan los buscadores. Plataformas como Google rastrean millones de páginas y almacenan información en índices.

Cuando introduces tu nombre, el algoritmo muestra resultados que considera relevantes según la coincidencia de texto, la popularidad de la página, la autoridad del dominio o tu actividad reciente.

Por eso dos personas con el mismo nombre pueden ver resultados distintos. El historial de navegación, la ubicación y otros factores influyen en lo que aparece.

Más allá de Google

Aunque mucha gente asocia esta práctica solo a búsquedas básicas, el egosurfing incluye también revisar:

- Redes sociales

- Bases de datos públicas

- Noticias

- Imágenes indexadas

- Documentos filtrados

Hacerlo de forma manual puede servir como primer paso, pero se queda corto cuando se trata de vigilancia constante.

Egosurfing en Google: el primer paso habitual

La mayoría empieza escribiendo su nombre en el buscador, realizando el egosurfing en Google como acción básica para conocer qué se dice de ti. Este primer vistazo puede revelar cosas interesantes:

- Fotografías antiguas olvidadas

- Perfiles que creías eliminados

- Comentarios en foros

- Datos personales expuestos

El problema es que Google solo muestra una parte de lo que existe. Hay menciones que no están indexadas o que aparecen en capas más profundas de internet. Por eso, confiar únicamente en esta vía puede generar una falsa sensación de control.

Herramientas de egosurfing: cuando la vigilancia se vuelve profesional

Existen múltiples herramientas para el egosurfing gratuitas que automatizan búsquedas y envían alertas cuando aparece tu nombre online. Algunas permiten monitorizar palabras clave, otras rastrean redes sociales.

Son útiles para empezar, pero tienen limitaciones: no siempre detectan filtraciones, su alcance es parcial y suelen depender de datos indexados públicamente.

Soluciones avanzadas de cibervigilancia

Aquí es donde entran tecnologías más completas. Empresas especializadas como Enthec han desarrollado plataformas pensadas para supervisar la exposición digital de forma continua.

Sus soluciones funcionan bajo el enfoque CTEM (Continuous Threat Exposure Management), un modelo que no se limita a observar resultados, sino que analiza riesgos potenciales y detecta amenazas antes de que se conviertan en problemas.

- Kartos está orientado a organizaciones y empresas que necesitan controlar su presencia digital y la de sus activos online.

- Qondar está pensado para individuos que desean vigilar su identidad digital, datos personales y posibles filtraciones.

Estas herramientas no sustituyen al egosurfing manual, pero lo amplían enormemente. Permiten tener una visión realista y constante de lo que ocurre en la red alrededor de tu nombre o marca.

Qué riesgos puede revelar el egosurfing

Muchas personas creen que si no han publicado nada polémico, no tienen nada que temer. Sin embargo, la reputación digital no depende solo de lo que tú compartes.

El egosurfing puede sacar a la luz situaciones como suplantaciones de identidad, datos personales expuestos en filtraciones, comentarios antiguos fuera de contexto o fotografías publicadas por terceros.

Diferencia entre curiosidad y estrategia digital

Buscar tu nombre una vez al mes puede darte una idea general de tu presencia online. Es una práctica útil para usuarios particulares que solo quieren saber qué aparece sobre ellos.

El egosurfing como hábito estratégico

Cuando se convierte en una rutina estructurada, el egosurfing pasa a ser una herramienta de gestión reputacional. En este nivel se analizan tendencias, evolución de resultados y riesgos potenciales.

Las empresas suelen trabajar así porque saben que la reputación online influye directamente en ventas, confianza y credibilidad. Pero cada vez más profesionales independientes adoptan el mismo enfoque. Reclutadores, clientes o colaboradores buscan nombres en internet antes de tomar decisiones.

Cuidar esa presencia no implica obsesionarse, sino ser consciente de que internet tiene memoria.

Cómo hacer egosurfing de forma efectiva

No basta con escribir tu nombre y mirar la primera página de resultados. Para que sea útil de verdad, conviene seguir ciertos pasos:

-

- Buscar variaciones de tu nombre (con segundo apellido, sin tildes, con iniciales).

- Revisar la pestaña de imágenes y noticias.

- Analizar resultados en distintos navegadores o en modo incógnito.

- Comprobar redes sociales manualmente.

- Configurar alertas automáticas.

Este proceso ofrece una visión más completa. Aun así, tiene un límite claro: el tiempo. Hacerlo manualmente de forma constante puede resultar pesado, y ahí es donde herramientas profesionales aportan valor.

Soluciones CTEM como las de Enthec permiten automatizar ese seguimiento y recibir avisos ante cualquier cambio relevante. Esto reduce el margen de reacción y facilita tomar medidas antes de que un problema escale.

Señales de alerta que no deberías ignorar

Al hacer egosurfing, conviene prestar atención a ciertos indicios, que van desde perfiles falsos con tu nombre a datos personales visibles, llegando a encontrar información sensible o resultados asociados a delitos o polémicas que no tienen que ver contigo.

Si detectas algo así, actuar rápido es fundamental. Cuanto más tiempo permanezca publicado, más probabilidades hay de que se difunda.

El futuro del egosurfing

Todo apunta a que esta práctica será cada vez más habitual. La razón es simple: nuestra vida digital sigue creciendo. Publicamos más, interactuamos más y dejamos más rastros.

En este contexto, el egosurfing deja de ser una curiosidad y se convierte en una habilidad básica de alfabetización digital. Igual que aprendimos a proteger contraseñas, ahora necesitamos aprender a gestionar nuestra identidad online.

La combinación ideal suele ser:

- Revisiones manuales periódicas.

- Uso de herramientas automatizadas.

- Monitorización continua en casos sensibles.

Si quieres dar un paso más allá y tener control real sobre tu exposición digital, merece la pena descubrir soluciones especializadas como Qondar de Enthec.

Si te preocupa lo que internet puede decir de ti sin que lo sepas, este es un buen momento para comprobarlo. Empieza hoy mismo a monitorizar tu presencia online y convierte la información en tu mejor aliada.

Riesgos de la IA en la seguridad online de las personas

Los riesgos de la IA están transformando el panorama de la ciberseguridad a un ritmo sin precedentes. Mientras que la inteligencia artificial ofrece avances revolucionarios, también presenta amenazas cada vez más sofisticadas que afectan directamente a la seguridad online de las personas.

En 2026, los peligros de la inteligencia artificial han evolucionado dramáticamente, desde agentes autónomos capaces de ejecutar ataques completos hasta phishing hiperpersonalizado generado en segundos. En esta guía completa, analizaremos las amenazas más críticas y las estrategias de protección más efectivas.

Desde Enthec trabajamos con un enfoque preventivo, basado en la detección temprana y la reducción real de la superficie de ataque. En este contexto, soluciones como Qondar permiten identificar vulnerabilidades expuestas, activos olvidados y riesgos derivados del uso de IA antes de que sean explotados, aportando una visión clara y continua del estado real de la seguridad.

¿Cómo está afectando el desarrollo de la IA a la seguridad online de las personas?

El desarrollo de la inteligencia artificial (IA) está revolucionando la seguridad online, transformando tanto las oportunidades como los desafíos en el ámbito digital. La capacidad de la IA para procesar y analizar grandes volúmenes de datos, identificar patrones y aprender de ellos está aportando beneficios significativos, pero también está creando nuevas vulnerabilidades y amenazas que afectan a las personas.

Uno de los aspectos más evidentes del impacto positivo de la IA en la seguridad online es la automatización de la detección de amenazas. Las herramientas de ciberseguridad basadas en IA pueden monitorear en tiempo real y detectar comportamientos anómalos, identificar intentos de fraude y ataques maliciosos antes de que puedan causar daños considerables.

Esto ha mejorado enormemente la capacidad de respuesta ante incidentes y ha reducido el tiempo necesario para neutralizar amenazas. Para los usuarios individuales, esto se traduce en una mayor protección de sus datos personales y financieros en poder de las empresas.

Nuevas amenazas impulsadas por la IA

Sin embargo, los cibercriminales también están aprovechando la IA para mejorar sus tácticas de ataque dirigidos, aquellos que tienen como objetivo a una persona determinada y no a una organización.

La creación de deepfakes, por ejemplo, utiliza algoritmos de IA para generar imágenes, videos o audios falsos que son casi indistinguibles de los reales. Estos deepfakes pueden ser utilizados para difundir información falsa, suplantar la identidad de personas en situaciones críticas o incluso cometer fraudes y extorsiones. La capacidad de la IA para replicar voces humanas también ha dado lugar a estafas de voz altamente convincentes, donde los estafadores se hacen pasar por familiares o figuras de autoridad para engañar a sus víctimas.

Otro riesgo significativo es la explotación de vulnerabilidades en las redes sociales. La IA puede analizar perfiles y comportamientos en estas plataformas para identificar objetivos potenciales, recopilar información personal y lanzar ataques dirigidos. Los bots impulsados por IA también pueden amplificar campañas de desinformación y manipulación de la opinión pública, afectando no solo la seguridad de los datos personales, sino también la integridad de la información que consumimos.

Para mitigar estos riesgos, es crucial que los usuarios adopten prácticas de seguridad robustas. Esto incluye la educación continua sobre las amenazas emergentes y la verificación de fuentes antes de compartir información.

El uso de herramientas de seguridad avanzadas que integren capacidades de IA puede proporcionar una defensa proactiva contra ataques sofisticados. Además, ser selectivo con la información personal que se comparte online y ajustar las configuraciones de privacidad en las redes sociales puede limitar la exposición a posibles amenazas.

Te puede interesar-> La relevancia de la inteligencia artificial en la ciberseguridad

Los 8 peligros de la IA más relevantes en 2026

Entre los riesgos de la Inteligencia Artificial más relevantes, destacamos los siguientes.

-

Agentes de IA Autónomos

La amenaza más sofisticada de 2026 son los agentes de IA capaces de ejecutar ciclos completos de ataque de forma autónoma:

- Reconocimiento automatizado de sistemas vulnerables

- Explotación de vulnerabilidades sin intervención humana

- Adaptación dinámica para evadir sistemas de detección

- Operación a velocidad de máquina, superando la capacidad de respuesta humana

Con la capacidad de replicar voces humanas, los estafadores pueden hacerse pasar por personas de confianza, como familiares o colegas, para engañar a sus víctimas y obtener información sensible o dinero. Estas estafas pueden ser extremadamente convincentes y difíciles de detectar sin herramientas adecuadas.

Esta capacidad de automatización total representa un cambio de paradigma en ciberseguridad, donde los atacantes pueden lanzar operaciones sofisticadas sin necesidad de conocimientos técnicos profundos.

Para más información sobre la IA autónoma, accede a nuestro post-> El futuro de la IA autónoma: desafíos y oportunidades en la ciberseguridad

-

Phishing hiperpersonalizado generado con IA

El phishing ha evolucionado radicalmente en 2026. La IA permite crear ataques personalizados en segundos con un realismo casi perfecto.

Los ciberdelincuentes utilizan IA para crear documentos con aspecto oficial de forma automática, evadiendo los filtros tradicionales de seguridad y empleando técnicas de ingeniería social tan avanzadas que imitan patrones de comunicación genuinos.

-

Malware a través de WhatsApp

WhatsApp se ha convertido en uno de los vectores de ataque más peligrosos en 2026:

- Ausencia de filtros de seguridad en comparación con el correo corporativo

- Circulación de documentos, imágenes y enlaces maliciosos sin análisis previo

- Dispositivos comprometidos convertidos en herramientas de espionaje

- Riesgo exponencial para figuras públicas y procesos sensibles como elecciones

-

Deepfakes y desinformación

Los deepfakes han alcanzado un nivel de sofisticación alarmante y están siendo utilizados en procesos críticos como la selección laboral remota.

Estos contenidos sintéticos también se emplean para fraudes corporativos mediante videos falsos de ejecutivos autorizando transacciones, manipulación electoral y desinformación política masiva, extorsión mediante contenido comprometedor fabricado y vulneración de sistemas de autenticación biométrica facial. Este avance pone en cuestión la confiabilidad de los sistemas de verificación de identidad que considerábamos seguros hasta hace poco.

-

Clonación de voz con muestras mínimas

La tecnología de clonación de voz en 2026 requiere apenas segundos de audio para crear réplicas convincentes:

- Estafas telefónicas suplantando familiares en situaciones de emergencia

- Fraudes corporativos mediante llamadas de directivos falsos

- Obtención de transferencias bancarias urgentes

- Compromiso de sistemas de autenticación por voz

La facilidad con la que se puede clonar una voz ha convertido este tipo de ataque en uno de los más efectivos y difíciles de prevenir.

-

Ransomware potenciado con IA

El ransomware potenciado con IA ha evolucionado para incluir capacidades que lo hacen más devastador que nunca.

Los ataques son más rápidos y difíciles de atribuir a autores específicos, y los grupos pequeños pueden escalar operaciones masivas mediante Ransomware-as-a-Service (RaaS). Los expertos confirman que el ransomware continuará liderando las amenazas globales, pero ahora con una capacidad de daño exponencialmente mayor gracias a la integración de IA.

-

Problemas de privacidad de datos

Los sistemas de inteligencia artificial requieren cantidades masivas de datos para su entrenamiento y funcionamiento, lo que genera una recolección indiscriminada de información personal sin consentimiento explícito o conocimiento de los usuarios.

Las empresas que implementan IA generativa y modelos de lenguaje están exponiendo datos sensibles de sus clientes y empleados en sistemas que pueden filtrar información a través de respuestas generadas, creando brechas de privacidad involuntarias.

El riesgo se agrava con el uso indebido de datos personales para entrenar modelos comerciales sin compensación ni autorización de los titulares, la exposición de información sensible en sistemas de IA autónomos que toman decisiones sin supervisión humana, y la falta de transparencia sobre qué datos se recopilan, cómo se procesan y con quién se comparten.

-

Infracción de la propiedad intelectual

La infracción de la propiedad intelectual mediante IA se ha convertido en uno de los riesgos más complejos y difíciles de abordar legalmente. Los modelos de IA generativa están siendo entrenados con contenido protegido por derechos de autor sin autorización de los creadores originales, incluyendo textos, imágenes, código, música y obras artísticas.

Esto genera múltiples problemas: la generación de contenido que infringe derechos de autor al reproducir elementos distintivos de obras protegidas, el plagio sofisticado mediante la creación de contenido que imita estilos y obras de autores específicos sin atribución.

Cómo protegerse de los riesgos de la IA

Protegerse de los riesgos de seguridad online personales relacionados con la IA requiere una combinación de educación, herramientas avanzadas, prácticas de seguridad robustas y colaboración.

Educación y concienciación

La base de una buena seguridad online es la educación. Conocer los riesgos y cómo enfrentarlos es esencial. Las personas deben mantenerse informadas sobre las últimas tácticas de cibercriminales que usan IA.

Participar en cursos online, webinars y leer blogs especializados en ciberseguridad son formas efectivas de mantenerse al día. La educación continua permite reconocer señales de alerta y responder de manera adecuada ante posibles amenazas.

Verificación de fuentes y autenticidad

Uno de los mayores riesgos actuales son las falsificaciones digitales y los deepfakes, que utilizan IA para crear contenido falso que parece real. Para protegerse, es crucial verificar siempre la autenticidad de la información antes de compartirla o actuar sobre ella.

Utilizar herramientas de verificación, como los servicios que verifican la autenticidad de noticias y correos electrónicos, puede ayudar a identificar y evitar engaños.

Uso de herramientas de seguridad avanzadas

Existen numerosas herramientas de seguridad que utilizan IA para ofrecer una protección avanzada. Estos incluyen software antivirus, programas de detección de malware y aplicaciones de seguridad para dispositivos móviles. Estas herramientas pueden analizar el comportamiento en tiempo real, detectar patrones sospechosos y alertar a los usuarios de actividades potencialmente peligrosas.

Es importante mantener siempre estas herramientas actualizadas para asegurarse de que están equipadas para enfrentar las amenazas más recientes.

Protección de datos personales

La protección de datos personales es crítica en el entorno digital actual. Las personas deben ser cautelosas con la información que comparten online. Configurar las opciones de privacidad en redes sociales para limitar quién puede ver y acceder a la información personal es un paso importante.

Utilizar contraseñas robustas y únicas para cada cuenta, y cambiar las contraseñas regularmente, es una práctica fundamental. Además, el uso de gestores de contraseñas puede ayudar a mantener la seguridad sin la necesidad de recordar múltiples contraseñas.

Autenticación multifactor

La autenticación multifactor (MFA) añade una capa adicional de seguridad. Además de una contraseña, MFA requiere una segunda forma de verificación, como un código enviado a un teléfono móvil. Esto dificulta que los atacantes accedan a las cuentas, incluso si logran obtener la contraseña. Implementar MFA en todas las cuentas posibles es una medida eficaz para aumentar la seguridad.

Monitorización constante

La monitorización constante de las cuentas y la actividad online puede ayudar a detectar rápidamente cualquier comportamiento inusual. Configurar alertas para actividades sospechosas, como intentos de inicio de sesión desde ubicaciones no reconocidas, permite tomar medidas inmediatas.

También existen servicios que monitorean el uso de información personal en la dark web y alertan a los usuarios si sus datos están en riesgo.

Colaboración y comunicación

La colaboración y la comunicación con amigos, familiares y colegas sobre ciberseguridad pueden ayudar a crear una red de apoyo y compartir mejores prácticas. Discutir las amenazas comunes y cómo enfrentarlas puede aumentar la consciencia colectiva y reducir el riesgo de caer en trampas de cibercriminales.

Qondar te ayuda a proteger tus datos y activos digitales frente a los riesgos de la IA

Qondar es la solución desarrollada por Enthec para la protección de la información personal online y los activos digitales de las personas.

Qondar monitoriza datos sensibles, activos financieros y patrimoniales y perfiles sociales individuales para detectar la filtración pública de estos y evitar su utilización delictiva e ilegítima.

Si deseas proteger los activos digitales propios o de los miembros relevantes de tu organización y evitar los peligros de la inteligencia artificial para el ser humano, infórmate sobre cómo Qondar puede ayudarte a hacerlo, contacta con nosotros.

IA en la guerra cognitiva: ¿cómo los ataques cibernéticos están evolucionando?

Cuando hablamos de ciberataques, pensábamos casi exclusivamente en virus, robos de datos o sistemas caídos, pero hoy en día el escenario es bastante más complejo.

La tecnología, y en especial la inteligencia artificial, ha abierto una nueva dimensión del conflicto digital: la guerra cognitiva. Ya no se trata solo de romper sistemas, sino de influir, confundir y manipular la percepción de personas y organizaciones.

La IA en la guerra cognitiva se ha convertido en un concepto esencial para comprender cómo evolucionan los ataques cibernéticos y por qué la defensa tradicional ya no es suficiente. Las amenazas no solo apuntan a la infraestructura técnica, sino también a la toma de decisiones, la reputación y la confianza.

¿Qué es la guerra cognitiva y por qué importa?

La guerra cognitiva es una forma de conflicto que busca influir en cómo pensamos, decidimos y reaccionamos. En el entorno digital, esto se traduce en campañas de desinformación, suplantación de identidades, manipulación de narrativas y ataques diseñados para erosionar la confianza.

A diferencia de los ciberataques clásicos, el objetivo no siempre es técnico. A veces basta con que una persona haga clic donde no debe, crea un mensaje falso o tome una mala decisión bajo presión.

La IA en la guerra cognitiva amplifica este problema porque permite automatizar y escalar este tipo de ataques con una precisión que antes no existía.

De los sistemas a las mentes

Hoy, los atacantes ya no solo buscan vulnerabilidades en servidores o aplicaciones. También buscan debilidades humanas como la falta de información, el exceso de confianza o el cansancio, la urgencia y el estrés.

La IA permite analizar comportamientos, adaptar mensajes y lanzar ataques personalizados en tiempo real. El resultado es un tipo de amenaza mucho más difícil de detectar y frenar.

El papel de la inteligencia artificial en los nuevos ataques

La inteligencia artificial no es buena ni mala por sí misma. El problema surge cuando se utiliza con fines maliciosos. En el ámbito de la IA en la guerra cognitiva, su uso se ha extendido rápidamente.

Ataques más creíbles y personalizados

Gracias a modelos de lenguaje y sistemas de análisis de datos, los atacantes pueden crear correos, mensajes o documentos falsos que resultan casi indistinguibles de los reales. Esto ha elevado los niveles de phishing y de spear phishing.

Desinformación a gran escala

La IA también facilita la creación y difusión de contenidos falsos de forma masiva: noticias manipuladas, perfiles falsos en redes sociales o campañas coordinadas para dañar la reputación de empresas y personas.

En este punto, la IA en la guerra cognitiva deja de ser un concepto teórico y pasa a afectar directamente al negocio, la imagen de marca y la estabilidad interna de las organizaciones.

¿Por qué los modelos tradicionales de ciberseguridad se quedan cortos?

Muchas estrategias de seguridad siguen basándose en un enfoque reactivo: proteger el perímetro, instalar parches y responder cuando el incidente ya se ha producido. El problema es que, en la guerra cognitiva, el daño suele producirse antes de que salte ninguna alerta técnica.

El límite de la seguridad reactiva

Cuando un empleado cae en un engaño bien diseñado o una narrativa falsa se difunde internamente, el impacto puede ser inmediato:

- Decisiones empresariales erróneas

- Pérdida de confianza de clientes y socios

- Exposición innecesaria a nuevas amenazas

Aquí es donde entra en juego un enfoque más avanzado, centrado en la Gestión Continua de la Exposición a Amenazas (CTEM).

CTEM: anticiparse en lugar de reaccionar

El enfoque CTEM parte de una idea sencilla: no basta con proteger, hay que entender de forma continua a qué amenazas estamos expuestos. Esto incluye tanto activos técnicos como factores humanos y de contexto.

En un entorno marcado por la IA en la guerra cognitiva, este tipo de gestión se vuelve especialmente relevante. El modelo CTEM ofrece visibilidad continua del riesgo, te permite identificar debilidades antes de que se exploten y muestra, de forma priorizada, los riesgos.

Cibervigilancia: una pieza fundamental en la guerra cognitiva

La cibervigilancia se ha convertido en una herramienta fundamental para detectar señales tempranas de ataques, especialmente aquellos que buscan influir o manipular.

Aquí es donde Enthec aporta valor con sus soluciones especializadas.

Kartos: cibervigilancia para empresas

Kartos está orientado a organizaciones que necesitan una visión clara y continua de su exposición a amenazas. No se limita a detectar vulnerabilidades técnicas, sino que ayuda a entender cómo y por dónde podría llegar un ataque, incluidos los vinculados a la IA y a la guerra cognitiva.

Entre sus capacidades destacan:

- Monitorización continua de la superficie de ataque

- Identificación de riesgos emergentes

- Apoyo a estrategias CTEM adaptadas al negocio

Este enfoque permite tomar decisiones informadas antes de que el problema escale.

Qondar: protección para individuos en un entorno hostil

La guerra cognitiva no afecta solo a grandes empresas. Directivos, profesionales y usuarios individuales también son objetivos habituales.

Qondar, la solución de Enthec para individuos, ofrece herramientas de cibervigilancia pensadas para proteger la identidad digital y reducir la exposición personal a amenazas cada vez más sofisticadas.

En un contexto en el que la IA en la guerra cognitiva se cuela en correos, redes sociales y plataformas de trabajo, contar con este tipo de apoyo ya no es opcional.

El factor humano sigue siendo decisivo

Por mucha tecnología que se implemente, el factor humano sigue estando en el centro del problema. La diferencia es que ahora los ataques están diseñados para explotarlo de forma sistemática y apoyándose en IA.

Concienciación y contexto

No se trata solo de formar a los usuarios, sino de darles contexto:

- Entender cómo evolucionan las amenazas

- Saber identificar señales sutiles de manipulación

- Contar con sistemas que respalden sus decisiones

La combinación de concienciación, procesos claros y herramientas de CTEM es la mejor defensa frente a la IA en la guerra cognitiva.

Mirando al futuro: un conflicto silencioso pero constante

Todo indica que este tipo de ataques seguirá creciendo. La inteligencia artificial continuará evolucionando y, con ella, las técnicas de manipulación y engaño.

La pregunta ya no es si una organización o una persona será objetivo de la IA en la guerra cognitiva, sino cuándo y con qué nivel de preparación.

Adoptar un enfoque de Gestión Continua de la Exposición a Amenazas, apoyado en soluciones de cibervigilancia como Kartos y Qondar, permite pasar de una postura defensiva a una estrategia consciente y proactiva.

Entender para proteger mejor

La guerra cognitiva ha cambiado las reglas del juego. Los ataques cibernéticos ya no solo buscan explotar fallos técnicos, sino también influir en cómo pensamos y actuamos. La IA en la guerra cognitiva es una realidad que afecta tanto a empresas como a individuos.

Frente a este escenario, la clave está en entender la exposición real a las amenazas, anticiparse y contar con herramientas que ofrezcan visibilidad continua.

Si quieres saber cómo reducir tu exposición y prepararte frente a este nuevo tipo de ataques, descubre las soluciones de ciberseguridad de Enthec y da el primer paso hacia una seguridad más consciente y adaptada al presente.

La importancia de mantener la seguridad en los mainframes y su impacto en la empresa

Los mainframes han sido el corazón de muchas de las grandes organizaciones: bancos, aseguradoras, administraciones públicas, empresas de energía o grandes retailers siguen confiando en ellos para procesar operaciones críticas, gestionar enormes volúmenes de datos y garantizar la continuidad del negocio.

Sin embargo, esa fiabilidad histórica ha provocado, en algunos casos, una falsa sensación de seguridad.

Hoy, hablar de seguridad en los mainframes ya no es una cuestión técnica reservada a departamentos especializados. Es una preocupación estratégica que afecta directamente a la reputación, la operativa y la viabilidad económica de cualquier empresa que dependa de estos sistemas.

El papel actual del mainframe en la empresa moderna

Aunque el discurso tecnológico suele girar en torno al cloud, la inteligencia artificial o los microservicios, la realidad es que los mainframes siguen procesando un porcentaje altísimo de las transacciones globales. Muchas organizaciones han modernizado sus entornos, conectando el mainframe con APIs, aplicaciones web y servicios externos.

Este nuevo escenario híbrido tiene ventajas claras, pero también amplía la superficie de ataque. El mainframe ya no está aislado en una “burbuja” interna: ahora se comunica con múltiples sistemas, usuarios y proveedores. Y cada conexión es una posible puerta de entrada.

Seguridad mainframe: un riesgo que suele subestimarse

Uno de los errores más habituales es pensar que el mainframe es seguro “por defecto”. Es cierto que su arquitectura es robusta, pero la seguridad no depende solo de la tecnología, sino de cómo se configura, se gestiona y se supervisa a lo largo del tiempo.

En muchos entornos corporativos se siguen repitiendo patrones preocupantes, como privilegios excesivos a algunos usuarios, accesos heredados de empleados que cambiaron de puesto o abandonaron la empresa o configuraciones antiguas que no se han adaptado a los estándares actuales.

Estos factores son caldo de cultivo para los fallos de seguridad en entornos mainframe, especialmente cuando el sistema se integra con plataformas más modernas y abiertas.

El impacto real de una brecha en un mainframe

Cuando un incidente afecta a un sistema periférico, el daño suele ser limitado. Pero cuando el problema está en el mainframe, las consecuencias se multiplican.

Pueden llegar a ocasionarse:

- Interrupciones graves del servicio.

- Exposición de datos financieros o personales a gran escala.

- Sanciones económicas por incumplimiento legal.

- Pérdida de confianza de clientes y socios.

Estos fallos no solo facilitan accesos no autorizados, sino que complican el cumplimiento normativo (GDPR, ISO 27001, PCI DSS, entre otros).

Pruebas de seguridad mainframe: una práctica imprescindible

Durante años, las pruebas de seguridad mainframe se han tratado como algo puntual: auditorías anuales, revisiones esporádicas o análisis reactivos tras un incidente. Este enfoque ya no es suficiente.

La realidad actual exige evolucionar de la revisión puntual a la evaluación continua. Los entornos cambian, los usuarios rotan, los permisos se modifican y las integraciones se amplían. Sin una visión constante, es imposible saber cuál es el nivel real de exposición.

Las pruebas de seguridad modernas deben permitir:

- Identificar activos críticos y su nivel de exposición.

- Detectar configuraciones inseguras antes de que sean explotadas.

- Priorizar riesgos según su impacto real en el negocio.

- Medir la evolución de la seguridad a lo largo del tiempo.

Aquí es donde aparecen nuevos enfoques como la Gestión Continua de la Exposición a Amenazas (CTEM).

CTEM aplicado al mainframe: una evolución necesaria

El modelo CTEM no se basa únicamente en detectar vulnerabilidades, sino en entender la exposición real de la empresa frente a amenazas concretas. En lugar de listas interminables de alertas, prioriza lo que de verdad importa.

Aplicado a la seguridad mainframe, este enfoque permite tener una visión clara y actualizada del riesgo. De esta forma, se pueden relacionar fallos técnicos con su impacto en el negocio, tomar decisiones basadas en datos y reducir la brecha entre equipos técnicos y dirección.

Kartos de Enthec: visibilidad y control continuo para empresas

En este contexto, soluciones como Kartos, de Enthec, aportan un valor claro para las empresas que quieren ir un paso más allá en la protección de sus sistemas críticos.

Kartos se posiciona como una herramienta de cibervigilancia, solución de ciberseguridad para empresas y CTEM orientada a entornos corporativos, ayudando a identificar de forma continua dónde está realmente expuesta la organización. No se trata solo de detectar problemas, sino de entender su relevancia y actuar con criterio.

Entre sus principales aportaciones destacan:

- Visibilidad continua sobre activos y configuraciones.

- Identificación temprana de fallos de seguridad en entornos mainframe y sistemas conectados.

- Priorización de riesgos según su impacto operativo.

- Apoyo a estrategias de mejora continua de la seguridad.

Seguridad mainframe como parte de la estrategia de negocio

Uno de los grandes cambios de los últimos años es que la ciberseguridad ha dejado de ser solo un asunto técnico. Hoy, la seguridad mainframe forma parte de la estrategia global de la empresa.

Una buena gestión de la seguridad reduce tiempos de respuesta, evita paradas imprevistas y mejora la coordinación entre equipos.

El error de confiar únicamente en revisiones puntuales

Muchas empresas siguen confiando en las auditorías anuales como el principal mecanismo de control. El problema es que la foto se queda obsoleta muy rápido. Un cambio de permisos, una nueva integración o una cuenta olvidada pueden generar exposición en cuestión de días.

La experiencia demuestra que los ataques y los incidentes no esperan al calendario de auditorías. Por eso, cada vez más organizaciones apuestan por modelos continuos, apoyados en herramientas especializadas.

Un enfoque más realista y sostenible

Tener el control absoluto sobre toda la seguridad no es algo realista. Lo que sí es posible es reducir de forma constante la superficie de ataque, entender dónde están los riesgos y actuar antes de que se conviertan en un problema grave.

La combinación de buenas prácticas, equipos formados y soluciones de cibervigilancia como Kartos permite avanzar hacia ese objetivo de forma sostenible y medible.

¿Tu empresa depende de un mainframe y no tiene visibilidad real de su exposición?

Si quieres saber qué riesgos existen hoy en tu entorno, cómo priorizarlos y qué pasos dar para mejorar tu postura de seguridad, es el momento de adoptar un enfoque continuo.

Descubre cómo Kartos de Enthec puede ayudarte a gestionar la exposición a amenazas de forma constante y alineada con tu negocio.

CTEM (Continous Threat Exposure Management) como enfoque destacado de ciberseguridad

La ciberseguridad lleva años dejando claro que ya no basta con “tener protección”. Firewalls, antivirus o auditorías puntuales siguen siendo necesarios, pero el contexto actual va mucho más allá.

Las amenazas cambian rápido, aparecen nuevas vulnerabilidades cada semana y la superficie digital de empresas y personas crece sin parar. En este escenario, CTEM (Continuous Threat Exposure Management) se está consolidando como uno de los enfoques más realistas y eficaces para gestionar el riesgo digital de forma continua.

Hablar de CTEM no es hablar de una herramienta concreta, sino de una forma de entender la ciberseguridad como un proceso vivo, en constante revisión y adaptación. Y es aquí donde soluciones de cibervigilancia como Kartos y Qondar, desarrolladas por Enthec, encajan de manera natural como pilares de una estrategia moderna de Gestión Continua de la Exposición a Amenazas.

¿Por qué la ciberseguridad tradicional ya no es suficiente?

Durante años, muchas organizaciones han basado su seguridad en revisiones periódicas: una auditoría de ciberseguridad anual, un test de penetración cada cierto tiempo o una revisión cuando ocurre un incidente. El problema es evidente: las amenazas no esperan.

Además, hoy no solo hay que proteger servidores o redes internas. Existen dominios olvidados, credenciales filtradas, menciones en foros clandestinos, exposición en redes sociales o errores de configuración en servicios en la nube. Todo eso forma parte de la superficie de ataque y cambia continuamente.

Aquí es donde el enfoque CTEM cobra sentido.

Qué es CTEM (Continuous Threat Exposure Management)

CTEM puede traducirse como Gestión Continua de la Exposición a Amenazas y define un modelo de trabajo que busca identificar, analizar y reducir de forma constante los riesgos reales a los que está expuesta una organización o una persona.

No se trata solo de detectar vulnerabilidades técnicas, sino de responder a preguntas muy concretas:

- ¿Qué activos digitales están expuestos ahora mismo?

- ¿Qué información sensible circula fuera de control?

- ¿Qué amenazas son reales y prioritarias?

- ¿Qué riesgos están creciendo sin que nadie los supervise?

La clave está en la palabra continuous. CTEM no es una foto fija, sino un seguimiento permanente.

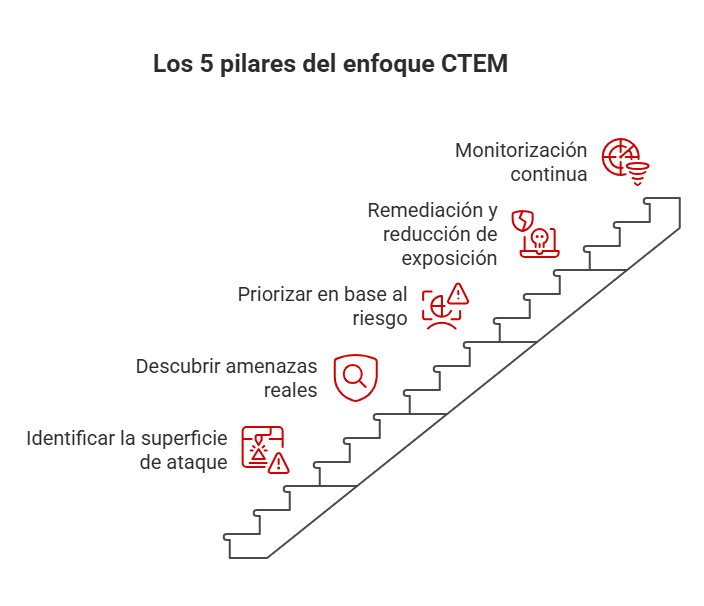

Los cinco pilares del enfoque CTEM

Identificación continua de la superficie de ataque

El primer paso del CTEM es conocer qué hay realmente expuesto. Muchas veces, ni las propias empresas son conscientes de todos sus activos digitales: subdominios antiguos, servicios en la nube mal configurados, perfiles olvidados o incluso información personal accesible públicamente.

Una estrategia CTEM parte de mapear esa superficie digital de forma constante, no solo al inicio de un proyecto.

Descubrimiento de amenazas reales

No todas las vulnerabilidades tienen el mismo peso. CTEM pone el foco en amenazas explotables, no solo en listas interminables de fallos teóricos.

Aquí entra en juego la cibervigilancia, es decir, observar qué se está moviendo en foros, mercados clandestinos, filtraciones o menciones sospechosas relacionadas con una marca o una persona.

Priorización basada en riesgo

Uno de los errores más comunes en ciberseguridad es intentar arreglarlo todo a la vez. CTEM propone priorizar según impacto y probabilidad real, no solo según la gravedad técnica.

Esto permite dedicar recursos a lo que de verdad importa y reducir el ruido operativo.