Diferencias entre IDS e IPS y cómo complementan tu estrategia de seguridad

La mayoría de las organizaciones invierten en cortafuegos, antivirus y sistemas de autenticación, y aun así sufren incidentes. La razón suele ser la misma: detectar una amenaza no equivale a frenarla, y frenarla sin entender qué ocurre genera puntos ciegos. Ahí es donde los sistemas IDS e IPS cobran todo su sentido.

Este artículo explica qué son, en qué se diferencian y, sobre todo, cómo encajan dentro de una estrategia de seguridad que quiera ir más allá de la reacción.

¿Qué es un IDS o un IPS y para qué sirve?

Antes de hablar de diferencias, conviene tener claro de qué estamos hablando.

IDS: detectar para entender

Un IDS (Intrusion Detection System) es un sistema que monitoriza el tráfico de red o la actividad de un sistema en busca de comportamientos sospechosos o patrones conocidos de ataque. Cuando detecta algo fuera de lo normal, genera una alerta.

Lo que no hace un IDS es actuar. Observa, registra y avisa, pero no bloquea. Esto puede parecer una limitación, pero tiene su lógica: el IDS está diseñado para darte visibilidad, no para interferir con el tráfico legítimo.

IPS: detectar para bloquear

Un IPS (Intrusion Prevention System) va un paso más allá. Funciona de forma similar al IDS, ya que analiza tráfico y detecta amenazas, pero tiene la capacidad de actuar de forma automática, puede bloquear una conexión, descartar paquetes maliciosos o aislar un segmento de red antes de que el ataque se materialice.

La diferencia esencial, por tanto, es la capacidad de respuesta. Mientras el IDS informa, el IPS interviene.

IDS vs IPS: ¿en qué se diferencian realmente?

Cuando se habla de IDS vs IPS, la comparación suele quedarse en "uno detecta y el otro bloquea". Pero la diferencia tiene más matices.

Posición en la red

El IDS se coloca típicamente fuera del flujo de tráfico principal, en modo pasivo. Recibe una copia del tráfico (a través de un puerto espejo, por ejemplo) y lo analiza sin interferir. Esto lo hace ideal para entornos en los que la disponibilidad es crítica y no se puede arriesgar con un falso positivo que corte una conexión legítima.

El IPS, en cambio, se ubica en el trayecto del tráfico real. Todo lo que entra o sale pasa por él. Esto le permite actuar en tiempo real, pero también significa que un fallo o una configuración incorrecta puede afectar al rendimiento o bloquear tráfico válido.

Falsos positivos: el talón de Aquiles del IPS

Este es un punto que merece atención. Cuando un IPS bloquea algo de forma incorrecta, es decir, genera un falso positivo, las consecuencias pueden ser inmediatas, como, por ejemplo, una transacción que no se procesa, un usuario que no puede acceder, un servicio que cae. Por eso, la calidad de las firmas y las reglas de detección es fundamental.

Un IPS bien configurado puede reducir drásticamente el tiempo de contención, pero solo si la detección previa es fiable.

La diferencia entre IDS e IPS no es de jerarquía, sino de función

Un error habitual es pensar que el IPS es "mejor" que el IDS porque hace más cosas. Pero la diferencia entre IDS e IPS no implica que uno sustituya al otro.

En muchos entornos maduros, ambos conviven: el IDS aporta visibilidad y contexto histórico, mientras que el IPS se encarga de la respuesta automatizada. Son funciones complementarias, no competidoras.

De hecho, muchos fabricantes ofrecen soluciones que integran ambas capacidades (los llamados sistemas IDS-IPS combinados o IDPS), donde la organización puede configurar qué acciones se toman automáticamente y cuáles requieren validación humana.

¿Qué limitaciones tienen los sistemas IDS-IPS?

Aunque son herramientas valiosas, los sistemas IDS-IPS tienen límites que conviene conocer.

Visibilidad perimetral, no integral

Los IDS-IPS analizan el tráfico que pasa por ellos. Si el atacante ya está dentro de la red, si la amenaza llega a través de un canal cifrado mal gestionado o si el vector de entrada es un empleado con credenciales comprometidas, estos sistemas pueden no detectar nada.

Dependencia de firmas conocidas

Los sistemas basados en firmas solo reconocen amenazas ya catalogadas. Las amenazas de día cero, los ataques altamente personalizados o las técnicas de living off the land (usar herramientas legítimas del sistema para atacar) pueden pasar desapercibidos.

Ausencia de visión externa

Ni el IDS ni el IPS analizan lo que ocurre fuera de tu perímetro: credenciales filtradas en foros de cibercrimen, datos expuestos en repositorios públicos, menciones a tu empresa en la dark web o vulnerabilidades en la cadena de suministro digital. Para eso hace falta un enfoque diferente.

Cómo complementar los sistemas IDS-IPS con una estrategia CTEM

Aquí es donde muchas organizaciones dan el salto a un modelo más proactivo, como CTEM (Continuous Threat Exposure Management).

El enfoque CTEM no sustituye a los sistemas IDS-IPS, sino que los integra en un ciclo más amplio: identificar, priorizar, validar, movilizar y remediar la exposición a amenazas de forma continua y con perspectiva tanto interna como externa.

La capa de cibervigilancia externa

Mientras el IDS-IPS vigila lo que pasa dentro del perímetro, una solución de cibervigilancia monitoriza lo que ocurre fuera, es decir, qué información sobre tu organización circula por la web superficial, profunda y oscura; qué activos digitales están expuestos sin que lo sepas; qué vulnerabilidades tiene tu superficie de ataque visible desde el exterior.

Kartos, la herramienta de monitorización automatizada de Enthec, está diseñada específicamente para cubrir esa capa. Permite a las organizaciones mantener una visibilidad continua de su exposición digital externa, detectar fugas de información, identificar activos comprometidos y anticiparse a las amenazas antes de que lleguen a activar las alertas del IPS.

No se trata de añadir una herramienta más. Se trata de cerrar el ángulo muerto que los sistemas IDS-IPS, por su naturaleza, no pueden cubrir.

¿Qué deberías tener en cuenta al elegir o evaluar tu sistema IDS-IPS?

Si estás revisando tu arquitectura de seguridad, estos son algunos criterios que vale la pena considerar:

- Capacidad de detección basada en comportamiento, no solo en firmas, para hacer frente a amenazas desconocidas.

- Integración con tu SIEM u otras herramientas de correlación de eventos, para que las alertas tengan contexto.

- Gestión de falsos positivos, especialmente si optas por un IPS en modo activo.

- Cobertura de tráfico cifrado, ya que una parte creciente del tráfico malicioso viaja por HTTPS.

- Visibilidad complementaria sobre la superficie de ataque externa, que los sistemas IDS-IPS no cubren por sí solos.

Los sistemas IDS-IPS son una pieza relevante en cualquier arquitectura de seguridad seria. Permiten detectar actividad anómala, reaccionar ante ataques conocidos y mantener un registro de eventos que facilita la investigación forense. Pero son reactivos por naturaleza.

La ciberseguridad actual exige ir más allá: monitorizar la exposición externa de forma continua, entender cómo te ven los atacantes antes de que actúen y gestionar los riesgos con una visión de 360 grados.

Si quieres saber cómo Kartos puede complementar tu infraestructura de seguridad con cibervigilancia continua orientada a CTEM, descubre lo que Enthec puede hacer por tu organización.

¿Tienes dudas sobre cómo encajan estas soluciones en tu contexto específico? Ponte en contacto con el equipo de Enthec y analiza tu exposición digital sin compromiso.

Bastionado de sistemas: qué es, fases y por qué debe combinarse con vigilancia de la superficie de ataque

Para proteger una infraestructura tecnológica, una de las primeras medidas que se aplican es el bastionado. El concepto es sencillo, se trata de reducir al máximo la superficie de ataque de un sistema eliminando todo aquello que no es necesario y reforzando lo que sí lo es.

Bastionar un sistema equivale a quitarle todo el material inflamable antes de que alguien intente prender fuego. Servicios desactivados, puertos cerrados, configuraciones por defecto reemplazadas, permisos revisados.

El bastionado de redes y sistemas es, hoy en día, una práctica fundamental en cualquier estrategia de ciberseguridad. Cualquier organización que gestione datos, preste servicios digitales o dependa de una infraestructura conectada necesita aplicarlo.

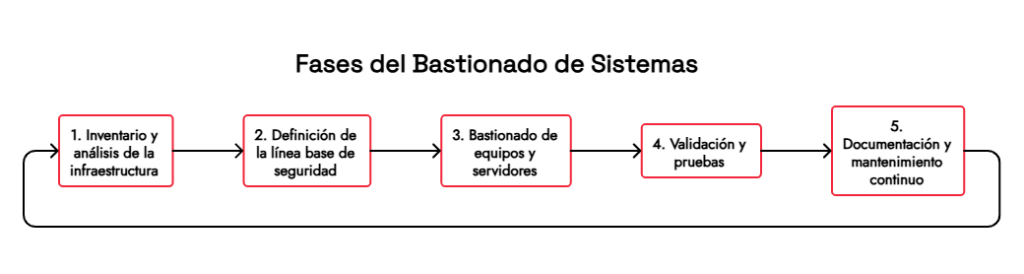

Fases del bastionado de sistemas

El proceso de bastionado no es una acción puntual que se realiza una sola vez. Es un ciclo estructurado que conviene conocer bien antes de aplicarlo.

1. Inventario y análisis de la infraestructura

Antes de endurecer nada, hay que saber qué existe. Esta fase incluye identificar todos los activos (servidores, dispositivos de red, equipos de usuario) y documentar sus configuraciones actuales. Sin un inventario claro, el bastionado es incompleto por definición.

2. Definición de la línea base de seguridad

Una vez conocida la infraestructura, se establece una configuración mínima segura para cada tipo de sistema. Existen marcos de referencia ampliamente utilizados para esto, como los CIS Benchmarks (publicados por el Center for Internet Security) o las guías del NIST, que ofrecen configuraciones recomendadas para los sistemas operativos y aplicaciones más comunes.

3. Bastionado de equipos y servidores

Aquí es donde se ejecuta el trabajo técnico. El bastionado de equipos abarca acciones como:

- Desinstalar software innecesario.

- Deshabilitar servicios y puertos no utilizados.

- Aplicar el principio de mínimo privilegio en cuentas y permisos.

- Cambiar credenciales por defecto.

- Configurar políticas de contraseñas y autenticación.

El bastionado de servidores añade capas específicas como la configuración segura de servicios web, bases de datos, protocolos de acceso remoto y sistemas de registro de eventos. Un servidor mal configurado es, estadísticamente, uno de los vectores de entrada más explotados.

4. Validación y pruebas

Una vez aplicados los cambios, es imprescindible verificar que el sistema sigue funcionando correctamente y que las medidas implementadas son efectivas. Esto incluye pruebas de funcionalidad y escaneos de vulnerabilidades para confirmar que no quedan brechas conocidas.

5. Documentación y mantenimiento continuo

El bastionado de redes y sistemas no termina con la validación. Cada actualización de software, cada nuevo servicio incorporado o cada cambio en la infraestructura puede introducir nuevas vulnerabilidades. La documentación del proceso y la revisión periódica son parte del ciclo.

El bastionado tiene límites: la superficie de ataque expuesta

Bastionar es necesario, pero no suficiente. Y este matiz es importante.

El bastionado actúa sobre lo que está bajo control directo de la organización: sus servidores, sus redes, sus equipos. Sin embargo, la superficie de ataque real de una empresa se extiende mucho más allá de su perímetro interno.

Datos filtrados en la dark web, credenciales comprometidas que circulan en foros clandestinos, servicios de terceros con vulnerabilidades, dominios similares usados para suplantación… Todo eso forma parte del escenario de amenazas al que se enfrenta cualquier organización, y el bastionado no lo cubre.

Aquí es donde la vigilancia continua de la superficie de ataque se convierte en un complemento imprescindible.

Por qué combinar bastionado con cibervigilancia

Un sistema bastionado sin monitorización continua es como una caja fuerte sin alarma, es decir, está bien protegida, pero nadie avisa si alguien está intentando forzarla desde fuera.

La combinación de bastionado con Gestión Continua de la Exposición a Amenazas permite a las organizaciones no solo reducir su exposición interna, sino también detectar en tiempo real qué información o activos propios están siendo expuestos en el exterior.

Kartos, la solución de cibervigilancia de Enthec orientada a empresas, trabaja precisamente en esta capa. Monitoriza de forma continua la superficie de ataque externa de la organización, como credenciales filtradas, activos expuestos, vulnerabilidades, menciones en fuentes de inteligencia y cualquier señal que pueda anticipar un ataque. No reemplaza al bastionado, lo complementa cubriendo lo que este, por naturaleza, no puede ver.

Esta aproximación conjunta de bastionado más vigilancia externa continua es la que mejor se alinea con los marcos de gestión de riesgos modernos, y la que más organizaciones están adoptando a medida que los atacantes sofistican sus métodos.

Un enfoque maduro para un entorno cambiante

La ciberseguridad no es un estado que se alcanza, es un proceso que se mantiene. El bastionado es una pieza central de ese proceso, pero necesita integrarse en una estrategia más amplia que también contemple lo que ocurre fuera del perímetro.

Las amenazas evolucionan, los entornos cambian y los activos se multiplican. Confiar únicamente en medidas de endurecimiento interno, sin visibilidad sobre la exposición externa, deja puntos ciegos que los atacantes saben aprovechar.

Si tu organización quiere construir una postura de seguridad sólida y adaptada a la realidad actual, el punto de partida es conocer a qué está expuesta, tanto por dentro como por fuera.

¿Quieres saber qué información de tu organización está expuesta ahora mismo? Contacta con nosotros y obtén una primera visión de tu superficie de ataque externa sin compromiso.

Threat hunting: 3 razones por las que es necesario tenerlo

El threat hunting es una práctica de ciberseguridad proactiva que permite a las organizaciones detectar y neutralizar amenazas avanzadas antes de que causen daño. En un contexto donde los ataques son cada vez más sofisticados y el tiempo medio de permanencia de un atacante dentro de una red sigue siendo alarmantemente alto, confiar únicamente en herramientas de detección automática ya no es suficiente.

En este artículo te explicamos qué es el threat hunting, cómo implementarlo paso a paso, qué necesitas para empezar y por qué se ha convertido en uno de los pilares de la ciberseguridad corporativa moderna.

¿Qué es Threat hunting?

Threat hunting es un proceso proactivo de búsqueda y detección de ciberamenazas capaces de eludir las defensas de seguridad tradicionales. A diferencia de los métodos reactivos que dependen de alertas automáticas, el Threat hunting implica la búsqueda activa de actividades sospechosas o maliciosas dentro del sistema o de la red, tanto interna como externa.

El objetivo principal del Threat hunting es identificar, mitigar o anular amenazas avanzadas antes de que puedan causar daños significativos. Esto incluye la detección de ataques persistentes avanzados (APTs), malware, vulnerabilidades expuestas y otros factores de riesgo que pueden no ser detectados por las herramientas de seguridad convencionales.

Metodología de Threat hunting

Ahora que ya conoces exactamente qué es Threat hunting es fundamental que descubras su metodología. Este proceso generalmente sigue un ciclo iterativo que incluye las siguientes fases:

- Hipótesis. El Threat hunting comienza con la formulación hipótesis sobre posibles amenazas basadas en inteligencia de amenazas, análisis de comportamiento y conocimiento del entorno.

- Recolección de datos. Se recopilan datos de diversas fuentes, como registros de eventos, monitorización de red, y datos de endpoints.

- Análisis. Los datos recopilados se analizan en busca de patrones inusuales o indicadores de compromiso (IoCs).

- Investigación. Si se identifican actividades sospechosas, se lleva a cabo una investigación más profunda para determinar la naturaleza y el alcance de la amenaza.

- Respuesta. Si se confirma una amenaza, se toman medidas para contener, anular o mitigar el impacto.

El Threat hunting utiliza una variedad de herramientas y técnicas que incluyen:

- Sistemas de detección de intrusiones (IDS): para monitorear y analizar el tráfico de red en busca de actividades sospechosas.

- Análisis de registros y comportamiento: para revisar y correlacionar eventos registrados en diferentes sistemas e identificar desviaciones en el comportamiento normal de usuarios y sistemas.

- Inteligencia de amenazas: para obtener información sobre brechas abiertas y vulnerabilidades expuestas en la red, dark web, deep web y redes sociales.

Cómo hacer Threat hunting: pasos a seguir

Implementar el threat hunting de manera efectiva requiere un proceso estructurado. Estos son los pasos fundamentales:

- Definir objetivos y estrategia. Determinar qué se quiere conseguir, identificar amenazas avanzadas o mejorar la detección de incidentes y desarrollar una estrategia que contenga los recursos necesarios, las herramientas a utilizar y los procedimientos a seguir.

- Formar un equipo de Threat hunting. El equipo debe tener experiencia en ciberseguridad y análisis de datos, además es fundamental que se encuentre permanentemente actualizado con las últimas amenazas y técnicas.

- Recopilar y analizar datos. Compilación a través de registros de eventos, tráfico de red y sistemas de detección de intrusiones (IDS), plataformas automatizadas de Ciberinteligencia.

- Formular las hipótesis. Basándose en inteligencia de amenazas y análisis de comportamiento, se formulan hipótesis sobre posibles amenazas y se definen los pasos para investigar cada hipótesis.

- Ejecutar la caza. Se llevan a cabo búsquedas activas en los datos recopilados para identificar actividades sospechosas. Si se encuentran indicios de una amenaza, se investiga más a fondo para confirmar la naturaleza y alcance.

- Responder y mitigar. Cuando se confirma una amenaza, se toman medidas para contenerla, anularla o mitigar su impacto.

- Documentación y reportes. Se documentan todos los hallazgos y acciones tomadas y se proporcionan informes a la alta dirección y responsables de ciberseguridad para mejorar las defensas y estrategias de seguridad.

¿Qué se necesita para iniciar el Threat hunting?

Para implementar un programa de Threat Hunting eficaz, es necesario preparar y organizar varios componentes clave que garantizarán su éxito. Estos elementos fundamentales incluyen la selección adecuada del equipo, la recopilación y análisis de datos relevantes, y la integración de inteligencia de amenazas.

Capital humano

Seleccionar el equipo de Threat hunting adecuado es crucial para el éxito de la estrategia. Un equipo de Threat hunting debe reunir una combinación de habilidades técnicas, experiencia práctica y la capacidad de trabajar en equipo.

El equipo de Threat hunting debe estar integrado por profesionales con formación en ciberseguridad, análisis de datos, técnicas y procedimientos de los atacantes, con certificaciones oficiales tipo Certified Information Systems Security Professional (CISSP), Certified Ethical Hacker (CEH) o GIAC Certified Incident Handler (GCIH) y, si es posible, amplia experiencia práctica.

El equipo debe ser capaz de trabajar de forma colaborativa y de comunicar sus hallazgos de manera efectiva a otros departamentos y a la alta dirección. Su actualización sobre ciberseguridad y amenazas ha de ser continua.

Datos

Para iniciar el Threat hunting, es esencial recopilar y analizar una variedad de datos que pueden proporcionar indicios de actividades sospechosas o maliciosas.

Estos datos han de ser extraídos de los registros de eventos, como logs de sistemas o seguridad; el tráfico de red, como capturas de paquetes o flujos de red; datos de endpoints, como registros de actividad o datos de sensores; inteligencia de amenazas, como indicadores de compromiso o información recopilada en la monitorización de fuentes externas; datos de usuarios, como registros de autenticación o análisis de comportamiento; y datos de vulnerabilidades expuestas y brechas abiertas extraídos de los escaneos de las superficies de ataque interna y externa de la organización.

Threat Intelligence

La Inteligencia de amenazas (Threat Intelligence) se centra en la recopilación, análisis y utilización de información sobre amenazas potenciales y actuales que pueden afectar a la seguridad de una organización. Proporciona una visión detallada de los actores maliciosos, sus tácticas, técnicas y procedimientos (TTPs), así como de las vulnerabilidades expuestas y brechas de seguridad abiertas que pueden ser explotadas para ejecutar un ataque.

Para el Threat hunting, la Inteligencia de amenazas actúa como una base sólida que guía al equipo en la identificación y mitigación de riesgos. Al tener acceso a información actualizada y precisa sobre amenazas, los profesionales del Threat hunting pueden anticipar y detectar actividades sospechosas antes de que se conviertan en incidentes de seguridad.

Además, la Inteligencia de amenazas permite priorizar los esfuerzos de anulación, enfocándose en las amenazas más relevantes e inmediatas para la organización.

3 razones por las que el threat hunting es necesario en tu organización

El Threat hunting ofrece una serie de características y ventajas clave que lo distinguen de las prácticas de seguridad tradicionales. A continuación destacamos las más relevantes:

1. Enfoque proactivo e inmediato

A diferencia de los métodos tradicionales de seguridad que suelen ser reactivos, el Threat hunting capacita a las organizaciones para anticiparse a las amenazas antes de que se materialicen. Este enfoque proactivo implica buscar activamente señales de actividad maliciosa en lugar de esperar a que se produzcan incidentes.

Al adoptar un enfoque inmediato, los profesionales del Threat hunting pueden identificar y neutralizar amenazas en tiempo real, minimizando el impacto potencial en la organización. Esto no solo reduce el tiempo de respuesta ante incidentes, sino que también mejora la capacidad de la organización para prevenir ataques futuros.

Además, el enfoque proactivo permite a las organizaciones mantenerse un paso adelante de los atacantes, adaptándose rápidamente a nuevas tácticas y técnicas utilizadas por los actores maliciosos.

Te puede interesar→ Seguridad proactiva: ¿qué es y por qué emplearla para prevenir y detectar amenazas y ciberataques?

2. Mejora continua

El Threat hunting permite a las organizaciones evolucionar y adaptarse constantemente a las nuevas amenazas y tácticas empleadas por los actores maliciosos. A través del Threat hunting, los equipos de seguridad pueden identificar patrones y tendencias en las amenazas, lo que les permite ajustar y mejorar sus estrategias de defensa de manera continua.

La mejora continua implica un ciclo de retroalimentación constante, donde los hallazgos del Threat hunting se utilizan para refinar las políticas de seguridad, actualizar las herramientas y técnicas de detección, y capacitar al personal en nuevas tácticas de defensa. Este proceso no solo fortalece la postura de seguridad de la organización, sino que también aumenta la resiliencia ante futuros ataques.

3. Elevada adaptabilidad ante el panorama de amenazas

Gracias al Threat hunting, las organizaciones pueden ajustar rápidamente sus estrategias de defensa en respuesta a las amenazas emergentes y las tácticas cambiantes de los ciberatacantes. La adaptabilidad en el Threat hunting implica la capacidad de modificar y actualizar continuamente las herramientas, técnicas y procedimientos utilizados para detectar y mitigar amenazas.

Gracias a esta adaptabilidad, los equipos de seguridad pueden responder de manera más efectiva a los nuevos desafíos y vulnerabilidades que surgen en el panorama de ciberseguridad. Además, la adaptabilidad permite a las organizaciones integrar nuevas tecnologías y metodologías en sus procesos de defensa, mejorando así su capacidad para proteger sus activos críticos.

Tipos de Threat hunting según la necesidad

Las organizaciones pueden adoptar distintos modelos de threat hunting según sus necesidades específicas. Cada enfoque ofrece una perspectiva diferente para identificar y mitigar amenazas.

Modelos de inteligencia

Estos modelos se enfocan en identificar amenazas cibernéticas utilizando inteligencia de amenazas (Cyber Threat Intelligence). Permiten a las organizaciones identificar actividades sospechosas y patrones de comportamiento que podrían indicar la presencia de actores maliciosos, así como vulnerabilidades expuestas y brechas abiertas en la red utilizando indicadores de compromiso obtenidos de fuentes de inteligencia de amenazas.

Responden a la necesidad de la organización de detectar, controlar y conocer las amenazas de su perímetro externo para poder neutralizarlas o dar una respuesta eficaz a su utilización por parte de los ciberdelincuentes.

Modelos de hipótesis

Estos modelos se centran en la formulación de hipótesis sobre posibles ciberamenazas. Se basan en el conocimiento y la experiencia de los analistas de seguridad para desarrollar suposiciones factibles sobre posibles ataques y su forma de ejecución, así como las vulnerabilidades susceptibles de ser explotadas para ello.

Responden a la necesidad de la organización de anticiparse a cualquier tipo de amenaza y de adaptarse de forma proactiva a las nuevas amenazas que van apareciendo.

Modelos personales

Son modelos avanzados que se adaptan a las necesidades específicas de una organización. Se basan en el conocimiento profundo del entorno, las debilidades y los requisitos corporativos particulares y utilizan datos y patrones propios de la organización para identificar posibles amenazas. Responden a las necesidades de detectar amenazas específicas, de adaptar la estrategia a su infraestructura y a sus operaciones y optimizar recursos de la organización.

Estos modelos pueden ejecutarse a través de equipos humanos, plataformas avanzadas de Ciberinteligencia que permiten la personalización en las búsquedas o una combinación de ambos.

Descubre cómo Kartos te ayuda en tu estrategia de Threat hunting

Kartos es la plataforma de cibervigilancia corporativa desarrollada por Enthec que permite implementar y escalar una estrategia de threat hunting en tu organización. Su capacidad de monitorización continua, automatizada y personalizable de internet, la deep web, la dark web y las redes sociales te mantiene permanentemente informado sobre las vulnerabilidades expuestas y las brechas abiertas que pueden convertirse en vectores de ataque.

Gracias a su IA de desarrollo propio, Kartos elimina los falsos positivos en los resultados de búsqueda, garantizando que cada dato recibido tiene utilidad real para la toma de decisiones y la desactivación de amenazas latentes. Además, emite alarmas en tiempo real, envía información permanentemente actualizada y genera informes detallados sobre sus hallazgos.

¿Quieres saber cómo Kartos puede fortalecer tu programa de threat hunting? Contacta con nuestro equipo y descubre todas las posibilidades de nuestras soluciones de vigilancia corporativa.

El impacto de los ataques man in the middle en las empresas

La seguridad de las comunicaciones es uno de los pilares fundamentales de cualquier estrategia de man in the middle en ciberseguridad. Los ciberdelincuentes perfeccionan continuamente sus técnicas para interceptar datos y explotar vulnerabilidades sin ser detectados. Entre todos los métodos que emplean, el ataque Man in the Middle (MitM) destaca por su capacidad para comprometer información altamente sensible sin que ninguna de las partes implicadas lo advierta.

Pero, ¿qué es exactamente un ataque Man in the Middle y cómo puede afectar a una empresa? En este artículo te explicamos su impacto, ejemplos reales y cómo protegerse ante este tipo de ciberamenaza.

Descubre cómo soluciones avanzadas, como Kartos, pueden ayudarte a proteger las comunicaciones de tu empresa y a evitar este tipo de ataques.

¿Qué es un ataque Man in the Middle?

Un ataque Man in the Middle ocurre cuando un ciberdelincuente se interpone entre dos partes que creen comunicarse directamente entre sí. El atacante intercepta la información, la modifica si lo desea y la reenvía sin que ninguna de las partes sospeche nada.

Imagina que estás en una cafetería y te conectas a una red wifi pública para revisar tu correo de trabajo. Sin saberlo, un hacker está en la misma red y ha creado un punto de acceso falso con el mismo nombre que la wifi del local. Cuando introduces tus credenciales de acceso, el atacante las captura sin que te des cuenta.

Los ataques MitM pueden desarrollarse en contextos muy distintos: redes wifi abiertas, correos electrónicos corporativos, sesiones HTTPS con certificados falsificados o incluso comunicaciones entre sistemas internos de una empresa.

¿Qué peligros tiene un ataque Man in the Middle?

Para las empresas, una estafa Man in the Middle puede tener consecuencias devastadoras. No solo se pone en riesgo información confidencial, sino que también se pueden ver afectadas las relaciones con clientes y proveedores. Veamos algunos de los impactos más significativos:

1. Robo de credenciales y acceso no autorizado

Los ataques Man in the Middle pueden interceptar datos sensibles, como nombres de usuario, contraseñas y credenciales de acceso a servicios corporativos. Un ciberdelincuente con acceso a estos datos podría cometer fraudes financieros, modificar información clave o incluso sabotear procesos internos.

2. Suplantación de identidad y fraudes financieros

En algunos casos, el atacante no solo intercepta la información, sino que también la modifica en tiempo real.

Por ejemplo, una empresa puede estar realizando una transferencia de dinero a un proveedor. Si un hacker ha comprometido la comunicación, puede modificar el número de cuenta en el mensaje antes de que llegue al destinatario. Así, el dinero termina en la cuenta del atacante en lugar de en la del proveedor.

Este tipo de ataque es cada vez más común en transacciones comerciales y pagos electrónicos, y muchas empresas han perdido grandes sumas de dinero por ello.

3. Filtración de datos confidenciales

Los ataques Man in the Middle también pueden utilizarse para espiar las comunicaciones de una empresa. Si los empleados envían correos electrónicos sin cifrar o utilizan redes Wi‑Fi públicas sin protección, un atacante puede recopilar información estratégica sin que nadie se dé cuenta.

Esto supone un gran riesgo para empresas que manejan datos sensibles, como firmas legales, compañías tecnológicas y entidades financieras. La filtración de datos puede dañar la reputación de la empresa y acarrear sanciones legales por incumplimiento de las normativas de protección de datos.

4. Daño reputacional y pérdida de confianza de clientes y socios

Las empresas dependen de la confianza de sus clientes y socios comerciales. Si una compañía sufre un ataque Man in the Middle y los datos de sus clientes se ven comprometidos, la imagen corporativa se verá afectada.

Las personas son cada vez más conscientes de la importancia de la seguridad digital, y un incidente de este tipo puede hacer que clientes y socios busquen alternativas más seguras.

5. Espionaje industrial y robo de propiedad intelectual

Sectores como el legal, el farmacéutico, el tecnológico o el de la defensa son objetivos prioritarios. Un atacante con acceso continuado a las comunicaciones de una empresa puede exfiltrar propiedad intelectual valiosa durante semanas o meses antes de ser descubierto.

Ejemplos reales de ataque Man in the Middle

Para entender mejor el alcance de estos ataques, veamos ejemplos reales de ataque Man in the Middle:

Ataque a redes wifi en aeropuertos europeos (2015)

En 2015, los investigadores de seguridad descubrieron un ataque MitM a gran escala en redes wifi públicas de aeropuertos europeos. Los ciberdelincuentes habían instalado puntos de acceso falsos con nombres similares a los de las redes legítimas.

Cuando los pasajeros se conectaban, los atacantes podían interceptar credenciales de inicio de sesión, información bancaria y datos personales. Muchos ejecutivos de empresas fueron víctimas sin siquiera darse cuenta.

Este ataque demostró lo fácil que es explotar conexiones inseguras y cómo un fallo de ciberseguridad puede poner en peligro datos empresariales críticos.

Operación Dark Caracal (2012–2017)

Investigadores de la EFF y Lookout documentaron una campaña de espionaje masivo atribuida a un actor estatal libanés. Los atacantes desplegaron infraestructura de MitM para interceptar comunicaciones de periodistas, abogados, militares y empresas en más de 21 países, exfiltrando durante años documentos confidenciales, conversaciones privadas y credenciales.

Ataques MitM en banca online en España (recurrentes, 2020–2025)

El INCIBE ha documentado múltiples campañas dirigidas a clientes corporativos de entidades bancarias españolas que combinan ataques de tipo MitM con phishing para robar credenciales de acceso a plataformas de banca online empresarial y autorizar transferencias fraudulentas.

El modus operandi habitual sigue un patrón bien definido. El atacante intercepta la sesión activa entre el empleado y el portal bancario, captura en tiempo real el código OTP de autenticación y lo reutiliza de inmediato antes de que expire, logrando así burlar la autenticación reforzada (SCA) que exige la normativa PSD2. El dinero aparece transferido de forma aparentemente legítima a cuentas bajo el control del atacante, y la empresa solo detecta el fraude al revisar sus movimientos bancarios.

Cómo proteger a tu empresa de un ataque Man in the Middle

Afortunadamente, existen diversas estrategias para minimizar el riesgo de un ataque Man in the Middle. Aquí te dejamos algunas medidas clave:

1. Uso de cifrado en todas las comunicaciones

El cifrado de datos es una de las mejores defensas contra estos ataques. Siempre que se intercambie información sensible, deben utilizarse HTTPS, VPNs y correos electrónicos cifrados.

2. Evitar redes wifi públicas

Las redes Wi‑Fi abiertas representan un gran riesgo. Si un empleado necesita conectarse en un lugar público, es recomendable que use una VPN para proteger su tráfico de datos.

3. Implementación de autenticación multifactor (MFA)

Si un atacante intercepta las credenciales, la autenticación multifactor puede impedir que acceda a la cuenta. Este método añade una capa extra de seguridad, como un código enviado al móvil del usuario.

4. Supervisión del tráfico de red

Las empresas deben utilizar herramientas de seguridad para detectar actividades sospechosas en sus redes. El análisis de tráfico puede identificar patrones inusuales que indiquen la presencia de un atacante.

5. Educación y concienciación del personal

Muchos ataques se aprovechan de la falta de conocimiento de los empleados. Es fundamental formar al personal en buenas prácticas de seguridad digital, como reconocer sitios web falsos y evitar el uso de redes no seguras.

6. Certificados digitales y firmas electrónicas

Las empresas pueden utilizar certificados digitales para autenticar sus comunicaciones. Esto dificulta que los atacantes suplanten identidades o modifiquen mensajes.

El ataque Man in the Middle, una amenaza activa en 2026

El ataque Man in the Middle es una de las amenazas más peligrosas en el ámbito de la ciberseguridad empresarial. Puede comprometer datos críticos, generar pérdidas económicas y dañar la reputación de una empresa en cuestión de minutos.

Por ello, es imprescindible que las organizaciones adopten medidas de protección, como el cifrado de datos, la autenticación multifactor y la concienciación del personal. Contar con soluciones de ciberseguridad avanzadas, como Kartos de Enthec, puede ser fundamental para detectar y bloquear ataques de tipo MitM en tiempo real, garantizando la protección de la información sensible de tu empresa.

En un mundo donde la seguridad digital es más importante que nunca, estar prevenido puede marcar la diferencia entre una empresa segura y una víctima más de los ciberdelincuentes.

Cumplimiento con el reglamento CRA: ¿Cómo lograrlo en tu empresa?

El reglamento CRA, o Cyber Resilience Act, marca un antes y un después en la regulación de la ciberseguridad en la Unión Europea. Esta ley de ciberresiliencia establece, por primera vez, un marco jurídico uniforme para la introducción de productos con elementos digitales en el mercado europeo, desde software empresarial hasta dispositivos IoT, pasando por componentes de infraestructura crítica.

Y los plazos son más inminentes de lo que muchas empresas creen. Las obligaciones de notificación de vulnerabilidades serán aplicables a partir del 11 de septiembre de 2026, mientras que la plena aplicación del reglamento de ciberresiliencia entrará en vigor el 11 de diciembre de 2027. Todos los operadores implicados en la cadena de valor de productos con elementos digitales deben conocer y preparar el cumplimiento de sus obligaciones antes de que se agote el tiempo.

¿Qué significa esto en la práctica para tu empresa? ¿A quién obliga exactamente la ley europea de ciberresiliencia? ¿Y cómo puedes estructurar el cumplimiento sin que se convierta en una carga inasumible para tus equipos?

Aquí es donde entra en juego Kartos, la plataforma de cibervigilancia de Enthec basada en un modelo de Gestión Continua de la Exposición a Amenazas. Kartos permite identificar, monitorizar y gestionar de forma proactiva la exposición externa de tu organización y la de tus proveedores, alineándose directamente con las exigencias del reglamento CRA.

¿Qué es el reglamento CRA?

El reglamento CRA, o reglamento de ciberresiliencia, es una propuesta legislativa de la Unión Europea que busca garantizar que los productos con componentes digitales sean seguros a lo largo de todo su ciclo de vida.

Se trata de una regulación horizontal, lo que significa que afecta a todo tipo de dispositivos conectados a internet, desde un software de gestión empresarial hasta un electrodoméstico inteligente. El objetivo es claro: evitar que los fallos de seguridad se conviertan en puertas de entrada para los atacantes.

Esta ley de ciberresiliencia obliga a fabricantes, distribuidores e importadores a cumplir con una serie de requisitos de seguridad, incluyendo:

- Evaluación de riesgos antes de lanzar el producto.

- Gestión activa de vulnerabilidades.

- Transparencia sobre incidentes de seguridad.

- Actualizaciones de seguridad durante toda la vida útil del producto.

Según un informe del European Union Agency for Cybersecurity (ENISA), más del 50% de los ataques en Europa tienen origen en vulnerabilidades conocidas y sin parchear.

¿A quién afecta el reglamento CRA?

Aunque aparentemente pueda parecer que solo las empresas tecnológicas deben preocuparse, la realidad es que cualquier organización que comercialice productos con elementos digitales dentro de la UE está sujeta a esta normativa.

Eso incluye:

- Fabricantes de software.

- Empresas que integran sistemas digitales.

- Distribuidores de hardware conectado.

- Y, en menor medida, usuarios empresariales que deban demostrar buenas prácticas en la cadena de suministro digital.

En este sentido, si tu empresa integra software de terceros en sus procesos, te conviene comprobar que esos proveedores están alineados con los estándares del reglamento CRA. Porque si ellos fallan, el problema también puede llegar a tu negocio. A través de nuestra licencia de terceras partes, podrás gestionar este tipo de cuestiones tan relevantes.

Te puede interesar→ Claves para realizar la evaluación de proveedores: cómo gestionar las terceras partes en tu empresa.

Plazos del reglamento CRA: lo que debes saber en 2026

La ley europea de ciberresiliencia entró en vigor el 11 de diciembre de 2024. A partir de ahí, el calendario de aplicación progresiva es el siguiente:

- Septiembre de 2026: las obligaciones de notificación de incidentes y vulnerabilidades a ENISA se vuelven aplicables.

- Diciembre de 2027: aplicación plena del reglamento. Todos los productos con elementos digitales deberán cumplir con la totalidad de los requisitos para poder comercializarse con marcado CE.

Las empresas que aún no han iniciado su proceso de adaptación están, en la práctica, en una posición de riesgo regulatorio relevante.

¿Cómo lograr el cumplimiento del reglamento CRA?

1. Mapea tu superficie de ataque externa

Antes de corregir, necesitas saber qué tienes expuesto. El reglamento CRA exige que los fabricantes conozcan y gestionen los riesgos asociados a sus productos. El primer paso es realizar un inventario exhaustivo de activos digitales, como dominios, subdominios, direcciones IP, servicios expuestos, credenciales filtradas y dependencias de terceros.

Con Kartos, puedes obtener una visión actualizada y automatizada de tu exposición externa, sin necesidad de intervención manual y sin falsos positivos.

2. Establece un proceso de gestión de vulnerabilidades

La ley de ciberresiliencia obliga a los fabricantes a identificar, documentar y corregir vulnerabilidades durante toda la vida útil del producto. Esto implica contar con un proceso formal de gestión de vulnerabilidades que incluya la priorización por criticidad y el registro de las acciones adoptadas.

3. Implementa una estrategia CTEM

Una de las mejores formas de cumplir con el reglamento CRA es adoptar un modelo de Gestión Continua de la Exposición a Amenazas (CTEM). Esta estrategia se basa en:

- Identificar de forma constante nuevas amenazas

- Validar la efectividad de tus controles de seguridad.

- Automatizar los procesos de detección y respuesta.

A través de Kartos ofrecemos precisamente un enfoque basado en CTEM que se ajusta perfectamente a esta necesidad.

4. Establece procesos de notificación de incidentes

El reglamento de ciberresiliencia establece obligaciones estrictas de notificación, las vulnerabilidades activamente explotadas y los incidentes de seguridad graves deben comunicarse a ENISA en un plazo de 24 horas desde que el fabricante tenga conocimiento de ellos.

Tener implementados los procesos y herramientas para detectar, clasificar y reportar incidentes a tiempo no es opcional es un requisito legal a partir de diciembre de 2026.

5. Documenta y audita

El reglamento de ciberresiliencia exige transparencia. Por ello, es imprescindible documentar las acciones de seguridad, los controles implementados y los incidentes registrados. Así, si se realiza una auditoría o se requiere justificar una decisión, tendrás todo el respaldo necesario.

Beneficios de cumplir con el reglamento CRA

Aunque pueda parecer una obligación más, lo cierto es que el cumplimiento del reglamento CRA puede convertirse en una ventaja competitiva:

- Mejora la reputación de tu marca.

- Aumenta la confianza de clientes y partners.

- Reduce el riesgo de sanciones y de pérdidas económicas.

- Te prepara para futuros marcos regulatorios similares.

Además, al mantener bajo control tu exposición digital, minimizas las posibilidades de sufrir ciberataques, que cada año provocan miles de millones de euros en pérdidas, según datos de Cybersecurity Ventures.

Kartos: tu aliado en el cumplimiento

No estás solo en este proceso. Enthec ofrece soluciones diseñadas para ayudarte a abordar todos estos retos. Con Kartos, puedes:

- Detectar amenazas externas de forma continua.

- Priorizar acciones de corrección.

- Cumplir con las exigencias del reglamento de ciberresiliencia de forma más sencilla.

Adaptarse al reglamento CRA no debería verse como una carga, sino como una oportunidad para mejorar la postura de ciberseguridad de tu empresa. Y cuanto antes empieces, mejor preparado estarás para afrontar los desafíos digitales que están por venir.

En Enthec lo sabemos bien: la seguridad no es estática. Por eso te ofrecemos herramientas que evolucionan con tu organización.

¿Quieres ver cómo puede ayudarte Kartos a cumplir con el reglamento CRA de forma sencilla y eficaz? Ponte en contacto con nosotros para empezar a trabajar juntos.

Ciberinteligencia: qué es y cuáles son sus ventajas de uso a nivel estratégico y táctico

La ciberinteligencia se ha consolidado como uno de los pilares estratégicos de la ciberseguridad moderna. En un entorno donde las amenazas digitales evolucionan a la misma velocidad que la tecnología que las alimenta, entender en qué consiste la ciberinteligencia y cómo aplicarla de forma efectiva se convierte en un factor determinante para una organización reactiva

¿Qué es la Ciberinteligencia?

La Ciberinteligencia es un campo emergente y en constante evolución que combina elementos de inteligencia tradicional con tecnología de la información para proteger las operaciones digitales.

Es importante entender que la ciberinteligencia va mucho más allá de la simple recopilación de datos: implica transformar esa información en inteligencia de valor, creando un ciclo de retroalimentación continuo que fortalece las defensas de forma progresiva.

Fases de la ciberinteligencia

Comprender las fases de la ciberinteligencia es fundamental para implementarla con rigor. El proceso se articula en un ciclo de inteligencia estructurado que garantiza que la información recopilada se convierte en decisiones accionables:

1. Planificación y dirección

Todo proceso de ciberinteligencia comienza con la definición de los requisitos de inteligencia, qué se necesita saber, para qué y para quién. En esta fase se identifican los activos críticos que deben protegerse y los vectores de amenaza más relevantes para la organización.

2. Recopilación

Se obtienen datos de múltiples fuentes, como por ejemplo, inteligencia de fuentes abiertas (OSINT), dark web, deep web, redes sociales, foros especializados, bases de datos de vulnerabilidades y feeds de amenazas. Las herramientas de ciberinteligencia automatizadas permiten monitorizar estas fuentes de forma continua y en tiempo real.

3. Procesamiento

Los datos brutos se estructuran, normalizan y filtran para eliminar el ruido. En 2026, esta fase se ha transformado radicalmente gracias a la inteligencia artificial, que permite procesar volúmenes de datos imposibles de gestionar manualmente y eliminar los falsos positivos que tanto penalizan la eficiencia operativa.

4. Análisis

Es la fase central de la ciberinteligencia. Los analistas, apoyados en IA, interpretan los datos procesados para identificar patrones, atribuir amenazas, correlacionar indicadores de compromiso (IoCs) y anticipar vectores de ataque. El análisis transforma datos en inteligencia real.

5. Difusión

La inteligencia generada se distribuye a las partes interesadas en el formato adecuado, ya sea a través de informes ejecutivos para la dirección, alertas técnicas para los equipos SOC, o feeds de amenazas para plataformas SIEM. La ciberinteligencia tiene valor solo si llega a quien la necesita en el momento oportuno.

6. Retroalimentación

El ciclo se cierra con la evaluación de la utilidad de la inteligencia generada y el ajuste de los requisitos para el siguiente ciclo. Este feedback loop garantiza la mejora continua del programa de ciberinteligencia.

Estas fases de la ciberinteligencia conforman un proceso iterativo, no lineal, que debe adaptarse constantemente a la evolución del panorama de amenazas.

Principales aplicaciones de la Ciberinteligencia

La Ciberinteligencia tiene una amplia gama de aplicaciones prácticas dentro de la estrategia de ciberseguridad de una organización.

Protección de marca

La marca, y con ella su reputación, es uno de los activos más valiosos que tiene una organización y, por eso, también uno de los más atacados por la ciberdelincuencia.

Las herramientas de Ciberinteligencia ofrecen en la actualidad la mejor estrategia para la protección de la marca frente al uso fraudulento o el abuso de esta.

Control de riesgo de terceros

En un entorno en el que el perímetro IT ha difuminado sus fronteras en favor de la hiperconexión, controlar el riesgo de la cadena de valor ha dejado de ser una estrategia voluntaria de protección para convertirse en una obligación establecida por las legislaciones más avanzadas, como es el caso de la Directiva europea NIS 2.

Estas herramientas permiten a las organizaciones controlar el riesgo de terceros mediante datos objetivos obtenidos en tiempo real. Al no ser intrusivas, no es necesario obtener permiso alguno de los terceros.

Detección y desactivación de campañas de phishing, fraude y estafa

La concienciación de clientes, empleados y terceros frente al phishing, el fraude y la estafa, no puede ser la única estrategia de una organización para luchar contra ellos. Es un deber de las organizaciones proteger a todos estos actores de manera activa, tanto por seguridad como por la reputación de su marca.

A través de la ciberinteligencia las organizaciones pueden localizar, hacer el seguimiento y desactivar campañas de phishing, fraude y estafa con usurpación de la identidad corporativa en redes sociales.

Te puede interesar nuestro post→ Phishing: qué es y cuántos tipos hay.

Cumplimiento normativo

Los ordenamientos jurídicos son cada vez más estrictos con el cumplimiento de las organizaciones en materia de protección de los datos personales y sensibles que manejan y en el control del riesgo de terceros.

Las herramientas de Ciberinteligencia permiten no solo controlar la cadena de valor, sino detectar en tiempo real la filtración y exposición de cualquier base de datos de la organización, así como vulnerabilidades abiertas que puedan implicar una sanción legal.

Detección y eliminación de vulnerabilidades abiertas y expuestas

Las vulnerabilidades abiertas y expuestas en internet, la dark web, la Deep web o las redes sociales, están al alcance de cualquiera y son aprovechadas por los ciberdelincuentes para el diseño de los ataques.

El tiempo que la vulnerabilidad permanece abierta juega a favor del éxito del ataque. Las herramientas de Ciberinteligencia capacitan a la organización para detectarlas casi en el mismo instante en el que se producen.

Localización de contraseñas y credenciales filtradas

Localizar en tiempo real y conocer las contraseñas y credenciales filtradas, permite a la organización cambiarlas antes de que puedan ser utilizadas para ejecutar un ataque.

Localización de bases de datos corporativa filtradas y expuestas

Las herramientas de Ciberinteligencia permiten a la organización detectar la filtración de cualquier base de datos en tiempo real. De esta forma, puede actuar con celeridad para evitar las sanciones y los daños a la reputación corporativa.

Protección de la propiedad intelectual e industrial

La detección de la utilización sin permiso de recursos sobre los que la organización tiene la propiedad intelectual o industrial es imprescindible para proteger los activos que constituyen el core corporativo.

Con las herramientas de Ciberinteligencia se permite detectar en tiempo real este uso fraudulento y activar los mecanismos para denunciarla y eliminarla.

Scoring de ciberseguridad

Las herramientas de Ciberinteligencia más completas, permiten obtener scorings de ciberseguridad, tanto propios como de terceros, obtenidos a través de datos objetivos y actualizados.

Esta capacidad facilita la toma de decisiones en alianzas y cooperaciones, el posicionamiento en contratos con la administración o con otros agentes, así como detectar puntos débiles en la estrategia de ciberseguridad.

Los tres tipos de Ciberinteligencia: táctica, estratégica y técnica

Entre los diferentes tipos de Ciberinteligencia, podemos encontrar tres principales:

Ciberinteligencia táctica

Este tipo de Ciberinteligencia se centra en las amenazas inmediatas. Incluye la identificación de actores de amenazas específicos, la comprensión de sus tácticas, técnicas y procedimientos y la detección de ataques en curso.

La Ciberinteligencia táctica es esencial para la respuesta a incidentes y la mitigación de amenazas.

Ciberinteligencia estratégica

La Ciberinteligencia estratégica se ocupa de las tendencias a largo plazo y las amenazas emergentes. Incluye el análisis de las tácticas de los ciberdelincuentes, la identificación de nuevas vulnerabilidades y la comprensión de cómo evolucionará el panorama de las amenazas.

La Ciberinteligencia estratégica es crucial para la planificación de la seguridad y la toma de decisiones a nivel de la organización.

Ciberinteligencia técnica

La Ciberinteligencia técnica implica el análisis detallado de los datos técnicos relacionados con las amenazas cibernéticas. Incluye el análisis de malware, la identificación de indicadores de compromiso y la comprensión de cómo se llevan a cabo los ataques.

La Ciberinteligencia técnica es esencial para la defensa de la red y la protección de los activos digitales.

Cada uno de estos tipos de Ciberinteligencia juega un papel crucial en la protección de las organizaciones contra las amenazas. Juntos, proporcionan una visión completa de los riesgos, permitiendo a las organizaciones protegerse de manera efectiva en el entorno digital.

Ventajas del uso de la Ciberinteligencia a nivel estratégico y táctico

A nivel estratégico y táctico, implantar una herramienta de Ciberinteligencia ofrece varias ventajas a las organizaciones:

- Prevención de ciberamenazas: la Ciberinteligencia permite a las organizaciones identificar y mitigar amenazas antes de que puedan causar daño. Esto incluye la identificación de actores de amenazas, la comprensión de sus tácticas y la detección de vulnerabilidades que podrían ser explotadas.

- Respuesta a incidentes: cuando ocurre un incidente de seguridad, la Ciberinteligencia ayuda a determinar qué sucedió, quién fue el responsable y cómo se puede prevenir en el futuro. Incluye acciones como el análisis de malware, la atribución de ataques y la identificación de indicadores de compromiso.

- Inteligencia de amenazas: la Ciberinteligencia proporciona información valiosa sobre las amenazas emergentes y las tendencias de seguridad. De esta forma, ayuda a las organizaciones a mantenerse un paso adelante de los ciberdelincuentes y a adaptar sus defensas en consecuencia.

- Cumplimiento normativo: las organizaciones tienen requisitos de cumplimiento que incluyen la necesidad de proteger la información digital, en especial los datos sensibles identificados por los ordenamientos jurídicos. La Ciberinteligencia ayuda a las organizaciones a cumplir con estas normativas al proporcionar información sobre las amenazas y vulnerabilidades que deben ser abordadas.

- Investigación digital: en el caso de un delito digital, la Ciberinteligencia se utiliza para recopilar pruebas y rastrear a los delincuentes. Esto supone la identificación de la fuente de un ataque, la recopilación de pruebas digitales y la ayuda en la persecución legal de los delincuentes.

Conoce nuestra solución de ciberinteligencia para empresas

Kartos, la plataforma de ciberinteligencia para empresas desarrollada por Enthec, proporciona a las organizaciones las capacidades de ciberinteligencia más evolucionadas del mercado.

De forma automatizada y continua, Kartos obtiene datos de las vulnerabilidades abiertas y expuestas, da alarmas en tiempo real y emite informes elaborados gracias a inteligencia artificial de desarrollo propio.

Una IA tan evolucionada que permite a Kartos ser la única plataforma de cibervigilancia para empresas capaz de acabar con los falsos positivos en los resultados de las búsquedas.

Si necesitas más información sobre cómo puede Kartos proteger tu negocio, contacta con nosotros.

Falsos positivos en ciberseguridad: Cómo eliminarlos

Imagina un sistema de seguridad que lanza alertas constantemente, pero la mayoría no corresponde a ninguna amenaza real. Cada aviso exige tiempo, atención y recursos, aunque al final no haya nada que gestionar.

En el mundo de la protección digital, este fenómeno tiene un nombre técnico: falso positivo en ciberseguridad. Es, esencialmente, una alerta de seguridad que se activa ante una actividad que, en realidad, es legítima o inofensiva. Parece un problema menor, casi una anécdota, pero para los responsables de sistemas es una de las mayores pesadillas de su día a día.

El coste invisible del ruido innecesario

Cuando hablamos de un falso positivo en ciberseguridad, no solo hablamos de una molestia técnica. Hablamos de recursos desperdiciados, ya que los equipos de seguridad deben dedicar parte de su tiempo a investigar alertas que resultan ser falsas.

Esto genera dos problemas críticos:

- Fatiga por alertas. El personal se acostumbra tanto a los avisos irrelevantes que, cuando llega una amenaza real, baja la guardia. Es el efecto "Pedro y el lobo" aplicado a los servidores.

- Coste de oportunidad. Cada hora que un experto dedica a verificar una falsa alarma es una hora que no dedica a mejorar la arquitectura de red ni a buscar vulnerabilidades reales que un atacante podría explotar.

¿Por qué se producen los falsos positivos?

Para eliminar el ruido, primero hay que entender de dónde viene. La mayoría de las herramientas de seguridad tradicionales funcionan bajo un esquema de detección basado en firmas o patrones. Si algo se parece mínimamente a un comportamiento sospechoso, el sistema dispara el aviso.

Configuraciones demasiado rígidas

A veces, por miedo a que algo se cuele, las empresas configuran sus firewalls o sistemas de detección de intrusos (IDS) con umbrales de sensibilidad demasiado bajos. Esto es como poner un detector de metales tan sensible que pita incluso por los empastes dentales.

Falta de contexto en el análisis

El software a menudo carece de contexto. Puede detectar que un empleado accede a la base de datos a las cuatro de la mañana desde otro país y marcarlo como un ataque de robo de credenciales. Sin embargo, si no sabe que ese empleado está de viaje de negocios en Tokio, la herramienta generará un falso positivo en ciberseguridad innecesario.

Estrategias efectivas para limpiar el radar de amenazas

Eliminar por completo el riesgo de un error es imposible, pero reducirlo a niveles razonables es una cuestión de método y de tecnología adecuados. Aquí te contamos cómo empezar a filtrar el ruido:

Refinar las reglas de detección

No basta con instalar una herramienta y dejar que funcione sola. La ciberseguridad requiere un ajuste fino constante. Es fundamental revisar los registros de alertas cada mes y ver cuáles se repiten sin motivo real. Si una aplicación interna siempre dispara una alerta al actualizarse, hay que crear una regla de exclusión específica.

El papel del CTEM (Gestión Continua de la Exposición a Amenazas)

Aquí es donde el enfoque cambia. En lugar de limitarse a reaccionar ante alertas puntuales, muchas organizaciones están adoptando el modelo CTEM. Este paradigma no busca solo detectar "incendios", sino analizar constantemente la superficie de exposición para entender qué vulnerabilidades son realmente críticas.

Al monitorizar la exposición de forma continua, se obtiene una visión mucho más clara de lo que es normal y lo que no, reduciendo drásticamente la aparición de cualquier falso positivo en ciberseguridad.

Kartos: la solución para empresas que buscan claridad

En este escenario de sobrecarga de información, en Enthec hemos desarrollado Kartos. No se trata de otra herramienta que añade más ruido a la gestión de la ciberseguridad de una empresa, sino de una solución de cibervigilancia diseñada bajo el prisma de la eficiencia.

Kartos actúa como una plataforma de gestión continua de la exposición a amenazas para empresas. Su función principal es vigilar lo que ocurre "fuera" de tu perímetro, en la dark web, en foros de filtraciones o en activos expuestos involuntariamente.

La diferencia fundamental es que Kartos no se limita a lanzarte datos en bruto. Su motor de inteligencia artificial filtra la información para que solo recibas aquello que realmente supone un riesgo. Al tener una visión externa y contextualizada de tu infraestructura, minimiza la posibilidad de encontrarte con un falso positivo en ciberseguridad, permitiendo que tu equipo se centre en lo que de verdad importa: proteger el negocio.

Beneficios de integrar cibervigilancia inteligente:

- Priorización automática. Identifica qué activos están realmente en riesgo.

- Reducción de la fatiga. Menos alertas, pero más precisas.

- Visibilidad externa. Descubre lo que los atacantes ven de tu empresa antes de que ellos actúen.

Cómo distinguir un falso positivo de una amenaza real

Para los equipos técnicos, establecer un protocolo es vital. No todas las alertas deben tratarse con la misma urgencia. Aquí tienes una pequeña guía de pasos a seguir:

- Verificar la fuente: ¿La alerta proviene de un sistema crítico o de una red de pruebas?

- Cruzar datos: ¿Hay otros indicadores de compromiso (IoC) ocurriendo al mismo tiempo? Un solo evento suele ser un error; tres eventos relacionados suelen ser un ataque.

- Analizar el comportamiento: ¿La acción realizada tiene un sentido lógico dentro de las funciones del usuario o del sistema afectado?

- Consultar bases de datos externas: Utilizar fuentes de inteligencia de amenazas para verificar si esa IP o archivo ha sido reportado previamente por otros profesionales.

El futuro de la detección: IA frente a falsos positivos

Paradójicamente, la misma tecnología que a veces genera errores es la que nos ayudará a eliminarlos. La inteligencia artificial y el machine learning están evolucionando para aprender de los patrones de uso de cada empresa.

Te puede interesar-> La relevancia de la inteligencia artificial en la ciberseguridad

Un sistema avanzado ya no solo dice "esto es raro", sino que dice: "esto es raro, pero es el comportamiento habitual de este servidor los lunes por la mañana después de un backup". Este nivel de granularidad es el que finalmente ganará la batalla al falso positivo en ciberseguridad.

Eliminar el falso positivo en ciberseguridad requiere una combinación de buenas prácticas, configuración manual y, sobre todo, herramientas inteligentes que comprendan el contexto de la amenaza. Soluciones como las que ofrecemos en Enthec están pensadas precisamente para eso: devolverte el tiempo que el ruido te quita.

Si sientes que tu equipo está desbordado por alertas que no llevan a ninguna parte, o si te preocupa qué información de tu empresa está expuesta en la red, es el momento de dar el paso hacia una vigilancia activa y estratégica.

¿Te gustaría saber cómo ve un atacante a tu empresa? Contacta con nosotros y descubre cómo la gestión continua de la exposición puede limpiar tu radar de amenazas hoy mismo. No dejes que el ruido te impida ver el peligro real.

Qué es un sistema SIEM y cómo funciona en la detección de amenazas

En un mundo donde los ciberataques han dejado de ser casos aislados para convertirse en el pan de cada día, las empresas se encuentran ante un reto mayúsculo: gestionar un volumen de datos ingente.

Cada vez que un empleado inicia sesión, se envía un correo o se accede a una base de datos, se genera un registro. Pero, ¿quién vigila que todo eso sea normal? Aquí es donde cobra sentido entender qué es un sistema SIEM y por qué se ha convertido en el cerebro de las operaciones de seguridad.

Sin embargo, conocer qué es un sistema SIEM es solo el punto de partida. La verdadera ventaja competitiva llega cuando tu organización da un paso más y complementa esa capacidad de detección interna con cibervigilancia continua sobre su superficie de exposición externa. Plataformas como Kartos monitorizan de forma automatizada y en tiempo real la exposición digital de tu empresa, para que tu equipo de seguridad actúe antes de que el atacante dé el primer paso. Si quieres localizar las vulnerabilidades expuestas de tu organización, sigue leyendo.

¿Qué es un sistema SIEM y por qué todo el mundo habla de ello?

Si tuviéramos que explicarlo de forma sencilla, un sistema SIEM (Security Information and Event Management) es una herramienta que centraliza y analiza la información de seguridad de toda la infraestructura tecnológica de una organización. No se limita a un solo programa, combina la gestión de información de seguridad (SIM) con la gestión de eventos (SEM).

El objetivo principal es ofrecer una visión panorámica. Imagina que tienes cámaras de seguridad, sensores de movimiento y alarmas de humo en un edificio, pero cada uno funciona por separado.

El SIEM es el centro de control que recibe todas esas señales, las interpreta en conjunto y te avisa si detecta un patrón sospechoso.

La evolución hacia las soluciones SIEM modernas

Antiguamente, estas herramientas eran complejas, difíciles de configurar y solían generar muchísimos "falsos positivos". Sin embargo, las soluciones SIEM actuales han evolucionado integrando inteligencia artificial y aprendizaje automático. Ahora no solo recopilan datos, sino que aprenden qué es el "comportamiento normal" en tu empresa para que, cuando algo se salga de la norma, la alerta sea realmente útil.

¿Cómo funciona realmente el proceso de detección?

Para entender el valor de un sistema SIEM, hay que analizar su funcionamiento interno. No se trata de magia, sino de un proceso estructurado en varias fases:

1. Recolección de datos

El primer paso es absorber información de todas partes: servidores, cortafuegos (firewalls), antivirus, aplicaciones en la nube y dispositivos de red. Estos datos se conocen como logs o registros de actividad.

2. Normalización y agregación

Cada dispositivo habla un "idioma" distinto. El SIEM traduce todos esos registros a un formato común para compararlos. Además, agrupa eventos similares para evitar que el equipo de seguridad reciba mil alertas por un mismo problema.

3. Correlación de eventos

Esta es la fase crítica. El sistema utiliza reglas predefinidas para conectar puntos que parecen inconexos. Por ejemplo, si hay tres intentos fallidos de contraseña en un servidor de contabilidad y, un minuto después, una base de datos intenta exportar un archivo inusualmente grande a una IP extranjera, el SIEM activa la alarma de inmediato.

Ejemplos en el sistema SIEM: Casos de uso reales

Para bajar a tierra estos conceptos, veamos algunos ejemplos del sistema SIEM que demuestran su utilidad diaria en el departamento de IT:

- Detección de amenazas internas. Un empleado que suele trabajar de 9 a 17 h empieza a descargar archivos confidenciales un domingo a las 3 de la mañana. El SIEM detecta esta anomalía horaria y de volumen de datos.

- Ataques de fuerza bruta. Si se detectan cientos de intentos de inicio de sesión fallidos en pocos segundos contra una cuenta de administrador, el sistema bloquea el acceso y notifica al equipo de respuesta.

- Cumplimiento normativo. Muchas normativas (como el RGPD o PCI-DSS) exigen guardar registros de quién accede a qué datos. El SIEM facilita la generación de informes automáticos para auditorías.

La pieza que falta: de la detección reactiva a la Gestión Continua (CTEM)

Aunque un sistema SIEM es fundamental, la ciberseguridad moderna está virando hacia un enfoque más proactivo. No basta con saber qué está pasando dentro de tus paredes, necesitas saber qué sabe el atacante de ti antes de que pulse el botón de ataque.

Aquí es donde entra en juego el concepto de Continuous Threat Exposure Management o Gestión Continua de la Exposición a Amenazas. Mientras que el SIEM mira hacia dentro (tus sistemas y logs), el enfoque CTEM mira hacia fuera y hacia el contexto del riesgo.

Kartos: Ciberinteligencia para empresas

En Enthec, entendemos que la seguridad no es un ámbito aislado. Nuestra solución Kartos se posiciona precisamente en este marco de CTEM. A diferencia de un SIEM tradicional que espera a recibir un log de error, Kartos monitoriza constantemente la superficie de exposición de tu empresa en la red, la Deep Web y la Dark Web.

Si un sistema SIEM te dice que alguien está intentando entrar, una herramienta como Kartos te avisará semanas antes de que hay credenciales de tus empleados filtradas en un foro de hackers o que uno de tus proveedores tiene una vulnerabilidad crítica que podría afectarte a ti.

¿Por qué tu empresa necesita un enfoque integral? Beneficios de integrar SIEM con estrategias de cibervigilancia

- Reducción del ruido. Al contar con una visión clara de tus debilidades externas con soluciones como Kartos, puedes configurar las reglas de tu SIEM para que sean mucho más precisas.

- Respuesta rápida. Si sabes que hay una campaña de phishing dirigida específicamente a tu sector (gracias a la inteligencia de amenazas), tu equipo de seguridad estará sobre aviso antes de que el SIEM registre el primer clic malicioso.

- Protección de la marca. No solo proteges tus servidores, proteges tu nombre. La cibervigilancia permite detectar suplantaciones de identidad o dominios fraudulentos que intentan engañar a tus clientes.

El factor humano en la tecnología

A pesar de lo avanzada que sea cualquier solución SIEM, el factor humano sigue siendo el eslabón más débil y, a la vez, el más importante. La tecnología debe servir para empoderar a las personas, no para saturarlas con datos irrelevantes.

Por eso, en Enthec no solo pensamos en las organizaciones; también hemos desarrollado Qondar, nuestra solución diseñada para proteger a individuos y profesionales de la exposición digital. Porque al final, la seguridad de una empresa empieza por la seguridad de cada una de las personas que la integran.

El siguiente paso en tu estrategia de seguridad

Entender qué es un sistema SIEM es el primer paso para profesionalizar la defensa de tu negocio. Es la herramienta que te permitirá dormir tranquilo sabiendo que hay un "ojo" analizando cada movimiento extraño en tus sistemas. Pero no olvides que el atacante siempre busca el camino de menor resistencia y ese camino suele estar fuera de tus registros internos.

Combinar la potencia de análisis de un sistema SIEM con la capacidad de anticipación de una estrategia CTEM es la única forma de ir un paso por delante de los ciberdelincuentes.

¿Quieres saber qué exposición tiene tu empresa hoy mismo? En Enthec te ayudamos a ver lo que otros no ven. Contacta con nosotros para descubrir cómo Kartos puede fortalecer tu estrategia de seguridad y reducir tu exposición a amenazas de forma continua.

8 consejos para mantener la seguridad de tu correo electrónico

El correo electrónico sigue siendo una herramienta esencial en nuestro día a día, tanto para comunicarnos con amigos y familiares como para gestionar asuntos importantes relacionados con el trabajo o con muchos otros aspectos de nuestra vida.

En 2026, la seguridad del correo electrónico ha adquirido una nueva dimensión. La inteligencia artificial permite a los atacantes generar mensajes de phishing casi imposibles de distinguir de los legítimos, mientras que el volumen de amenazas crece de forma exponencial. Según el Foro Económico Mundial, los ciberataques vinculados al correo electrónico siguen siendo la principal vía de entrada a las brechas de seguridad corporativas a nivel global.

En este artículo te explicamos qué es la seguridad del correo electrónico, cómo saber si un correo es seguro y qué medidas de seguridad debes aplicar hoy para proteger tu cuenta y tus datos.

¿Por qué es crítica la seguridad del correo electrónico actualmente?

Las amenazas dirigidas al correo electrónico han evolucionado radicalmente. Ya no hablamos solo de spam o de mensajes con errores ortográficos: los ataques actuales son sofisticados, personalizados y, en muchos casos, casi imperceptibles.

Las principales amenazas a día de hoy son:

- Phishing con IA (spear phishing generativo). Los atacantes usan grandes modelos de lenguaje para redactar correos de engaño perfectamente adaptados al destinatario, imitando el tono y el contexto de la empresa o persona real.

- Business Email Compromise. Fraudes donde el atacante suplanta al CEO, proveedor o socio comercial para redirigir pagos o robar información confidencial. Las pérdidas por BEC superan los 2.900 millones de dólares anuales según el FBI.

- Ransomware por email. Adjuntos o enlaces maliciosos que, al abrirse, cifran los archivos del dispositivo y exigen un rescate.

- Email spoofing y typosquatting. Falsificación de la dirección del remitente o uso de dominios casi idénticos al legítimo para engañar al receptor.

- Ataques de ingeniería social multicapa. Campañas que combinan el email con SMS (smishing) y llamadas (vishing) para aumentar la credibilidad del fraude.

Entender el panorama actual es el primer paso para implementar las medidas de seguridad adecuadas para el correo electrónico.

8 formas de hacer que tu correo esté a salvo

Desde Enthec te explicamos 8 formas de hacer que tu correo esté a salvo

1. Elige contraseñas robustas y únicas

Una contraseña fuerte es tu primera línea de defensa. Aunque parezca un consejo básico, muchas personas siguen usando contraseñas fáciles de adivinar, como "123456" o "password".

Para crear una contraseña segura:

- Usa una combinación de letras mayúsculas y minúsculas, números y símbolos.

- Evita utilizar datos personales como tu fecha de nacimiento o el nombre de tu mascota.

- Asegúrate de que tenga al menos 12 caracteres.

- Considera utilizar un gestor de contraseñas para generarlas y almacenarlas de forma segura.

Recuerda cambiar tus contraseñas de forma periódica y nunca reutilices la misma en diferentes cuentas.

Te puede interesar nuestra publicación→ Cómo gestionar contraseñas y credenciales empresariales de forma fácil y segura para evitar amenazas online.

2. Activa la verificación en dos pasos (2FA)

La verificación en dos pasos es una medida de seguridad para correo electrónico que aporta una capa adicional de protección. Este sistema requiere que, además de tu contraseña, insertes un código temporal enviado a tu teléfono o generado por una aplicación como Google Authenticator.

Este método reduce considerablemente el riesgo de que alguien acceda a tu cuenta, incluso si logra obtener tu contraseña. Asegúrate de habilitar esta opción en todas las cuentas donde sea posible, especialmente en aquellas que contengan información sensible.

3. Cuidado con los correos sospechosos

Saber identificar un correo electrónico seguro es clave para evitar caer en fraudes como el phishing, un tipo de ataque donde los ciberdelincuentes intentan engañarte para que compartas información sensible.

Si tienes alguna duda sobre un correo que te parezca sospechoso, sigue estos sencillos pasos:

- Revisa la dirección del remitente. Los atacantes suelen usar direcciones que imitan a las de empresas conocidas, pero con pequeñas variaciones. Por ejemplo, en lugar de "soporte@empresa.com", podría ser "soporte@emp1esa.com".

- Fíjate en los enlaces. Antes de hacer clic, pasa el cursor por encima del enlace para comprobar a dónde te lleva realmente. Si no coincide con el sitio oficial, desconfía.

- Busca errores ortográficos o de gramática. Los correos de phishing suelen tener errores que no encontrarías en un mensaje oficial.

- No compartas información confidencial. Ninguna entidad seria te pedirá tu contraseña o información bancaria por correo electrónico.

Si recibes un correo sospechoso, no respondas ni hagas clic en ningún enlace. En su lugar, contacta directamente con la entidad a través de sus canales oficiales.

4. Evita redes wifi públicas para acceder a tu correo

Conectarse a redes wifi públicas sin medidas de seguridad puede exponer tu correo a ataques. Si necesitas usar una conexión pública, considera estas opciones:

- Usa una red privada virtual (VPN) para cifrar tu conexión.

- Evita acceder a información sensible mientras estás conectado a estas redes.

- Desactiva la opción de conexión automática a redes wifi.

Aunque las redes públicas son convenientes, representan un riesgo significativo para tu privacidad. Si no tienes otra alternativa, utiliza tu conexión de datos móviles para realizar tareas importantes.

5. Actualiza regularmente tus dispositivos y aplicaciones

Las actualizaciones de software no solo traen nuevas funciones, sino también corrigen vulnerabilidades que los atacantes podrían explotar. Mantén al día:

- El sistema operativo de tu ordenador y teléfono.

- La aplicación o cliente de correo electrónico que utilices.

- Los navegadores que usas para acceder a tu correo.

Además, activa las actualizaciones automáticas siempre que sea posible, para asegurarte de que estás protegido frente a las amenazas más recientes

6. Haz copias de seguridad periódicas

Aunque tomes todas las precauciones, siempre existe el riesgo de que tu cuenta sea hackeada. Realiza copias de seguridad regulares de tus correos importantes para no perder información valiosa, puedes usar servicios en la nube o guardar los archivos en un dispositivo externo seguro.

Las copias de seguridad no solo te ayudarán a recuperar tu información en caso de un ataque, sino que también son útiles si necesitas acceder a tus datos sin conexión.

7. Educa a los miembros de tu hogar sobre seguridad digital

Si compartes dispositivos con otras personas, asegúrate de que todos comprendan la importancia de proteger la información personal. Habla sobre los riesgos asociados a abrir correos sospechosos o utilizar contraseñas débiles.

Enseñar prácticas seguras a tus familiares puede evitar errores que comprometan la seguridad de todos.

8. Utiliza herramientas avanzadas de protección

Hoy en día, existen soluciones que pueden ayudarte a gestionar la seguridad de tu correo electrónico de forma más efectiva, como es el caso de Qondar. Estas herramientas no solo detectan posibles amenazas, sino que también monitorizan si tu información aparece en bases de datos comprometidas. De esta forma, en tiempo real, puedes detectar amenazas como la contraseña de tu correo electrónico profesional o personal comprometida y la brecha que ha causado la filtración, para poder actuar antes de que sea utilizada por los ciberdelincuentes.