8 consejos para mantener la seguridad de tu correo electrónico

El correo electrónico sigue siendo una herramienta esencial en nuestro día a día, tanto para comunicarnos con amigos y familiares como para gestionar asuntos importantes relacionados con el trabajo o con muchos otros aspectos de nuestra vida.

En 2026, la seguridad del correo electrónico ha adquirido una nueva dimensión. La inteligencia artificial permite a los atacantes generar mensajes de phishing casi imposibles de distinguir de los legítimos, mientras que el volumen de amenazas crece de forma exponencial. Según el Foro Económico Mundial, los ciberataques vinculados al correo electrónico siguen siendo la principal vía de entrada a las brechas de seguridad corporativas a nivel global.

En este artículo te explicamos qué es la seguridad del correo electrónico, cómo saber si un correo es seguro y qué medidas de seguridad debes aplicar hoy para proteger tu cuenta y tus datos.

¿Por qué es crítica la seguridad del correo electrónico actualmente?

Las amenazas dirigidas al correo electrónico han evolucionado radicalmente. Ya no hablamos solo de spam o de mensajes con errores ortográficos: los ataques actuales son sofisticados, personalizados y, en muchos casos, casi imperceptibles.

Las principales amenazas a día de hoy son:

- Phishing con IA (spear phishing generativo). Los atacantes usan grandes modelos de lenguaje para redactar correos de engaño perfectamente adaptados al destinatario, imitando el tono y el contexto de la empresa o persona real.

- Business Email Compromise. Fraudes donde el atacante suplanta al CEO, proveedor o socio comercial para redirigir pagos o robar información confidencial. Las pérdidas por BEC superan los 2.900 millones de dólares anuales según el FBI.

- Ransomware por email. Adjuntos o enlaces maliciosos que, al abrirse, cifran los archivos del dispositivo y exigen un rescate.

- Email spoofing y typosquatting. Falsificación de la dirección del remitente o uso de dominios casi idénticos al legítimo para engañar al receptor.

- Ataques de ingeniería social multicapa. Campañas que combinan el email con SMS (smishing) y llamadas (vishing) para aumentar la credibilidad del fraude.

Entender el panorama actual es el primer paso para implementar las medidas de seguridad adecuadas para el correo electrónico.

8 formas de hacer que tu correo esté a salvo

Desde Enthec te explicamos 8 formas de hacer que tu correo esté a salvo

1. Elige contraseñas robustas y únicas

Una contraseña fuerte es tu primera línea de defensa. Aunque parezca un consejo básico, muchas personas siguen usando contraseñas fáciles de adivinar, como "123456" o "password".

Para crear una contraseña segura:

- Usa una combinación de letras mayúsculas y minúsculas, números y símbolos.

- Evita utilizar datos personales como tu fecha de nacimiento o el nombre de tu mascota.

- Asegúrate de que tenga al menos 12 caracteres.

- Considera utilizar un gestor de contraseñas para generarlas y almacenarlas de forma segura.

Recuerda cambiar tus contraseñas de forma periódica y nunca reutilices la misma en diferentes cuentas.

Te puede interesar nuestra publicación→ Cómo gestionar contraseñas y credenciales empresariales de forma fácil y segura para evitar amenazas online.

2. Activa la verificación en dos pasos (2FA)

La verificación en dos pasos es una medida de seguridad para correo electrónico que aporta una capa adicional de protección. Este sistema requiere que, además de tu contraseña, insertes un código temporal enviado a tu teléfono o generado por una aplicación como Google Authenticator.

Este método reduce considerablemente el riesgo de que alguien acceda a tu cuenta, incluso si logra obtener tu contraseña. Asegúrate de habilitar esta opción en todas las cuentas donde sea posible, especialmente en aquellas que contengan información sensible.

3. Cuidado con los correos sospechosos

Saber identificar un correo electrónico seguro es clave para evitar caer en fraudes como el phishing, un tipo de ataque donde los ciberdelincuentes intentan engañarte para que compartas información sensible.

Si tienes alguna duda sobre un correo que te parezca sospechoso, sigue estos sencillos pasos:

- Revisa la dirección del remitente. Los atacantes suelen usar direcciones que imitan a las de empresas conocidas, pero con pequeñas variaciones. Por ejemplo, en lugar de "soporte@empresa.com", podría ser "soporte@emp1esa.com".

- Fíjate en los enlaces. Antes de hacer clic, pasa el cursor por encima del enlace para comprobar a dónde te lleva realmente. Si no coincide con el sitio oficial, desconfía.

- Busca errores ortográficos o de gramática. Los correos de phishing suelen tener errores que no encontrarías en un mensaje oficial.

- No compartas información confidencial. Ninguna entidad seria te pedirá tu contraseña o información bancaria por correo electrónico.

Si recibes un correo sospechoso, no respondas ni hagas clic en ningún enlace. En su lugar, contacta directamente con la entidad a través de sus canales oficiales.

4. Evita redes wifi públicas para acceder a tu correo

Conectarse a redes wifi públicas sin medidas de seguridad puede exponer tu correo a ataques. Si necesitas usar una conexión pública, considera estas opciones:

- Usa una red privada virtual (VPN) para cifrar tu conexión.

- Evita acceder a información sensible mientras estás conectado a estas redes.

- Desactiva la opción de conexión automática a redes wifi.

Aunque las redes públicas son convenientes, representan un riesgo significativo para tu privacidad. Si no tienes otra alternativa, utiliza tu conexión de datos móviles para realizar tareas importantes.

5. Actualiza regularmente tus dispositivos y aplicaciones

Las actualizaciones de software no solo traen nuevas funciones, sino también corrigen vulnerabilidades que los atacantes podrían explotar. Mantén al día:

- El sistema operativo de tu ordenador y teléfono.

- La aplicación o cliente de correo electrónico que utilices.

- Los navegadores que usas para acceder a tu correo.

Además, activa las actualizaciones automáticas siempre que sea posible, para asegurarte de que estás protegido frente a las amenazas más recientes

6. Haz copias de seguridad periódicas

Aunque tomes todas las precauciones, siempre existe el riesgo de que tu cuenta sea hackeada. Realiza copias de seguridad regulares de tus correos importantes para no perder información valiosa, puedes usar servicios en la nube o guardar los archivos en un dispositivo externo seguro.

Las copias de seguridad no solo te ayudarán a recuperar tu información en caso de un ataque, sino que también son útiles si necesitas acceder a tus datos sin conexión.

7. Educa a los miembros de tu hogar sobre seguridad digital

Si compartes dispositivos con otras personas, asegúrate de que todos comprendan la importancia de proteger la información personal. Habla sobre los riesgos asociados a abrir correos sospechosos o utilizar contraseñas débiles.

Enseñar prácticas seguras a tus familiares puede evitar errores que comprometan la seguridad de todos.

8. Utiliza herramientas avanzadas de protección

Hoy en día, existen soluciones que pueden ayudarte a gestionar la seguridad de tu correo electrónico de forma más efectiva, como es el caso de Qondar. Estas herramientas no solo detectan posibles amenazas, sino que también monitorizan si tu información aparece en bases de datos comprometidas. De esta forma, en tiempo real, puedes detectar amenazas como la contraseña de tu correo electrónico profesional o personal comprometida y la brecha que ha causado la filtración, para poder actuar antes de que sea utilizada por los ciberdelincuentes.

Cómo saber si un correo es seguro

Saber identificar un correo electrónico seguro es una habilidad imprescindible. Con el phishing generado por IA, los mensajes fraudulentos ya no presentan los errores obvios de antes. Aquí tienes las señales relevantes en las que fijarte:

Verifica la dirección del remitente con cuidado

No te fíes solo del nombre visible. Comprueba la dirección real: los atacantes usan técnicas de typosquatting (dominios con letras cambiadas, añadidas o sustituidas). Por ejemplo, @empresa.com frente a @empresa-soporte.com o @empreza.com.

Revisa si el email usa TLS

En la mayoría de clientes de correo (Gmail, Outlook) puedes ver si el mensaje se recibió con cifrado TLS haciendo clic en los detalles del mensaje o en el candado junto al remitente. Un correo sin cifrado es una señal de riesgo.

Comprueba la autenticación SPF, DKIM y DMARC

En Gmail puedes ver los detalles de autenticación haciendo clic en los tres puntos del mensaje > "Mostrar original". Si los resultados de SPF, DKIM y DMARC indican "PASS", el correo es probablemente legítimo. Si alguno falla, extrema la precaución.

Desconfía de la urgencia y las peticiones inusuales

Los correos maliciosos suelen apelar a la urgencia (“Tu cuenta será suspendida en 24 horas”, “Pago urgente requerido”). Ninguna entidad legítima te pedirá contraseñas, datos bancarios o transferencias urgentes por correo electrónico.

Pasa el cursor sobre los enlaces antes de hacer clic

Sin hacer clic, coloca el cursor sobre el enlace y observa la URL real en la barra inferior del navegador. Si no coincide con el dominio oficial de la empresa que dice ser, no hagas clic.

Analiza los adjuntos con precaución

Archivos .exe, .zip, .doc con macros o .pdf pueden contener malware. Si no esperas un adjunto de esa persona, contacta directamente por otro canal antes de abrirlo. En caso de duda, puedes subirlo a VirusTotal para analizarlo gratuitamente.

Qondar: Protección avanzada para tus correos y datos personales

Qondar es una solución de cibervigilancia diseñada para usuarios particulares que desean mantener su información segura. Como herramienta de Gestión Continua de la Exposición a Amenazas (CTEM), Qondar te permite:

- Detectar posibles vulnerabilidades antes de que los atacantes las aprovechen.

- Recibir alertas sobre posibles compromisos de seguridad en tiempo real.

- Monitorizar la presencia de tus datos en fuentes sospechosas o redes clandestinas.

Con Qondar, puedes tener tranquilidad sabiendo que tu correo electrónico y tu información personal están protegidos frente a las amenazas digitales.

Proteger la seguridad de tu correo electrónico no es complicado, pero requiere constancia y el uso de las herramientas adecuadas. Desde elegir contraseñas seguras hasta identificar correos sospechosos, cada medida que tomes suma para blindar tu privacidad.

Si estás buscando una solución completa para proteger tu información personal, Qondar es la herramienta ideal. No dejes tu seguridad al azar: comienza a gestionar tu exposición a amenazas con Qondar y mantén tus datos a salvo en todo momento.

Principales herramientas de ciberseguridad para emplear en tu empresa

La implementación de las herramientas de ciberseguridad adecuadas es fundamental para las organizaciones y se convierte en una prioridad estratégica. En un entorno donde los ciberataques crecen en sofisticación y frecuencia, contar con un conjunto de herramientas tecnológicas sólido es imprescindible para que la empresa sea resiliente en vez de vulnerable.

Esta guía actualizada recoge las principales herramientas de ciberseguridad empleadas en las empresas, para qué sirve cada una y cómo integrarlas en una estrategia de protección eficaz.

¿Por qué es importante implementar herramientas de ciberseguridad en las empresas?

Las herramientas de ciberseguridad ofrecen una protección robusta contra una amplia variedad de amenazas y permiten la detección temprana de riesgos y ataques, además de la respuesta proactiva a los incidentes de seguridad.

Amenazas y ciberataques

La ciberseguridad se ha convertido en una prioridad esencial para las empresas de todos los tamaños. Los ciberataques son cada vez más sofisticados y frecuentes, lo que representa una amenaza significativa para la integridad, la disponibilidad y la confidencialidad de los datos corporativos.

Entre las amenazas más comunes se encuentran los ataques de malware, ransomware, phishing y los ataques de denegación de servicio (DDoS). El éxito de cada uno de estos ataques conlleva consecuencias graves, como la pérdida de datos críticos, interrupciones en las operaciones empresariales y daños a la reputación corporativa. El malware, que incluye virus, gusanos y troyanos, se infiltra en los sistemas de la empresa, corrompiendo archivos y robando información sensible. El ransomware es particularmente peligroso, ya que encripta los datos de la empresa y exige un rescate para liberarlos.

Los ataques de phishing, por otro lado, utilizan correos electrónicos engañosos para obtener credenciales de acceso y otra información sensible de los empleados.

Finalmente, los ataques DDoS pueden saturar los servidores de la empresa con tráfico malicioso, causando interrupciones en el servicio y afectando negativamente a la productividad.

Riesgos de seguridad en las empresas no protegidas

Las empresas que no cuentan con herramientas de apoyo en la ciberseguridad suficientemente robustas se exponen a cuatro categorías de riesgo críticas:

- Pérdida de datos. Los datos son el activo más valioso de la empresa. Su robo puede utilizarse para fraudes, extorsión o robos de identidad corporativa.

- Interrupción operativa. Un ataque de ransomware puede paralizar por completo las operaciones hasta que se pague el rescate o se revierta el daño.

- Daño reputacional. Las brechas de seguridad erosionan la confianza de clientes, socios e inversores, con un impacto directo en la cuenta de resultados.

- Sanciones regulatorias. El RGPD en Europa, el reglamento DORA para el sector financiero y otras normativas exigen medidas de seguridad específicas, cuyo incumplimiento conlleva multas significativas.

Consulta nuestra guía sobre el Reglamento DORA para conocer los requisitos de ciberseguridad que afectan al sector financiero.

Principales herramientas y técnicas de ciberseguridad para proteger a tu empresa

Dentro de la variedad de herramientas de apoyo de ciberseguridad que puede implementar una organización para proteger sus sistemas, destacan un grupo por su efectividad y eficiencia:

Antivirus

El software antivirus es una de las herramientas de ciberseguridad más relevantes y ampliamente utilizadas. Su función principal es detectar, bloquear y eliminar malware antes de que pueda causar daño. Los antivirus modernos utilizan técnicas avanzadas como la detección basada en firmas, la heurística y la inteligencia artificial para identificar y neutralizar una amplia gama de amenazas, incluidos virus, gusanos, troyanos, spyware y ransomware.

- Detección basada en firmas. Esta técnica utiliza una base de datos de firmas de malware conocidas para identificar amenazas. Cuando el software antivirus escanea un archivo, compara su firma con las de la base de datos y, si encuentra una coincidencia, bloquea y elimina la amenaza.

- Heurística. Los métodos heurísticos permiten al software antivirus identificar comportamientos sospechosos y patrones de código que podrían indicar la presencia de malware nuevo o desconocido. Esta técnica es esencial para detectar las amenazas de Zero-Day, que aún no tienen firmas conocidas.

- Inteligencia artificial y machine learning. Los antivirus modernos incorporan tecnologías de IA y machine learning para mejorar la detección de amenazas en tiempo real. Estas tecnologías pueden analizar grandes volúmenes de datos y aprender a identificar patrones de comportamiento malicioso, incluso sin una firma conocida.

Firewall

Los firewalls son herramientas críticas para la ciberseguridad, ya que actúan como una barrera entre la red interna de la empresa y las redes externas, como Internet. Su función principal es controlar y filtrar el tráfico de red entrante y saliente, permitiendo únicamente las conexiones autorizadas y bloqueando el acceso no autorizado.

- Firewalls de hardware y software. Los firewalls pueden implementarse como dispositivos de hardware dedicados o como software en servidores y equipos. Los firewalls de hardware son ideales para proteger toda la red de la empresa, mientras que los firewalls de software ofrecen protección adicional en dispositivos individuales.

- Filtros de paquetes. Los firewalls inspeccionan cada paquete de datos que entra o sale de la red, comparándolo con un conjunto de reglas predefinidas. Si un paquete cumple con las reglas, se permite el acceso, de lo contrario, se bloquea.

- Firewalls de próxima generación (NGFW). Los NGFW combinan las capacidades tradicionales de los firewalls con características avanzadas como la inspección profunda de paquetes (DPI), la prevención de intrusiones (IPS) y la protección contra amenazas basadas en aplicaciones.

Sistemas de detección de intrusiones

Los sistemas de detección de intrusiones (IDS) y los sistemas de prevención de intrusiones (IPS) son herramientas esenciales para monitorizar y proteger las redes corporativas contra actividades maliciosas. Estos sistemas analizan el tráfico de red en busca de patrones de comportamiento que puedan indicar un intento de intrusión o un ataque en curso.

- IDS (Sistemas de detección de intrusiones). Los IDS monitorean el tráfico de red en tiempo real y generan alertas cuando detectan actividades sospechosas. Los IDS pueden ser pasivos, simplemente alertando a los administradores de seguridad, o activos, respondiendo automáticamente a las amenazas.

- IPS (Sistemas de prevención de intrusiones). Los IPS no solo detectan intrusiones, sino que también toman medidas para prevenirlas, como bloquear el tráfico malicioso o aplicar reglas de firewall adicionales. Los IPS suelen integrarse con otros sistemas de seguridad para proporcionar una defensa en profundidad.

- Análisis de firma y comportamiento. Los IDS y los IPS utilizan técnicas de análisis de firmas para identificar amenazas conocidas, así como análisis de comportamiento para detectar actividades anómalas que podrían indicar ataques nuevos o desconocidos.

Herramientas de monitoreo de ciberseguridad automatizada

La monitorización automatizada es crucial para mantener la seguridad de las infraestructuras empresariales. Estas herramientas permiten a las empresas supervisar continuamente sus sistemas y redes en busca de actividades inusuales o maliciosas, y responder rápidamente ante cualquier incidente de seguridad.

Sistemas de Gestión y Monitorización de Eventos e Información de Seguridad (SIEM)

Las soluciones SIEM recopilan y analizan datos de eventos y registros de múltiples fuentes en la red de la empresa. Utilizan algoritmos avanzados para detectar patrones de comportamiento sospechosos y generar alertas en tiempo real.

Herramientas de análisis y respuesta a incidentes

Estas herramientas permiten a los equipos de seguridad analizar rápidamente los incidentes de seguridad y tomar las medidas necesarias para mitigarlos. Esto puede incluir la identificación de la causa raíz del incidente, la contención de la amenaza y la recuperación del sistema afectado.

Monitorización en la nube

Con el aumento del uso de servicios en la nube, las herramientas de monitorización automatizada para entornos de nube son esenciales. Estas herramientas supervisan la actividad en la nube, detectan amenazas y aseguran la conformidad con las políticas de seguridad de la empresa.

Herramientas para la Gestión Continua de la Exposición a Amenazas (CTEM)

Para proteger eficazmente sus sistemas, las organizaciones no pueden limitarse a gestionar la seguridad de su infraestructura interna. Controlar las vulnerabilidades expuestas que están al alcance de cualquiera permite detectar las brechas abiertas e implantar una estrategia de seguridad proactiva en la organización.

Las soluciones de Gestión Continua de la Exposición a Amenazas (Continuous Threat Exposure Management, CTEM) monitorizan las diferentes capas de la web para localizar vulnerabilidades expuestas públicamente, como filtraciones de datos o de credenciales, y detectar las brechas abiertas que las causaron.

Las herramientas de CTEM más evolucionadas, como Kartos, utilizan tecnologías como la inteligencia artificial y el Machine Learning para analizar y depurar sus datos y proporcionar información de alta exactitud sobre amenazas inminentes.

Herramientas de gestión de identidades y acceso

La gestión de identidades y acceso (IAM) es un componente clave de la ciberseguridad empresarial. Las herramientas de IAM garantizan que solo los usuarios autorizados tengan acceso a los recursos y datos críticos de la empresa, y que se mantengan controles estrictos sobre quién puede hacer qué dentro del sistema.

- Autenticación multifactor (MFA). MFA añade una capa adicional de seguridad al requerir que los usuarios proporcionen más de una forma de verificación antes de acceder a los sistemas. Esto puede incluir una combinación de contraseñas, códigos de verificación enviados a dispositivos móviles, huellas dactilares u otras formas de autenticación biométrica.

- Gestión de accesos privilegiados (PAM). Las herramientas de PAM permiten a las empresas controlar y supervisar la gestión de acceso a cuentas privilegiadas, que tienen permisos elevados dentro del sistema. Esto incluye la implementación de políticas de acceso basadas en roles y el registro de todas las actividades de las cuentas privilegiadas.

- Soluciones de Single Sign-On (SSO). SSO permite a los usuarios acceder a múltiples aplicaciones y sistemas con una única credencial de inicio de sesión. Esto simplifica la gestión de contraseñas y mejora la experiencia del usuario, al tiempo que proporciona controles de seguridad centralizados.

Herramientas de ciberseguridad Zero Trust

En la actualidad, el modelo Zero Trust se ha consolidado como un estándar de referencia en ciberseguridad corporativa. Su principio es claro: no confiar en ningún usuario, dispositivo o sistema por defecto, independientemente de si se encuentra dentro o fuera de la red corporativa.

Las herramientas que sustentan esta arquitectura incluyen soluciones de microsegmentación de red, acceso a red de confianza cero, gestión continua de identidades y verificación de dispositivos. Su implementación reduce el movimiento lateral de los atacantes tras una brecha inicial, lo que limita considerablemente el impacto de los incidentes.

Descubre más sobre la implementación del modelo Zero Trust en la estrategia de ciberseguridad empresarial.

Cómo elegir las herramientas de ciberseguridad adecuadas para tu empresa

No existe una única combinación óptima de herramientas de ciberseguridad. La selección debe basarse en un análisis previo de la organización que tenga en cuenta:

- Tamaño y sector. Las pymes tienen necesidades y recursos distintos a los de las grandes corporaciones o de los sectores regulados como el financiero o el sanitario.

- Superficie de ataque. Cuántos endpoints, usuarios remotos, servicios en la nube y relaciones con terceros gestiona la organización.

- Nivel de madurez en ciberseguridad. Si la empresa parte desde cero o busca reforzar una arquitectura ya existente.

- Requisitos normativos. RGPD, DORA, NIS2 o estándares sectoriales que exigen controles específicos.

- Capacidad del equipo interno. Las herramientas más avanzadas requieren personal especializado para su gestión y análisis.

Kartos: solución de cibervigilancia corporativa para la Gestión Continua de la Exposición a Amenazas (CTEM)

Kartos es la herramienta de monitorización para la Gestión Continua de la Exposición a Amenazas (Continuous Threat Exposure Management, CTEM) desarrollada por Enthec para la protección de las organizaciones.

Utilizando su ejército de bots desplegado por la Web, la Dark Web y la Deep Web, Kartos rastrea foros y repositorios para localizar la información filtrada, las vulnerabilidades expuestas y las brechas abiertas de las organizaciones.

Entre sus capacidades únicas en el mercado de las herramientas de ciberseguridad, Kartos destaca por la eliminación de los falsos positivos en los resultados de búsqueda gracias a la tecnología de etiquetas, que utiliza inteligencia artificial de desarrollo propio.

Además de proteger a la organización, Kartos permite controlar a las terceras partes en tiempo real y de forma continua mientras dure la relación comercial.

Si quieres ampliar la información sobre cómo Kartos Corporate Threat Watchbots puede ayudarte a proteger eficazmente tu organización y a controlar los riesgos de tu cadena de valor, no dudes en contactar con nosotros.

6 estrategias de seguridad en las redes sociales

La seguridad en las redes sociales se ha convertido en una de las principales preocupaciones de ciudadanos, empresas e instituciones. Con más de 5.500 millones de usuarios activos en todo el mundo en 2026, las plataformas sociales son uno de los terrenos favoritos de los ciberdelincuentes para robar datos, suplantar identidades y lanzar campañas de fraude. Comprender la importancia de proteger tus cuentas y adoptar las medidas adecuadas ya no es opcional: es una necesidad.

En este artículo te explicamos por qué la privacidad y la seguridad en las redes sociales son tan críticas, qué consecuencias tiene ignorarlas y qué medidas de seguridad en redes sociales puedes implementar de inmediato para proteger tu información personal y tu reputación digital.

Importancia de la privacidad y seguridad en las redes sociales

Las redes sociales se han convertido en una parte integral de nuestras vidas, permitiéndonos conectar con amigos, familiares y compañeros de trabajo, compartir experiencias y acceder a una variedad de contenidos. Sin embargo, con su uso creciente, también ha aumentado la cantidad de información personal que compartimos online.

El panorama de amenazas en redes sociales ha alcanzado niveles sin precedentes. Según el Informe sobre Ciberseguridad del Consumidor 2025 de Bitdefender, las redes sociales se han convertido en el principal canal de ciberestafas, con un 34 % de los casos reportados originándose en estas plataformas.

La importancia de la privacidad y seguridad en las redes sociales radica en que estas plataformas actúan como puertas de entrada a toda nuestra identidad digital. Una cuenta comprometida puede derivar en robo de identidad, extorsión, acoso o pérdidas económicas directas. Además, el daño reputacional, tanto para personas como para profesionales y marcas, puede ser irreversible.

Las redes sociales y la seguridad de datos personales están íntimamente ligadas: cada ajuste de privacidad que ignoramos, cada aplicación de terceros que autorizamos sin revisar y cada contraseña débil que mantenemos representa una vulnerabilidad que los atacantes pueden explotar.

Consecuencia de no proteger tus redes sociales

No implementar medidas de seguridad en las redes sociales puede tener graves consecuencias. Algunas de las principales son:

- Robo de identidad. Los ciberdelincuentes pueden obtener la suficiente información personal de las redes sociales para hacerse pasar por la persona y cometer fraude. Esto puede derivar en la apertura de cuentas de crédito a su nombre, la realización de compras fraudulentas, el engaño a contactos y muchas otras acciones maliciosas.

- Acoso y ciberacoso. La falta de privacidad puede exponer a los usuarios a acoso y ciberacoso. Los atacantes utilizan muchas veces la información personal compartida en las redes sociales para hostigar a sus víctimas.

- Fraude financiero. Los datos personales y financieros compartidos en las redes sociales pueden ser utilizados para cometer fraudes. Esto incluye acceder a cuentas bancarias, tarjetas de crédito y otros servicios financieros y otras acciones susceptibles de causar pérdidas económicas importantes para la víctima.

- Pérdida de reputación. La información personal y profesional expuesta en las redes sociales puede ser utilizada para dañar la reputación de una persona. Esto es especialmente perjudicial para profesionales que dependen de su reputación para su carrera profesional.

- Acceso no autorizado a datos sensibles. Si no se protegen adecuadamente, las cuentas de redes sociales pueden ser hackeadas y los datos sensibles, como mensajes privados y fotos, quedan expuestos y susceptibles de ser utilizados de manera maliciosa.

- Exposición de datos de terceros. La información personal que compartimos en redes sociales no solo nos afecta a nosotros, también puede exponer datos de familiares, amigos o compañeros de trabajo que aparecen en nuestras publicaciones o listas de contactos.

6 medidas de seguridad en las redes sociales

Para proteger la información personal y mantener la seguridad en las redes sociales, es esencial implementar, como mínimo, las siguientes medidas.

1. Configuración de privacidad en los perfiles

La configuración de privacidad en los perfiles de redes sociales permite a los usuarios controlar quién puede ver y acceder a su información. Es importante revisar y ajustar estas configuraciones regularmente para asegurarse de que solo las personas autorizadas puedan ver los detalles personales.

- Limitación del acceso a información personal: asegurar que solo los contactos y familiares cercanos puedan ver la información personal como la ubicación, estado civil y detalles de contacto.

- Revisión de permisos de aplicaciones: es muy importante ser consciente de que las aplicaciones de terceros que se conectan a las cuentas de redes sociales pueden tener acceso a una cantidad significativa de datos personales. Se debe revisar y revocar los permisos de aquellas aplicaciones que no sean esenciales.

- Control de publicaciones: es aconsejable configurar la cuenta para que solo el titular pueda ver y aprobar las publicaciones en las que se le etiqueten. Esto le dará control sobre lo que aparece en su perfil.

- Desactiva la indexación en buscadores: la mayoría de plataformas permiten impedir que tu perfil aparezca en los resultados de Google u otros motores de búsqueda, reduciendo así tu exposición pública.

2. Autenticación en dos pasos

La autenticación en dos pasos (2FA) es una medida de seguridad que añade una capa adicional de protección a las cuentas de redes sociales. Al requerir una segunda forma de verificación, además de la contraseña, la 2FA dificulta que los atacantes accedan a una cuenta, incluso si han conseguido conocer su contraseña.

- Implementación de 2FA. Se debe activar la autenticación en dos pasos en todas las cuentas de redes sociales. Esto generalmente implica recibir un código de verificación en el teléfono móvil o el correo electrónico.

- Aplicaciones de autenticación. Existen aplicaciones de autenticación como Google Authenticator o Authy para generar códigos de verificación temporales, de un solo uso, para acceder a la cuenta.

- Activa las notificaciones de inicio de sesión. La mayoría de plataformas pueden enviarte una alerta cada vez que se accede a tu cuenta desde un nuevo dispositivo o ubicación.

3. Gestión segura de contraseñas

Las contraseñas fuertes y únicas son fundamentales para proteger las cuentas de redes sociales. La reutilización de contraseñas o el uso de contraseñas débiles aumenta significativamente el riesgo de que una cuenta sea hackeada.

- Contraseñas fuertes. Es necesario crear contraseñas que sean difíciles de adivinar, utilizando una combinación de letras mayúsculas y minúsculas, números y caracteres especiales. Se debe evitar el uso de información personal fácilmente adivinable como nombres o fechas de nacimiento y el empleo de una contraseña que sea habitual o esté repetida en otras cuentas.

- Gestores de contraseñas. Es aconsejable utilizar un gestor de contraseñas para generar y almacenar contraseñas únicas y seguras para cada una de las cuentas. Esto no solo facilita la gestión de contraseñas, sino que también reduce el riesgo de reutilizar contraseñas.

- Cambios periódicos de contraseña. Aunque sea una rutina que implica un esfuerzo mental y de conservación debido a la cantidad de cuentas y contraseñas que maneja cada persona, es imprescindible cambiar las contraseñas periódicamente y nunca compartirlas con otros ni almacenarlas en lugares de fácil alcance para el resto.

Si quieres profundizar en este tema, te recomendamos nuestro post-> Cómo gestionar contraseñas y credenciales empresariales de forma fácil y segura para evitar amenazas online.

4. Acceso exclusivo desde dispositivos de confianza

Los dispositivos desde los que accedes a tus redes sociales son un eslabón crítico en la cadena de seguridad. Un dispositivo comprometido puede anular cualquier otra medida de protección.

- Evita dispositivos públicos o compartidos: los ordenadores de bibliotecas, hoteles o cafeterías pueden tener keyloggers u otro malware instalado. Si los usas excepcionalmente, hazlo siempre en modo incógnito y cierra sesión al terminar.

- Mantén tus dispositivos actualizados: las actualizaciones de sistema operativo y aplicaciones corrigen vulnerabilidades que los atacantes explotan activamente. No las pospongas.

- Revisa los dispositivos conectados a tus cuentas: la mayoría de plataformas muestran un listado de los dispositivos que han accedido recientemente a tu cuenta. Revísalo periódicamente y cierra sesiones que no reconozcas.

5. Reconocimiento de amenazas basadas en IA

El uso de inteligencia artificial por parte de los ciberdelincuentes ha sofisticado notablemente los ataques en redes sociales. En 2026 es fundamental conocer las amenazas emergentes para no caer en ellas.

Deepfakes y suplantación de identidad

Los atacantes generan vídeos e imágenes falsas hiperrealistas de personas de confianza para solicitar datos o dinero. Ante cualquier solicitud inusual por redes sociales, verifica siempre por otro canal.

Phishing hiperpersonalizado

Los modelos de IA analizan tu actividad en redes sociales para redactar mensajes de engaño que se adaptan a tu perfil, intereses y relaciones. Desconfía de mensajes urgentes o con enlaces sospechosos, aunque provengan de contactos conocidos.

Bots y perfiles falsos

Las campañas de desinformación y manipulación utilizan ejércitos de cuentas automatizadas para generar tendencias artificiales o difundir fraudes. Antes de interactuar con un perfil desconocido, verifica su antigüedad y actividad.

6. Cibervigilancia continua de tus perfiles

Las herramientas más innovadoras de cibervigilancia permiten el monitoreo continuo de las cuentas de redes sociales y su actividad online para detectar y responder rápidamente a posibles amenazas de seguridad, como nuestra solución Enthec. Esto ayuda a evitar el uso malicioso o delictivo tanto de las cuentas de redes sociales como de los datos personales.

El sistema de cibervigilancia permite al usuario configurar alertas de actividad sospechosa. De esta forma, puede recibir notificaciones en tiempo real sobre cualquier actividad sospechosa en sus cuentas de redes sociales, como intentos de inicio de sesión desde ubicaciones desconocidas o publicaciones de contenido no habitual.

Redes sociales y seguridad de datos personales: un riesgo subestimado

La relación entre redes sociales y seguridad de datos personales es más compleja de lo que parece. Más allá del riesgo obvio de que alguien hackee tu cuenta, el simple hecho de publicar sin criterio genera un rastro digital que los atacantes pueden aprovechar para construir perfiles detallados de sus víctimas, una técnica conocida como OSINT.

El Instituto Nacional de Ciberseguridad advierte que gran parte de los casos de fraude y robo de identidad investigados en España tienen su origen en información personal publicada voluntariamente en redes sociales. Fechas de nacimiento, nombres de mascotas, lugares de trabajo, imágenes del domicilio o incluso los horarios de vacaciones son datos que los ciberdelincuentes utilizan para crear contraseñas probables, responder preguntas de seguridad o diseñar ataques de ingeniería social.

Para reducir tu exposición, aplica el principio de mínima divulgación: comparte en redes sociales solo aquello que no te importe que sea de dominio público, y que no pueda ser utilizado para identificarte, localizarte o acceder a tus cuentas.

Cómo Qondar puede ayudarte a mejorar la seguridad en las redes sociales

Qondar es la herramienta de cibervigilancia personal desarrollada por Enthec para la protección continua de los datos personales y los activos digitales de las personas en el entorno online.

Gracias a su ejército de bots desplegados por todas las capas de la Web, Qondar protege la integridad de los perfiles personales en LinkedIn, Facebook, X, Instagram, TikTok y Telegram frente a hackeos, suplantaciones y manipulaciones.

Qondar es una herramienta automatizada que trabaja de forma continua y proporciona datos en tiempo real sobre cualquier intento de utilización maliciosa de las redes sociales personales.

Su uso es, además, muy sencillo: basta con introducir los perfiles sociales que ha de proteger en la plataforma y Qondar comienza a trabajar de forma autónoma. Si ocupas un cargo de importancia en una organización, tienes relevancia pública o social o, simplemente, te preocupa la integridad de tus cuentas en redes sociales contacta con nosotros para saber más sobre cómo Qondar puede ayudarte.

Cómo el reglamento DORA impacta a las empresas y qué medidas debes tomar

Si trabajas en el entorno financiero o tecnológico, seguro que has escuchado un acrónimo que está quitando el sueño a más de un director de IT: DORA.

Se trata del Digital Operational Resilience Act (Reglamento de Resiliencia Operativa Digital), una de las normativas más ambiciosas y exigentes de la Unión Europea en materia de ciberseguridad.

Desde enero de 2025, el reglamento DORA es una realidad de obligado cumplimiento. Pero ¿por qué es tan importante y qué cambia realmente para tu negocio? No es solo una ley más; es un cambio de mentalidad. Ya no basta con tener un buen firewall; ahora las autoridades quieren pruebas de que tu empresa puede recibir un golpe digital y seguir funcionando como si nada.

¿Qué es exactamente y a qué sector se dirige principalmente el reglamento DORA?

Aunque el nombre suene a algo general, a qué sector se dirige principalmente el reglamento DORA es una de las dudas más frecuentes.

La respuesta corta es: al sector financiero. Pero la respuesta larga es mucho más interesante. A diferencia de normativas anteriores que solo miraban a los grandes bancos, DORA se extiende a:

- Entidades de crédito y establecimientos de pago.

- Empresas de inversión y gestión de activos.

- Entidades de seguros y reaseguros.

- Proveedores de servicios TIC que brindan soporte a las anteriores.

Este último punto es crítico. Si tu empresa es una tecnológica que vende software o servicios en la nube a un banco, el reglamento DORA también va contigo. La Unión Europea ha identificado que la mayor debilidad del sistema financiero no siempre radica en el banco mismo, sino en la cadena de suministro digital.

Los pilares del reglamento DORA y la ciberseguridad

El objetivo de esta norma es crear un marco sólido para que el sistema financiero europeo sea capaz de resistir incidentes graves. Para ello, el reglamento DORA en ciberseguridad se asienta sobre varios pilares fundamentales que las empresas deben cubrir sí o sí:

1. Gestión del riesgo TIC

Las organizaciones deben contar con un marco de gobernanza sólido. Ya no se permite delegar la seguridad únicamente al departamento de informática; la directiva de la empresa es ahora responsable legal de las decisiones de riesgo.

2. Gestión y notificación de incidentes

Si ocurre algo, hay que reportarlo. Y rápido. El reglamento establece plazos estrictos y formatos armonizados para informar sobre incidentes de TIC graves a las autoridades competentes.

3. Pruebas de resiliencia operativa digital

Aquí es donde la cosa se pone seria. DORA exige que las empresas realicen pruebas periódicas de sus sistemas. Para las entidades más críticas, esto incluye los TLPT (Threat-Led Penetration Testing), es decir, pruebas de penetración basadas en la inteligencia de amenazas.

4. Gestión de riesgos de terceros

Como mencionamos antes, el reglamento DORA pone el foco en tus proveedores. Debes auditar cómo gestionan ellos su propia seguridad, ya que una brecha en su sistema es, a efectos prácticos, una brecha en el tuyo.

El análisis y guía del reglamento DORA: del cumplimiento a la estrategia

Si buscas el análisis y la guía sobre el reglamento DORA, verás que la mayoría de los expertos coinciden en algo: el cumplimiento no puede ser reactivo. Muchas empresas cometen el error de esperar a que llegue una auditoría para comprobar si sus sistemas están al día.

Sin embargo, el panorama actual de amenazas no espera. Según datos de diversos informes de seguridad europeos, los ataques de ransomware y el robo de credenciales han aumentado de forma exponencial en los últimos dos años, afectando especialmente a empresas de servicios financieros.

¿Cómo pasar de la teoría a la práctica?

Para cumplir con las exigencias del reglamento, es necesario adoptar herramientas que no solo analicen el riesgo una vez al año, sino que ofrezcan una visión constante. Aquí es donde el concepto de CTEM, o Gestión Continua de la Exposición a Amenazas, se vuelve vital.

Tradicionalmente, las empresas realizaban un "pentesting" anual. El problema es que si al día siguiente de la prueba surge una nueva vulnerabilidad, tu informe ya no sirve de nada. Una estrategia CTEM propone un ciclo de cinco etapas:

- Descubrimiento de activos y superficies de ataque.

- Mapeo de posibles rutas de ataque.

- Priorización basada en el riesgo real (no solo en el técnico).

- Validación de que los controles funcionan.

- Movilización para corregir lo que realmente importa.

Cómo Kartos de Enthec te ayuda con el cumplimiento

En Enthec, entendemos que gestionar todo este volumen de información puede resultar abrumador. Por eso, hemos desarrollado soluciones que se alinean perfectamente con la filosofía del reglamento DORA.

Para las empresas que buscan una gestión profesional y continua, nuestra plataforma Kartos es la respuesta. Se posiciona como una herramienta clave de CTEM, permitiendo a las organizaciones monitorizar su exposición externa de forma automática y no intrusiva.

- Vigilancia de terceros. Uno de los aspectos más complejos de DORA es supervisar a tus proveedores. Kartos permite analizar el nivel de riesgo de tu cadena de suministro sin necesidad de instalar nada en sus sistemas ni de solicitar permisos especiales. Obtendrás una foto real y objetiva de su salud digital.

- Detección de filtraciones. Kartos rastrea la Deep y Dark Web buscando credenciales filtradas o información confidencial de tu empresa antes de que los cibercriminales la utilicen.

- Scoring de riesgo. Te ofrece una puntuación clara sobre tu postura de seguridad, lo que facilita enormemente la vida a los CISO a la hora de reportar a la junta directiva, tal y como exige el nuevo marco regulatorio.

Si eres un profesional independiente o te preocupa tu identidad digital personal, también contamos con Qondar, nuestra solución de cibervigilancia para individuos que aplica estos mismos principios de prevención y monitorización continua.

Importante: El reglamento DORA no es solo una "check-list" para marcar casillas. Es una oportunidad para que tu empresa sea más competitiva y genere más confianza entre sus clientes.

Medidas prácticas que debes tomar hoy mismo

Si tu empresa se encuentra bajo el paraguas de esta normativa (o si simplemente quieres mejorar tu ciberseguridad), aquí tienes una hoja de ruta sencilla:

- Identifica si estás afectado. Revisa si tu actividad o la de tus clientes principales entra en el ámbito de aplicación del reglamento DORA.

- Mapea tus activos y proveedores. No puedes proteger lo que no conoces. Necesitas un inventario actualizado de todos tus sistemas y, sobre todo, de tus proveedores TIC críticos.

- Adopta una mentalidad CTEM. Deja atrás las auditorías estáticas. Implementa herramientas de monitorización continua, como Kartos, para tener visibilidad 24/7 sobre tu superficie de ataque externa.

- Revisa tus contratos. Asegúrate de que los acuerdos con tus proveedores de servicios tecnológicos incluyen las cláusulas de seguridad y notificación de incidentes que exige la ley.

- Formación y concienciación. El error humano sigue siendo la puerta de entrada principal. Forma a tu equipo y, sobre todo, conciencia a la directiva sobre sus nuevas responsabilidades legales.

El reglamento DORA puede parecer un reto logístico inmenso, pero con las herramientas adecuadas y un enfoque proactivo, se convierte en el mejor escudo para proteger el futuro de tu organización.

¿Te preocupa cómo afecta el nuevo reglamento a tu infraestructura o a tus proveedores? Ponte en contacto con nosotros y te ayudaremos a evaluar tu exposición real mediante una demo de Kartos. ¡Es hora de pasar de la preocupación a la prevención!

Qué es el cifrado de datos: características y funcionamiento

Qué es el cifrado de datos: características y funcionamiento

El cifrado de datos es una práctica fundamental de seguridad para proteger la información digital.

En un contexto en el que los ciberataques crecen en volumen y sofisticación, proteger los datos mediante técnicas de cifrado es una obligación estratégica y legal ineludible para cualquier organización.

Sin embargo, el cifrado actúa sobre los datos que ya controlas. La pregunta crítica es: ¿sabes si hay información sensible de tu empresa expuesta en Internet, la deep web o la dark web sin que lo hayas detectado? Plataformas de cibervigilancia como Kartos, desarrollada por Enthec, monitorizan de forma automatizada y en tiempo real las vulnerabilidades abiertas y filtraciones que afectan a una organización, incluyendo bases de datos expuestas y credenciales comprometidas, complementando así la capa de protección que ofrece el cifrado.

En este artículo encontrarás una guía completa y actualizada a 2026 sobre qué es el cifrado de datos, cómo funciona, qué tipos existen, cuáles son sus principales ejemplos de uso y cómo se relaciona con el RGPD y la normativa vigente.

Cifrado de datos: definición

El cifrado de datos es el proceso de transformar información legible (texto plano) en un formato codificado (texto cifrado) que solo puede ser leído por aquellos que poseen una clave de descifrado específica. Este proceso asegura que los datos sean inaccesibles para personas no autorizadas, protegiendo así la confidencialidad y la integridad de la información.

Su importancia radica en varios aspectos clave que aseguran la integridad, disponibilidad y confidencialidad de los datos:

- Protección de la privacidad: el cifrado de datos garantiza que la información sensible, como datos personales, financieros y de salud, permanezca privada y segura. Al convertir el texto plano en texto cifrado, solo las personas autorizadas con la clave de descifrado pueden acceder a la información.

- Seguridad en las comunicaciones: en las comunicaciones digitales, como correos electrónicos, mensajes instantáneos y transacciones online, el cifrado protege contra la intercepción y el espionaje. Al cifrar los datos transmitidos, se asegura que cualquier intento de interceptar la comunicación resulte en información ilegible para los atacantes.

- Cumplimiento normativo: muchas regulaciones y leyes, como el Reglamento General de Protección de Datos (GDPR) en Europa, exigen el uso de cifrado para proteger los datos personales. El cumplimiento de estas normativas no solo evita sanciones legales, sino que también demuestra el compromiso de una organización con la protección de la información de sus clientes y usuarios.

- Prevención de ciberataques y fraudes: el cifrado de datos ayuda a prevenir el acceso no autorizado y el uso indebido de la información, previniendo el riesgo de fraudes y ciberataques. Los atacantes que intenten acceder a datos cifrados se enfrentarán a una barrera significativa, lo que dificulta sus esfuerzos y protege la información crítica.

- Protección de la propiedad intelectual: en el ámbito empresarial, el cifrado de datos protege la propiedad intelectual, como secretos comerciales, patentes y documentos confidenciales. Esto es esencial para mantener la ventaja competitiva y evitar la filtración de información valiosa.

- Confianza del cliente: el uso de cifrado de base de datos también contribuye a generar confianza entre los clientes y usuarios. Saber que una organización toma medidas para proteger su información personal aumenta la confianza y la lealtad del cliente, lo que puede traducirse en beneficios comerciales a largo plazo.

Principales desafíos del cifrado de datos

A pesar de sus beneficios, el cifrado de datos presenta desafíos como:

- Gestión de claves. La generación, distribución y almacenamiento seguro de las claves de cifrado son aspectos críticos y complejos.

- Rendimiento. El cifrado puede afectar el rendimiento de los sistemas, especialmente en el caso de cifrado asimétrico.

- Compatibilidad. Es necesario asegurar que los sistemas y aplicaciones sean compatibles con los métodos de cifrado utilizados.

- Amenaza cuántica. El avance de la computación cuántica pone en riesgo los algoritmos de cifrado actuales. Los ciberdelincuentes ya aplican el esquema "recolecta primero, descifra después": almacenan hoy datos cifrados para descifrarlos en cuanto la capacidad cuántica lo permita, poniendo ya en riesgo información de larga duración, como secretos industriales, investigaciones médicas o documentos gubernamentales. En respuesta, el NIST publicó en 2024 los primeros estándares oficiales de criptografía post-cuántica (FIPS 203, 204 y 205). La hoja de ruta es clara: los cifrados asimétricos RSA y ECC quedarán obsoletos en 2030 y serán prohibidos en 2035, lo que obliga a planificar la migración criptográfica ahora.

Funcionamiento del cifrado de datos

El proceso de cifrado de datos se realiza mediante algoritmos matemáticos y el uso de claves de cifrado. Los algoritmos de cifrado de base de datos son fórmulas matemáticas que transforman el texto plano en texto cifrado.

El proceso de cifrado consta de los siguientes pasos:

- Generación de clave. Se genera una clave de cifrado que será utilizada para transformar el texto plano en texto cifrado.

- Cifrado. El algoritmo de cifrado utiliza la clave para convertir el texto plano en texto cifrado.

- Transmisión o almacenamiento. El texto cifrado se transmite o almacena de manera segura.

- Descifrado. El receptor autorizado utiliza la clave correspondiente para convertir el texto cifrado de nuevo en texto plano.

Técnicas más eficaces para el cifrado de datos

Las claves son esenciales para el cifrado y descifrado de datos. Existen dos tipos principales de cifrado:

- Cifrado Simétrico: utiliza la misma clave para cifrar y descifrar los datos.

- Cifrado Asimétrico: utiliza un par de claves, una pública y una privada. La clave pública cifra los datos, y solo la clave privada correspondiente puede descifrarlos.

A continuación te explicamos cada uno de ellos con más detalle.

Métodos de cifrado simétrico

El cifrado simétrico es un método de encriptación que utiliza la misma clave para cifrar y descifrar los datos. Es conocido por su rapidez y eficiencia, lo que lo hace ideal para grandes volúmenes de datos. Algunos de los métodos más comunes incluyen:

- AES (Advanced Encryption Standard). Es uno de los algoritmos más seguros y ampliamente utilizados. Ofrece diferentes tamaños de clave (128, 192 y 256 bits) y es resistente a ataques criptográficos.

- DES (Data Encryption Standard). Aunque es más antiguo y menos seguro que AES, todavía se utiliza en algunas aplicaciones. Utiliza una clave de 56 bits.

- 3DES (Triple DES). Mejora la seguridad de DES al aplicar el algoritmo tres veces con dos o tres claves diferentes.

El cifrado simétrico es eficiente, pero la distribución segura de la clave es un desafío, ya que ambas partes deben tener acceso a la misma clave sin comprometer su seguridad.

Métodos de cifrado asimétrico

El cifrado asimétrico utiliza un par de claves: una clave pública y una clave privada. La clave pública se utiliza para cifrar los datos, mientras que la clave privada correspondiente se utiliza para descifrarlos. Este método es más seguro para la transmisión de datos, ya que la clave privada nunca se comparte.

- RSA (Rivest-Shamir-Adleman). Es uno de los algoritmos de cifrado asimétrico más conocidos y utilizados. Proporciona una alta seguridad y se utiliza en aplicaciones como firmas digitales y certificados SSL/TLS.

- ECC (Elliptic Curve Cryptography). Utiliza curvas elípticas para proporcionar un alto nivel de seguridad con claves más pequeñas, lo que lo hace más eficiente en términos de rendimiento y uso de recursos.

El cifrado asimétrico es ideal para la transmisión segura de datos, aunque es más lento que el cifrado simétrico debido a su complejidad matemática.

Si quieres mantenerte al día en este sector, te animamos a que accedas a nuestro contenido→ Las 5 tendencias de ciberseguridad que debes conocer.

Ahora que ya conoces los ejemplos de cifrado de datos, es hora de descubrir sus beneficios claves.

Beneficios claves del cifrado de datos

Entre los beneficios claves del cifrado de bases de datos, destacamos los siguientes:

Protección de datos en diferentes dispositivos

El cifrado de datos es una medida esencial para la protección de datos en una variedad de dispositivos, incluyendo teléfonos móviles, ordenadores y servidores.

Al convertir la información en un formato ilegible para cualquier persona que no tenga la clave de descifrado, el cifrado garantiza que los datos sensibles permanezcan seguros, incluso si el dispositivo es perdido o robado. Esto es especialmente relevante en un mundo donde los ciberataques son cada vez más comunes y sofisticados.

Mantenimiento de la integridad de los datos

Al cifrar los datos, se asegura que la información no sea alterada durante su almacenamiento o transmisión. Esto es crucial para prevenir manipulaciones malintencionadas y garantizar que los datos permanezcan exactos y confiables.

En el contexto de la transmisión de datos, el cifrado protege la información contra interceptaciones y modificaciones no autorizadas. Esto es especialmente relevante en 2026, puesto que el ransomware ha evolucionado más allá del bloqueo de datos: según el Red Report 2026 de Picus Labs, la técnica de "cifrado de datos con fines de impacto" disminuyó un 38% en un año, del 21% de las muestras en 2025 al 12,9% en 2026. Los atacantes combinan ahora el cifrado con el robo previo de información para amenazar con su publicación (doble y triple extorsión). Esto convierte el cifrado defensivo en una capa necesaria pero no suficiente, si los datos son exfiltrados antes de ser cifrados, la organización queda igualmente expuesta.

Además, el cifrado ayuda a detectar cualquier alteración en los datos, ya que cualquier cambio en la información cifrada resultará en datos ilegibles al descifrarlos sin la clave correcta.

Migración de datos al almacenamiento en la nube

El cifrado de datos es esencial para la migración segura de datos al almacenamiento en la nube. Al cifrar la información antes de transferirla a la nube, se garantiza que los datos permanezcan protegidos contra accesos no autorizados durante el proceso de migración. Esto es especialmente importante dado que los datos son vulnerables a intercepciones y ataques cibernéticos mientras se trasladan a través de redes públicas o privadas.

En 2026, el modelo de responsabilidad compartida de los proveedores cloud es ya un estándar consolidado, la infraestructura la protege el proveedor, pero el cifrado de los datos y la gestión de claves recae sobre la organización.

Opciones como BYOK (Bring Your Own Key) permiten mantener el control criptográfico aunque los datos residan en terceros. De hecho, según el informe Global Encryption Trends 2026 de Encryption Consulting, el 62% del mercado está migrando hacia módulos HSM en la nube para equilibrar el escalado rápido con las leyes de residencia de datos y los requisitos de soberanía. Todo ello es también imprescindible para cumplir con el RGPD, que exige medidas de seguridad adecuadas en el tratamiento de datos personales.

Cifrado de datos y RGPD: obligaciones y novedades en 2026

La relación entre el cifrado de datos y el RGPD es directa y estrecha. El Reglamento General de Protección de Datos (Reglamento UE 2016/679) establece en su artículo 32 que los responsables del tratamiento deben implementar medidas técnicas y organizativas apropiadas, incluyendo explícitamente el cifrado de datos personales como medida de seguridad recomendada.

En la práctica, el RGPD y el cifrado de datos interactúan en varios escenarios clave:

- Reducción del riesgo de sanción: si se produce una brecha de seguridad pero los datos estaban correctamente cifrados, las autoridades de control suelen considerar que el riesgo para los afectados es bajo, reduciendo la obligación de notificación y las sanciones aplicables.

- Transferencias internacionales: el cifrado es una medida complementaria en las transferencias de datos a terceros países sin decisión de adecuación, conforme a las cláusulas contractuales tipo.

- Protección por diseño: el principio de "privacy by design" obliga a incorporar el cifrado desde el diseño de los sistemas y aplicaciones, no como un añadido posterior.

En 2026, el alcance normativo se ha ampliado en dos frentes. Por un lado, la Directiva NIS2, en vigor desde octubre de 2024, exige a operadores de servicios esenciales e importantes en toda la UE la implementación de medidas de cifrado como parte de su gestión de riesgos, con sanciones de hasta 10 millones de euros o el 2% de la facturación global anual en caso de incumplimiento.

Por otro, Google desplegará HTTPS obligatorio en Chrome durante 2026 en dos fases: en abril para más de 1.000 millones de usuarios con Protección Mejorada activada, y en octubre para la totalidad del navegador. El cifrado TLS en la web dejará así de ser opcional para convertirse en el estándar universal de facto.

El cifrado de datos dentro de una estrategia de ciberseguridad integral

El cifrado de datos no puede concebirse de forma aislada. Para ser verdaderamente eficaz, debe integrarse dentro de una estrategia de ciberseguridad amplia que incluya la gestión continua de la exposición a amenazas (CTEM), la detección temprana de vulnerabilidades y la respuesta ante incidentes.

La prevención del phishing, las políticas de Zero Trust y el cifrado de datos conforman juntos un modelo de defensa en profundidad que eleva significativamente el nivel de resiliencia de cualquier organización frente a las amenazas actuales.

En 2026, este enfoque ya no es una recomendación avanzada: el informe Global Encryption Trends 2026 señala que el cifrado ha ascendido como factor estratégico discutido a nivel de consejo de administración, impulsado por la convergencia de la IA, el acortamiento de la vida útil de los certificados y los riesgos cuánticos. Las organizaciones que han adoptado una gobernanza criptográfica centralizada y automatizada logran ahorros anuales superiores a 3 millones de dólares y reducen los tiempos de respuesta ante brechas en un 45%.

Monitorizar que el cifrado esté correctamente implementado y que no haya brechas en su aplicación es una tarea que requiere visibilidad continua. Kartos automatiza esta vigilancia, permitiendo a tu equipo de seguridad detectar y corregir configuraciones vulnerables antes de que sean explotadas. ¡Contacta con nosotros!

Ransomware 3.0: Cómo evoluciona el malware y qué medidas tomar

Hace apenas una década, el término "secuestro de datos" nos sonaba a guion de película de ciencia ficción. Hoy, es la mayor pesadilla de cualquier director de IT y, cada vez más, de cualquier ciudadano que guarde su vida en un disco duro. Pero el peligro ha evolucionado.

Ya no estamos ante el simple virus que bloquea tu pantalla, hemos entrado de lleno en la era del ransomware 3.0.

En este artículo, vamos a desgranar qué significa este salto evolutivo, por qué las defensas tradicionales se están quedando reducidas y cómo desde Enthec ayudamos a mitigar estos riesgos antes de que el daño sea irreversible.

El salto evolutivo: del bloqueo de archivos a la extorsión total

Para entender dónde estamos, primero debemos mirar atrás. El ransomware 1.0 era oportunista: un correo masivo, alguien hacía clic y sus archivos se cifraban. El 2.0 introdujo la "doble extorsión", donde, además de cifrar, los atacantes robaban los datos para amenazar con publicarlos.

El ransomware 3.0 va un paso más allá. Ya no es solo un software malicioso, es un modelo de negocio altamente profesionalizado y personalizado.

¿Qué caracteriza a esta tercera generación?

Esta nueva fase se centra en la triple extorsión. Los ciberdelincuentes no solo atacan a la organización principal, sino que contactan directamente con sus clientes, proveedores y empleados. Si la empresa no paga, presionan a sus socios comerciales informándoles de que sus datos privados están en riesgo.

Además, el ransomware 3.0 se apoya en el modelo Ransomware-as-a-Service (RaaS). Los desarrolladores de malware alquilan su código a "afiliados" a cambio de una comisión. De esta forma, incluso delincuentes con pocos conocimientos técnicos pueden lanzar ataques devastadores utilizando infraestructuras muy sofisticadas.

Por qué las empresas siguen siendo vulnerables

A pesar de la inversión en antivirus y cortafuegos, las brechas de seguridad siguen creciendo. ¿Por qué ocurre esto?

La respuesta reside en la exposición. Las empresas actuales operan en entornos híbridos, con empleados en remoto, servicios en la nube y una cantidad ingente de activos digitales que a menudo ni siquiera saben que tienen. Los atacantes no suelen "romper" la puerta; simplemente encuentran una llave que alguien se dejó puesta.

La importancia de mirar más allá del perímetro

El enfoque tradicional de ciberseguridad se centraba en proteger lo que estaba dentro de la red corporativa. Pero en la era del ransomware 3.0, la amenaza suele originarse fuera: en foros de la dark web donde se venden credenciales robadas o en servidores mal configurados que están expuestos a internet sin que nadie lo note.

Aquí es donde aparece la Gestión Continua de la Exposición a Amenazas. No basta con hacer una auditoría una vez al año, hay que vigilar la superficie de exposición cada minuto del día.

El factor humano: ¿por qué tú también estás en el punto de mira?

A menudo pensamos que estos ataques solo afectan a grandes multinacionales. Sin embargo, el ransomware 3.0 ha democratizado el riesgo. Los atacantes han descubierto que los individuos son eslabones mucho más fáciles de romper y que, sumados, ofrecen una rentabilidad enorme.

Piénsalo un momento: ¿Cuántas veces has usado la misma contraseña para tu correo personal y para una aplicación de compras? ¿Cuánta información personal está desperdigada por internet debido a brechas de seguridad en servicios que utilizaste hace años?

La mayoría de los ataques exitosos no comienzan con un hackeo complejo, sino con un descuido humano o una fuga de información previa.

Qondar: protegiendo tu identidad digital

Aquí es donde la prevención se vuelve personal. Qondar es el aliado para el individuo, el profesional independiente o el directivo que quiere proteger su esfera privada.

Qondar aplica una potencia de cibervigilancia de grado militar, adaptada a las necesidades de una persona. Te avisa si tu correo electrónico aparece en una base de datos filtrada, si tus contraseñas están expuestas o si alguien está utilizando tu identidad para fines ilícitos.

En esta etapa del viaje del usuario, donde ya eres consciente de que el peligro es real, contar con una herramienta que monitorice tu exposición de forma continua es una necesidad ineludible de higiene digital. Al protegerte con Qondar, no solo cuidas tus archivos, sino que cortas la cadena de suministro que alimenta a los ciberdelincuentes del ransomware 3.0.

Medidas prácticas para mitigar el riesgo de ransomware 3.0

Más allá de contar con herramientas de vigilancia, existen hábitos y estrategias que deben formar parte del ADN de cualquier organización o usuario concienciado.

1. Implementar el modelo de Confianza Cero (Zero Trust)

La premisa del modelo Zero Trust es sencilla: no confíes en nada ni en nadie, esté dentro o fuera de tu red. Cada acceso debe ser verificado. Esto limita drásticamente la capacidad de movimiento de un malware una vez que logra entrar en un dispositivo.

2. Copias de seguridad inmutables

En el ransomware tradicional, bastaba con restaurar una copia. En el ransomware 3.0, los atacantes intentan localizar y borrar tus backups antes de lanzar el cifrado. Las copias de seguridad inmutables (aquellas que no se pueden modificar ni borrar durante un tiempo determinado) son la única garantía real de recuperación.

3. Educación y concienciación

El phishing sigue siendo el vector de entrada número uno. Formar a los equipos para que identifiquen señales de alerta, como correos con urgencia injustificada o remitentes sospechosos, es tan importante como tener el mejor software del mercado.

4. Monitorización externa constante

Como mencionábamos con el enfoque CTEM, el riesgo cambia cada hora. Nuevas vulnerabilidades aparecen diariamente (las famosas Zero-Days). Utilizar soluciones que escaneen constantemente tu superficie de exposición, como las que ofrecemos en Enthec, puede significar prevenir un desastre antes de que ocurra.

El futuro de la ciberseguridad es preventivo

El panorama de las amenazas digitales es hostil, pero no invencible. La evolución hacia el ransomware 3.0 nos obliga a dejar de ser reactivos. No podemos esperar a que aparezca la nota de rescate en la pantalla para empezar a pensar en la seguridad.

La ciberseguridad moderna se basa en la visibilidad. Saber qué sabe el atacante de nosotros nos da una ventaja competitiva crucial. Ya seas una empresa preocupada por la continuidad de su negocio o un individuo que valora su privacidad, la clave está en la vigilancia proactiva.

Las herramientas de Gestión Continua de la Exposición a Amenazas no son solo para expertos, son para cualquiera que quiera dormir tranquilo en un mundo interconectado.

¿Quieres saber qué sabe internet de ti?

La información es poder, pero solo si llegas a ella antes que los delincuentes. No esperes a ser una estadística más en los informes de ciberseguridad del próximo año.

¿Te gustaría que analizáramos tu nivel de exposición actual y te mostráramos cómo protegerte de forma efectiva? Contacta con nosotros y descubre cómo Qondar pueden blindar tu entorno digital.

SIM Swapping: qué es, cómo funciona y cómo evitar esta estafa en 2026

Nuestro teléfono móvil es algo más que un dispositivo: es el centro de nuestra vida digital. Desde él accedemos a nuestras redes sociales, banca online, servicios médicos o comunicaciones de trabajo.

Pero, ¿te has parado a pensar qué ocurriría si alguien lograra secuestrar tu número de teléfono? Esto es precisamente lo que sucede con el SIM swapping, una técnica de suplantación de identidad que va en aumento.

Antes de entrar en detalles, merece la pena presentar una solución que puede ser muy interesante a la hora de detectar un ataque a tiempo. Qondar, nuestra herramienta, es una plataforma de cibervigilancia individual orientada a anticiparse a las amenazas digitales.

Qondar actúa como un sistema de alerta temprana que identifica posibles exposiciones de tu información personal en la red y puede ayudarte a detectar indicios de SIM swapping antes de que sea demasiado tarde.

¿Qué es el SIM swapping?

Puede que lo hayas leído en alguna noticia reciente o lo hayas escuchado nombrar con términos como SIM swap o SIM swapping, pero ¿qué es exactamente el SIM swapping? Se trata de una estafa digital que consiste en duplicar tu tarjeta SIM sin tu consentimiento.

En otras palabras, un ciberdelincuente logra hacerse con una copia de tu línea telefónica, redirigiendo así tus llamadas, mensajes y, lo que es más preocupante, los códigos de verificación que muchos servicios envían por SMS.

El objetivo es claro: acceder a tus cuentas mediante los conocidos sistemas de verificación en dos pasos (2FA). Muchas entidades bancarias, redes sociales y correos electrónicos utilizan este método para confirmar tu identidad, pero si el atacante ya tiene tu número de teléfono, puede recibir estos códigos y acceder a tus datos como si fueras tú.

SIM swap: ¿cómo funciona?

La técnica no es nueva, pero sí ha ganado popularidad en los últimos años. El modus operandi suele seguir este esquema:

- Obtención de datos personales. A través de filtraciones, ingeniería social o incluso redes sociales, el delincuente recopila información suficiente sobre ti (nombre, DNI, dirección, número de teléfono, etc.).

- Suplantación de identidad. Con estos datos, se pone en contacto con tu operador telefónico haciéndose pasar por ti, y solicita un duplicado de la tarjeta SIM argumentando una pérdida o daño del terminal.

- Activación de la nueva SIM. Una vez que el operador valida la solicitud, se activa la nueva SIM, y tu línea deja de estar disponible en tu dispositivo.

- Acceso a cuentas. El atacante intenta acceder a tus cuentas. Si tienen activada la autenticación por SMS, ya tienen la puerta abierta.

En cuestión de minutos, alguien puede tener control total sobre tus datos personales, tus redes, tu banca online y más.

¿Cómo saber si te han hecho SIM swapping?

Detectar un ataque a tiempo puede significar sufrir pérdidas graves o poder bloquear el acceso antes de que cause daño. Aquí están las señales de alerta más claras:

- Tu móvil pierde la cobertura repentinamente en una zona donde normalmente tienes señal. No recibes llamadas ni mensajes, pero no hay una causa técnica aparente.

- Recibes notificaciones de cambios en tu cuenta (contraseñas modificadas, intentos de acceso) en servicios que no has tocado.

- Hay transacciones bancarias no reconocidas o intentos de transferencia en tu cuenta.

- Recibes un SMS o llamada de tu operadora confirmando un cambio de SIM que tú no has solicitado.

- No puedes acceder a tu correo electrónico, redes sociales o banca online con tus credenciales habituales.

Si experimentas alguna de estas señales, actúa de inmediato: llama a tu operadora para bloquear el duplicado, contacta con tu banco y cambia las contraseñas de tus cuentas principales desde un dispositivo seguro.

Una herramienta como Qondar, nuestra solución de cibervigilancia individual, puede alertarte de indicios previos al ataque, como la aparición de tus datos en brechas de seguridad o en foros de la dark web, permitiéndote reaccionar antes de que el SIM swap se materialice.

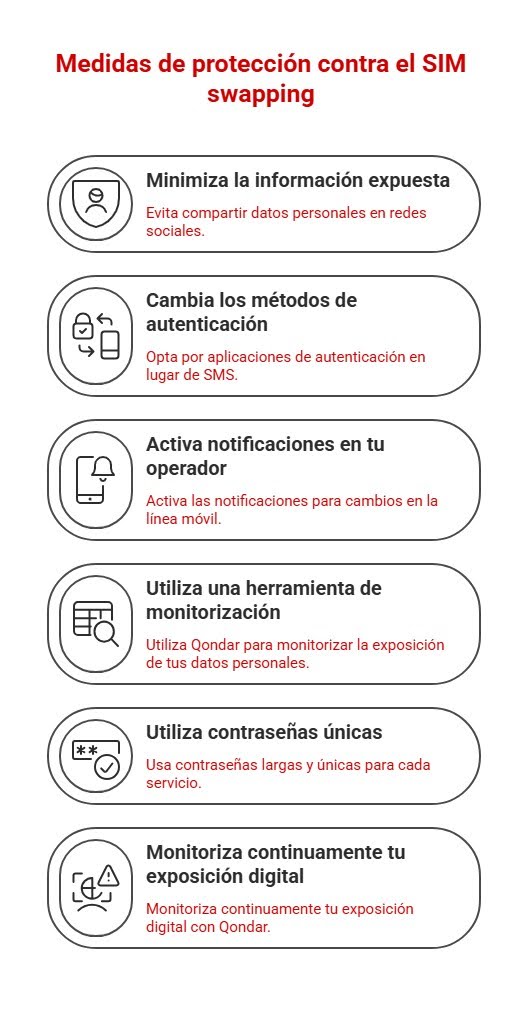

¿Cómo protegerse del SIM swapping?

Es normal preguntarse cómo evitar el SIM swapping o qué podemos hacer para protegernos de esta técnica tan peligrosa. A continuación, algunas medidas recomendadas:

1. Minimiza la información expuesta en redes

Evita compartir datos como tu número de teléfono, fecha de nacimiento o dirección en redes sociales. Cualquier dato aparentemente inofensivo puede ser utilizado para completar un perfil falso con el que suplantarte.

2. Cambia los métodos de autenticación

Siempre que sea posible, evita la autenticación por SMS. Opta por aplicaciones de autenticación como Google Authenticator, Authy o llaves físicas (como YubiKey), que no dependen de la línea móvil.

3. Activa notificaciones en tu operador

Algunos operadores permiten notificar cualquier cambio en la línea, como duplicados de SIM o solicitudes de portabilidad. Activa estas notificaciones si están disponibles.

4. Utiliza contraseñas únicas y un gestor de contraseñas

Si el atacante no puede adivinar ni recuperar tu contraseña, tendrá mucho más difícil acceder a tus cuentas incluso con tu número de teléfono. Usa contraseñas largas y únicas para cada servicio, y gestiónalas con un gestor de contraseñas seguro.

5. Monitoriza continuamente tu exposición digital con Qondar

Qondar, la solución de Enthec para usuarios particulares, monitoriza de forma continua si tus datos personales han aparecido en brechas de seguridad, en la dark web, en foros de ciberdelincuentes o en cualquier espacio donde puedan ser utilizados para preparar un ataque de SIM swapping.

Gracias a su modelo basado en CTEM (Continuous Threat Exposure Management), Qondar no hace un análisis puntual de tu situación, sino que evalúa continuamente tu riesgo digital y te envía alertas personalizadas cuando detecta señales de peligro.

SIM swapping: cómo evitarlo con una herramienta de alerta temprana

Los ataques no siempre llegan de forma visible. Muchas veces, antes de que un SIM swap tenga lugar, se produce una filtración de datos personales en internet. Correos electrónicos, contraseñas, números de teléfono o direcciones filtradas en bases de datos robadas son el primer paso del ciberdelincuente.

Qondar te permite saber si tus datos han aparecido en una brecha de seguridad, si se está intentando suplantar tu identidad o si tu número de teléfono ha sido comprometido. Esta información es vital para que puedas tomar medidas a tiempo, como cambiar contraseñas, contactar con tu operador o incluso bloquear temporalmente ciertos servicios.

Gracias a su enfoque basado en el modelo CTEM (Continuous Threat Exposure Management), Qondar no se limita a analizar una foto fija de tu situación digital, sino que evalúa continuamente tus riesgos, adaptándose al entorno cambiante de la ciberseguridad.

¿Por qué el SIM swapping es una amenaza cada vez mayor en 2026?

El SIM swapping no es un problema aislado. Según datos de la Europol y del Centro Criptológico Nacional, este tipo de estafas están en aumento en Europa. Los atacantes ya no solo se centran en grandes figuras públicas, sino que apuntan también a ciudadanos comunes cuyos datos han sido expuestos en internet.

El SIM swapping no es un problema aislado ni nuevo, pero su alcance no ha dejado de crecer. Varios factores explican este aumento:

- Mayor digitalización de servicios críticos. Banca, seguros, sanidad y administración pública usan el teléfono como herramienta de verificación, lo que aumenta el valor del número de teléfono para los atacantes.

- Proliferación de filtraciones de datos. Cada brecha de seguridad que expone millones de registros proporciona a los delincuentes el material que necesitan para preparar ataques de ingeniería social.

- Técnicas cada vez más sofisticadas. Los atacantes usan IA para generar conversaciones convincentes con operadoras, imitar voces o crear documentación falsa.

- Bajas barreras de entrada. Existen kits y tutoriales en la dark web que facilitan la ejecución de este ataque a actores con poca experiencia técnica.

Las consecuencias de ser víctima de una estafa SIM swapping pueden incluir transferencias bancarias no autorizadas, suplantación de identidad para cometer delitos, bloqueo de cuentas personales y profesionales, acceso a servicios médicos o seguros a tu nombre, y pérdida irreversible de activos digitales como criptomonedas.

Por lo tanto, disponer de herramientas que realicen esta vigilancia de manera automática y constante se ha convertido en una auténtica necesidad.

¿Qué hacer si ya has sido víctima de SIM swapping?

Si crees que has sufrido un ataque de SIM swap, actúa con rapidez siguiendo estos pasos:

- Llama a tu operadora inmediatamente. Informa de lo ocurrido y solicita que bloqueen el duplicado fraudulento y restauren el control de tu línea.

- Contacta con tu banco. Notifica la situación para que bloqueen posibles transferencias y revisen la actividad reciente de tu cuenta.

- Cambia contraseñas desde un dispositivo seguro. Prioriza correo electrónico, banca online y redes sociales. Usa una red wifi de confianza, nunca una pública.

- Presenta una denuncia. Contacta con las fuerzas y cuerpos de seguridad del Estado (Policía Nacional o Guardia Civil) y con el INCIBE (017, el teléfono de ayuda en ciberseguridad).

- Revisa y refuerza tu seguridad digital. Elimina el 2FA por SMS en todos los servicios posibles y activa métodos de autenticación más seguros.

¿Qué puedes hacer hoy mismo?

Ahora que sabes qué es el SIM swap y lo fácil que es ser víctima de esta estafa, puedes tomar decisiones más informadas para protegerte.

Te recomendamos:

- Revisar tus métodos de autenticación en los servicios digitales más importantes.

- Evitar usar el número de teléfono como único método de verificación.

- Probar Qondar, nuestra la plataforma de cibervigilancia para particulares, que te ayuda a mantener tus datos a salvo mediante alertas personalizadas.

El SIM swapping es una amenaza real, silenciosa y peligrosa. No hace falta ser una persona famosa para estar en el punto de mira: basta con que tus datos hayan sido filtrados, aunque sea en una web en la que te registraste hace años.

Protegerse requiere una combinación de prevención, buenas prácticas digitales y herramientas que trabajen por ti.

Qondar de Enthec es precisamente eso: un escudo digital que te avisa cuando algo no va bien, cuando tus datos aparecen donde no deberían. Gracias a su capacidad de vigilancia continua y a su modelo de gestión de la exposición a amenazas, se convierte en un aliado clave para evitar el SIM swapping antes de que llegue a producirse.

¿Quieres comprobar si tu información ya ha sido expuesta?

Accede hoy mismo a Qondar y da el primer paso para blindar tu identidad digital. Visita Enthec y protege tus datos antes de que sea tarde.

La relevancia de la inteligencia artificial en la ciberseguridad